スマートフォンの急速な普及と業務への利用が増えることで、企業はさまざまなセキュリティリスクを抱え込むようになった。一刻も早いセキュリティポリシーの改訂と実行性の高いセキュリティ対策が不可欠となっている。

本格的な普及期に入ったスマートフォン

スマートフォンやタブレット端末などのスマートデバイスが急速な勢いで普及している。矢野経済研究所が2011年7月26日に公表した「スマートフォン市場に関する調査結果」によると、国内市場ではスマートフォン人気の高まりと環境整備が進んだ結果、新製品導入が相次ぎ、2010年度のスマートフォン出荷台数は前年度比391.2%の850万8,000台となった。また、2011年度の国内市場におけるスマートフォンの出荷台数は2131万台と予測し、今後フィーチャーフォンからスマートフォンへのシフトが進むことで移動通信端末全体の出荷台数の過半数がスマートフォンで占められると見ている。

こうした流れは当然、企業におけるスマートフォンの業務利用を加速していく。だがそれは従来のように、業務に必要となるPCや携帯端末を企業が購入して配布する流れとは大きく異なるだろう。例えば、スマートフォンの利便性に目覚めた経営層の強い思い入れからトップダウンで業務利用が進むケースや、企業競争力の強化や業務効率化のきっかけとして戦略的に導入するケース、現場の営業からの強い要望によりボトムアップで導入が進むケースなど、会社資産として配布する点は従来と同じでも、その導入スピードは大きく異なる。また、在宅勤務やモバイルワークを効率的に進めるために、個人所有のスマートフォンを業務に利用させるケース(BYOD; Bring Your Own Device)も増えている。

その一方で、顧客情報が含まれたメールやスケジュール、電話帳などを扱うにもかかわらず、セキュリティ対策やポリシー遵守の仕組みが未整備なスマートフォンはリスクが高いとして、業務利用を一切禁止している企業もまだ多い。

黎明期を過ぎ、普及期に入ったスマートフォンだが、PCに比べるとセキュリティ対策製品は、まだまだ充実しているとは言えないのは確かだ。

IT管理者が懸念するスマートフォンのセキュリティリスク

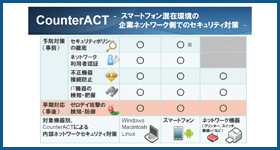

スマートフォンを導入する際に、IT管理者が懸念するセキュリティリスク要因は多岐に渡るが、中でも、「紛失・盗難」、「企業ネットワークへの不正接続」、「マルウェア」がよく挙げられるだろう。

スマートフォンはモバイルPCよりも小型・軽量で、その利用シーンがオフィス内にとどまらないところからも紛失する可能性が高い。また、不正に設置された無線LANアクセスポイント経由してスマートフォンなどが企業内ネットワークに接続され、盗聴や不正アクセスが行われたり、ネットワークに悪影響を及ぼすことを心配したり、スマートフォンを狙ったマルウェアによるセキュリティ被害を懸念する声も高まっている。

| セキュリティ脅威 | 一般的な対策 | 課題 |

|---|---|---|

| 紛失・盗難 | MDM セキュリティポリシー 教育 |

個人所有のデバイス(BYOD)等、MDMで管理できない場合もある ポリシーの遵守に期待するだけでは不安 |

| 企業ネットワーク への不正接続 |

ネットワーク認証 VPN 検疫 |

ネットワーク構成の変更が必要となるケースは即導入できない |

| マルウェア | マルウェア対策アプリ アプリ利用ガイドライン (不審なアプリの利用禁止など) |

マルウェア対策アプリの導入や セキュリティポリシーの徹底は 個人のモラルに依存する |

主な脅威と一般的な対策。上記はごく一例で、実際には、

セキュリティ脅威・対策とも多岐にわたる。

紛失・盗難における対策としては、リモートロック/ワイプ(スマートフォンの遠隔ロック、遠隔初期化)やオートワイプ(パスワード入力の複数回失敗での端末初期化)、パスワードポリシーの設定などが実行できるMDM(Mobile Device Management)やMDP(Mobile Data Protection)などのツールの導入、セキュリティポリシー遵守の徹底、利用者への教育といった手段が有効だが、BYODを許可する運用の場合は、業務に利用する個人所有の端末をMDMやMDPで管理することに限界があるケースも多い。このような場合は、ポリシー遵守の徹底や、セキュリティ教育で対応することが多いが、個人のモラルや努力に依存するため、万全とは言い難い。

また、ネットワークへの不正接続については、従来PC向けに行われてきたネットワーク認証やVPN、検疫ネットワークなどの対策がスマートフォンにおいても有効といえる。しかし、認証や通信制御を伴うソリューションは、ネットワーク構成の変更を余儀なくされる場合もあり、スマートフォン導入と同じスピード感で素早く対策することは難しい。

また、それ以前に、IT管理者が、企業ネットワークにどのような端末が接続されているのかを把握できない状態で、手さぐりの運用を行っている場合もある。現状を把握できない場合は、実際のセキュリティリスクを把握することも難しく、現状にあった適切なセキュリティ対策を打つこともままならない。