・ APT(Advanced Persistent Threats)攻撃がサービス・プロバイダや企業にとって最大の懸念に

・ 攻撃規模は横ばい傾向にあるものの、複数の手法を用いた攻撃が増加

・ データセンターやクラウドサービスを標的とする攻撃が増加

・ モバイル事業者のネットワーク容量拡大の一方で、視認性は依然として不十分

企業およびサービス・プロバイダ向けに、ネットワーク・セキュリティおよびマネージメント・ソリューションを提供するArbor Networks, Inc.(本社: マサチューセッツ州バーリントン、社長: コリン・ドハーティ、以下「Arbor Networks」)は本日、第8版となる年次ワールドワイド・インフラストラクチャ・セキュリティ・レポートを発表しました。今回の調査結果では、サービス・プロバイダと企業のいずれからも、特定のターゲットに対しさまざまな手法で執拗に攻撃を行うAPT攻撃に対する強い懸念が報告されています。DDoS(Distributed Denial of Service:分散型サービス拒否)攻撃は、規模においては横ばい傾向が続いているものの、攻撃はより複雑化しており、データセンターやクラウドサービスは特に標的にされやすくなっています。また、モバイル・ネットワークの視認性は依然として不十分で、モバイル事業者の早急な対応が求められています。さらに、今回のレポートでは企業内に私物デバイスを持ち込む、いわゆるBYODによる影響やVoIP、IPv6といったインフラの問題にも言及しています。

この年次レポートは、世界各国の通信事業者から得られた調査結果を基に、彼らがセキュリティ戦略策定においてより情報に基づいた決定を行い、基幹となるインターネットやIPベース基盤の可用性を確保するためのデータや洞察を提供するものです。Arbor Networks は、世界のサービス・プロバイダや通信事業者と長年にわたり構築してきた信頼関係によってこの年次レポートを発行しています。

Arbor Networks 第8版年次ワールドワイド・インフラストラクチャ・セキュリティ・レポート(英語)は下記でご覧いただけます。なお日本語版も後日提供される予定です。

(リンク »)

Arbor Networks 社長、コリン・ドハーティ(Colin Doherty)は今回の調査結果について、「当社は設立以来、世界でも最も厳しい要件を必要とするネットワーク・オペレータ各社との密接な協力関係を維持しています。この年次レポートは、そうしたお客様や情報セキュリティに関するコミュニティとの真のパートナーシップによって成り立っています。今年のレポートでも、サービス・プロバイダやクラウド・プロバイダ、モバイル事業者や企業のネットワーク・オペレータに貴重な洞察を提供しています」と述べています。

<調査結果の概要>

APTがサービス・プロバイダや企業にとって最大の懸念に

・ 回答者の61%がボット化した、あるいはマルウェアへの感染が広がったホストコンピュータを最も懸念

・ 回答者の55%がAPTを最大の懸念事項と回答

企業のネットワーク・オペレータにとって、APT攻撃は長年に渡って大きな脅威となっています。今回の調査では、プロバイダのネットワーク上でボット化した、あるいはマルウェアへの感染が広がったコンピュータに対する懸念が一段と高まっていることが明らかになっています。複雑化したマルウェアの亜種が多数存在し急速に進化する一方で、侵入検知システム(IDS)やアンチウィルス(AV)システムの能力が不足し、これらの防御が不完全な現状を踏まえると、マルウェアに感染しボット化したホスト数が増加していることは当然ともいえます。産業スパイ行為やデータの不正な引出し、悪意ある内部関係者などの要因もあり、今後APTに対する懸念はさらに深刻度を増すと考えられます。

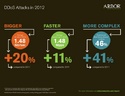

攻撃規模は横ばい傾向にあるものの、複数の手法を用いた攻撃は増加

・ 調査期間中に報告された最大のDDoS攻撃は2011年と変わらず60Gbpsで、2010年に報告された100Gbpsを下回る

・ 回答者の46%が複数の手法が用いられた攻撃を報告

今年の調査結果では、アプリケーション層への攻撃や複数の手法を用いた攻撃の進化が続く一方で、大規模攻撃は横ばい傾向にあることが確認されています。回答者の86%がWebサービスを標的としたアプリケーション層への攻撃を報告しており、複数の手法を用いた攻撃の急激な増加を最大の懸念として挙げています。攻撃者はより洗練された、長期に渡って攻撃を続けることのできる複数の手法を用いた攻撃を行うようになっており、複数の要素を組み合わせることによって、各企業で導入された防御を潜り抜け、攻撃目的を果たしています。これは緩和をすることが最も困難な攻撃で、こうした攻撃に効果的に対処するためには、複数の防御層を構築することが要求されます。今年のレポートでは、調査期間中、米国の金融サービス機関を標的として進行していた攻撃事例を、複数の手法を用いた攻撃が成功した最たる例として取り上げています。

データセンターやクラウドサービスを標的とする攻撃が増加

・ 94%のデータセンター・オペレータが被害を報告

・ DDoS攻撃を受けたデータセンター・オペレータの90%近くが、攻撃で生じる復旧コストがビジネスへの支障となっていると報告

サービスをクラウドへ移行する企業が増加するにつれ、クラウド上でのリスク共有や他の企業の巻き添えで被害を受ける危険性にも注意を向ける必要が出てきています。この傾向は、攻撃の標的となる企業の業種の変化とも直接関連しており、今回の調査結果からは、ハッカーがeコマースやオンラインゲームサイトを標的にするケースが増加している事が明らかになっています。

モバイル・プロバイダのセキュリティ対策は依然として不十分

・ 60%が自社のモバイルおよびモバイル関連パケットコアのトラフィックが可視化されていないと回答

前回の調査以降、モバイル・ネットワークにおける視認性の向上は極めて限定的で、侵入検知や緩和のためのソリューションに対するモバイル・プロバイダの具体的な投資もあまり見られていません。一般加入者向けモバイル・ネットワークの採算性が厳しい現状が、モバイル・プロバイダを何らかの問題が発生しない限り、セキュリティ対策の導入に対して慎重にさせているようです。

モバイルデバイスの利用が急増していることに加え、その機能や性能も年々高度化しています。モバイル・インフラ内でボットネットやDDoS攻撃が一層蔓延していくことは、もはや時間の問題だと考えられるでしょう。

BYOD(Bring Your Own Device、私物デバイスの活用)のトレンドが生む新たな課題

・ 回答者の63%が自社ネットワークでのBYODデバイスの使用を許可

・ しかし、そのうちのわずか40%がBYODデバイスの監視手段を有していると回答

企業内に私物デバイスを持ち込む、いわゆるBYODのトレンドが広がり、すでに回答者の半数が自社のネットワーク上での私物デバイスの使用を認めています。しかし、こうしたデバイスの使用状況を監視できる手段を有している企業はそのうちの40%に過ぎず、さらにソーシャルメディアのアプリケーションやサイトへのアクセスの遮断に積極的に取り組んでいる企業に至ってはわずか13%でした。BYODによってネットワークへのエントリーポイントが増加し、ハッカーの侵入を助長していることは明らかです。

DNSインフラストラクチャも依然、脆弱なまま

・ 27%のプロバイダが自社のDNSインフラにDDoS攻撃を受け顧客に何らかの影響を与えたと回答 ― 昨年の調査の12%から大幅に増加

DNSインフラを経由するトラフィックに関して、レイヤ3およびレイヤ4については71%近くの回答者が十分な視認性が確保されていると回答しているものの、レイヤ7の視認性となると27%に急減しています。こうした視認性の問題に加えて専門のセキュリティ担当者の不足が、攻撃者が悪用できる絶好の環境を作り出しています。今や攻撃者には標的にすることのできる多数のサーバがあり、そこから繰り返し攻撃が行われています。

IPv6の普及拡大

・ 回答者の80%は、すでにIPv6を導入しているか、12か月以内の導入を計画

昨年のレポートで、企業ネットワークにおけるIPv6 に対するDDoS 攻撃が初めて報告されました。以後、攻撃そのものは報告されているものの、IPv6のセキュリティが問題となったケースは依然として比較的少数に留まっています。回答者の75%がサービス・プロバイダであることを考慮すれば、今日、IPv6の導入がさらに加速していることは当然ともいえます。攻撃者はIPv4とIPv6のネットワークの切り替えを行うことでネットワーク制御を迂回することができるため、こうした導入状況によって新たな侵入機会を得たといえるでしょう。

調査範囲と地域

・ 調査期間は2011年10月から2012年9月です。

・ 回答者は世界各国の主要な通信事業者を含む、企業およびその他のネットワーク・オペレータ130 社です。今年度の回答者数は昨年度から14%増となりました。

・ 回答者の 64%はネットワーク/セキュリティ運用エンジニア、アナリスト、アーキテクトで、その他は管理職や経営幹部です。

第8版レポート関連情報

・ レポート全文: (リンク »)

・ より詳細な分析(ASERTブログ: (リンク »)

・ 調査結果のインフォグラフィクス: (リンク »)

・ プレゼンテーション資料: (リンク »)

・ Twitterアカウント(ハッシュタグ「#WISR12」): (リンク »)

Arbor Networks について

Arbor Networks は、企業およびサービス・プロバイダ・ネットワーク向けに、ネットワーク・セキュリティおよびマネージメント・ソリューションを提供するリーディング・プロバイダです。顧客には、世界の主要インターネット・サービス・プロバイダおよび大手企業ネットワークを有しています。Arbor Networks の定評あるネットワーク・セキュリティおよびマネージメント・ソリューションは、お客様のネットワーク、業務、およびブランドを確実に保護します。また、世界のサービス・プロバイダやネットワーク・オペレータとの緊密な協力関係を通じて実現されたATLAS(R)Active Threat Level Analysis Systemを介し、Arbor Networks はインターネットのセキュリティおよびトラフィック動向に対する深い洞察力と展望を提供します。全世界で250社を超えるネットワーク・オペレータとの類例のない協力関係から実現されたATLASでは、セキュリティ、トラフィック、ルーティングに関するリアルタイムの情報を共有し、業務におけるあらゆる意思決定に寄与することで皆様のビジネスに貢献します。

最新のセキュリティ脅威およびインターネット・トラフィックのトレンドの技術的な洞察については、下記ウェブサイトおよびブログをご覧ください。

ウェブサイト: (リンク »)

ブログ: (リンク ») (英語)

Arbor Networks、Peakflow、ArbOS、How Networks Grow、ATLAS、Pravail、Arbor Optima、Cloud Signaling、Arbor Networksのロゴ、「Arbor Networks: Smart. Available. Secure.」はArbor Networks, Inc.の商標です。その他のすべてのブランド名は各所有者の商標です。

本件に関するお客様からのお問い合わせ

アーバーネットワークス株式会社

TEL: 03-3506-7060

Email: japan@arbor.net

本件に関する報道関係の方のお問い合わせ

テキスト・ワンハンドレッド・ジャパン株式会社 塚越・平出

TEL: 03-5210-1981

Email: TOKYOArborPressOffice@text100.co.jp

このプレスリリースの付帯情報

お問い合わせにつきましては発表元企業までお願いいたします。

調査結果をまとめたインフォグラフィクス1

調査結果をまとめたインフォグラフィクス1