多数の変更の中で特に注目してほしい機能などはありますか?

特に皆さんに知っていただきたいポイントをご紹介します!

アプリケーション開発者に最新のツールを届ける

Application Streams:開発言語、開発者ツール、データベース、Webサーバなどの複数バージョンを、独立したライフサイクルで並行提供します。この仕組みにより、新バージョンの提供と、同一バージョンの長期間利用を一定の範囲で両立しています。

コンテナ管理ツール:podman/buildah/skopeo によるコンテナ管理を提供しています。OCI(Open Container Initiative)標準のコンテナを操作できる他、最新バージョンではDocker APIと互換性があるAPIを提供します。

Red Hat Universal Base Image:RHELの約1/3のサブセットを、自由に再配布可能なコンテナのベースイメージと専用リポジトリとして公開しました。これはRHELのベースイメージを兼ねており、無償で入手でき再配布も可能でメンテナンスも維持される非常に都合のよいベースイメージです。RHEL上またはRed Hat OpenShift Container Platform上で利用する場合にはサポートも提供されます。

自動化の強化

Image Builder:ユーザ情報やパッケージ等を定義した1つのブループリントから仮想化環境, パブリッククラウド環境など各種環境むけのカスタムイメージを作成。

図4:Image Builder

図4:Image Builder

※クリックすると拡大画像が見られます

RHEL System Roles:RHELシステム構築作業をAnsibleで自動化するため、RHEL 7および8に対応したAnsible Roleを標準添付。従来インストーラで実施していた初期設定の自動化を容易にする。

構築・運用時に必要な情報の提示

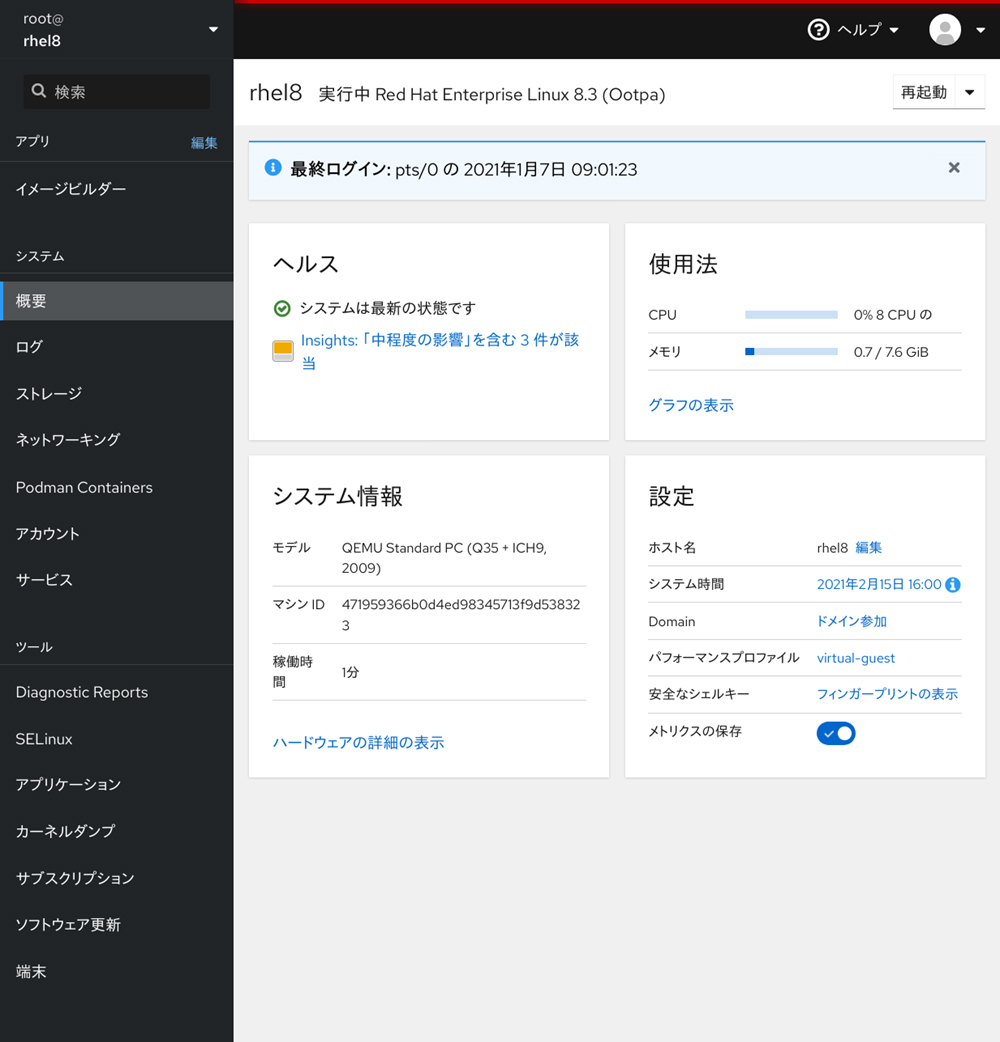

Web Console(Cockpit):構築・運用にかかわる多数のツールについてのWeb UIを提供し、必要な操作やコンポーネントを可視化する。

図5:Web Console

図5:Web Console

※クリックすると拡大画像が見られます

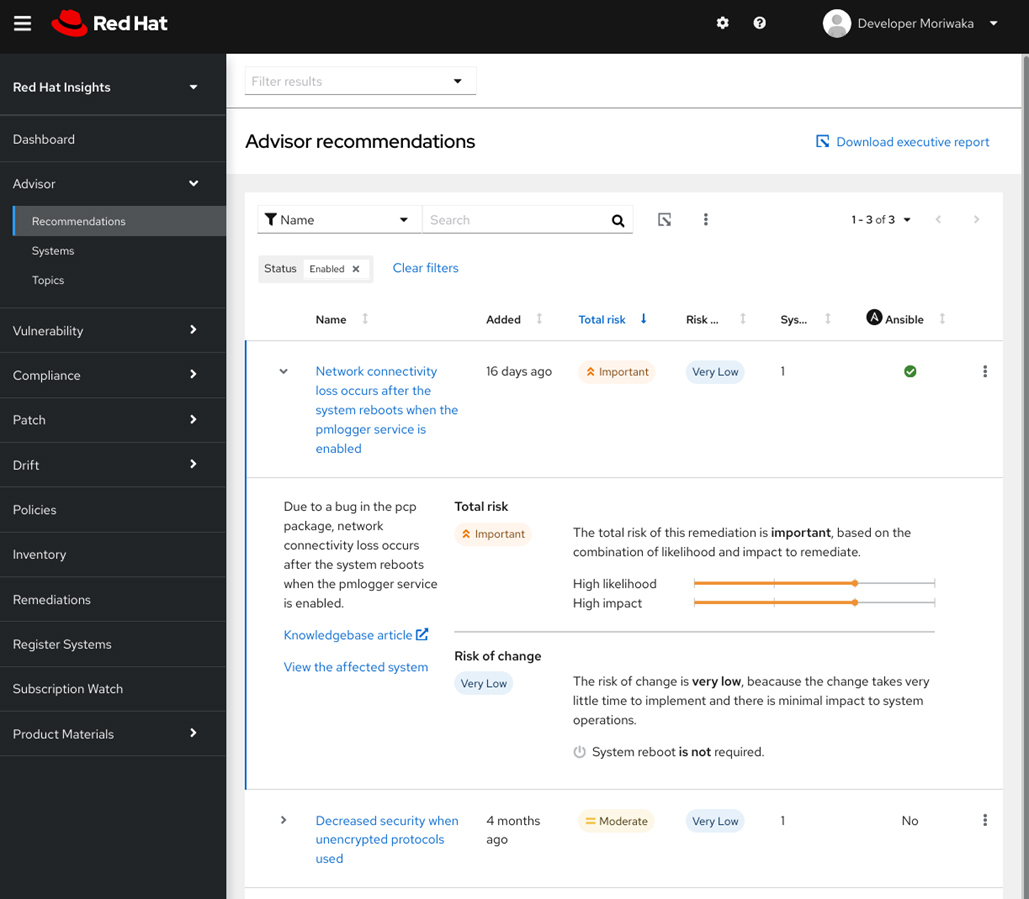

Red Hat Insights:RHELシステムから定期的にシステム情報やログ、設定などを送信し、Red Hatのナレッジをもとにした自動診断とアドバイスにより、障害につながりうる課題と必要な対策・優先度を提示して、障害を未然に防ぐ。

図6:Red Hat Insights

図6:Red Hat Insights

※クリックすると拡大画像が見られます

セキュアなシステムの構築・設定

システム全体の暗号化ポリシー設定:RHELに含まれる多数の暗号関連ソフトウェア群のデフォルト設定を一括で設定する。一部のサービス設定だけが強化されるが他のサービスでの暗号強度が弱いままであるような事故を予防する。

TLS 1.3への対応:OpenSSLやGnuTLS等の中心的なライブラリだけでなく、言語処理系や関連ライブラリなど多数のソフトウェアで対応作業を実施しました。

Red Hat Identity Management:Active Directoryとの連携やシングルサインオン、各ユーザのSSH鍵管理や2要素認証も可能なRHELシステム群でのID管理基盤を提供する。SSHの公開鍵が無秩序に各サーバへコピーされるような状況への対策になる。

データセンター以外での利用

RHEL for Edge:エッジ環境むけの信頼性が低く帯域が狭いネットワーク環境でのアップデートや、問題検知時の自動ロールバックに対応したrpm-ostreeイメージを作成する。Red Hat OpenShift Container Platformで5年以上の実績があるCoreOSの要素技術を汎用目的に利用できる。

どこから始めるか?

たくさんの機能が出てきました。ですが、この中で想定している利用シーンにマッチしたり興味が惹かれたりした機能をまず眺めてみてください。

どこから手をつけるか迷うようでしたら、まずRed Hat Insightsを試してみることをお勧めします。Red Hat InsightsはSaaS形式の診断サービスで、RHELシステムを登録すると現在の状態を収集・送信してシステムの健全性を診断してレポートします。cloud.redhat.comで閲覧できるレポートには、発見された課題、深刻度の評価、可能であればAnsibleでの自動対策用Playbookが含まれています。

ここで挙げた他にも、yumの実装が大きく変わって大幅に高速化したり、Pythonのメジャーバージョンが2.7から3.6になり多数のシステムツールがPython 2から3に移植された、ファイアウォールの実装が改善され複雑なルールを定義してもCPU負荷が小さくなったなど、内部的には様々な改善が行われています。