製品概要

■攻撃者目線に立ち、実態ベースでIT資産を探索・発見し、従来のIT資産管理と併用することで、精度向上・リスク管理高度化を実現する「マネージドASMサービス」

昨今、DX・テレワーク普及で広がったインターネット境界の“隙・綻び”をサイバー攻撃者が狙うケースが増大しています。

攻撃者目線では、いまだ多くの企業においてセキュリティ管理の不備や対策が十分に進んでいない弱点を狙うことが、攻撃コスト低減につながり、効率的です。

また、“外部に公開しているIT資産”経由(リモート)での攻撃が昨今主流となっており、リモートからの攻撃は当面継続すると推察され、リモート攻撃に対するセキュリティ対策を強化していくことの重要性が高まっています。

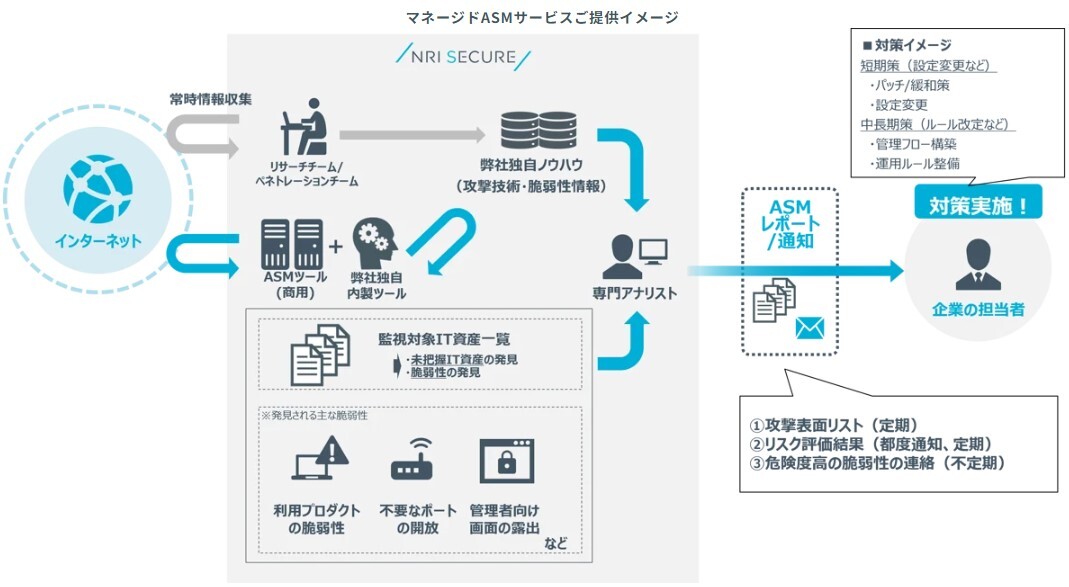

本サービスは、組織の外部(インターネット)からアクセス可能なIT資産を発見し、それらに存在する脆弱性などのリスクを継続的に検出・評価していくセキュリティサービスです。

マネージドASMサービスご提供イメージ

特徴

■お客様に選ばれる理由

1.高精度なIT資産検出

商用ASMツールに加え弊社独自の内製ツールを併用することで、自社で未把握のIT資産を含めより幅広く網羅性の高いIT資産検出を実現します。

高精度に可視化を行うことで、これまでのIT資産管理に加えて、サイバーハイジーン(Cyber Hygiene)を実現、サイバー攻撃に対してプロアクティブに対応することで、被害を防ぐことができます。

2.専門家による高度分析・運用

長年サービス提供を行ってきたNRIセキュアのアナリストが、攻撃技術や脆弱性の専門知識をベースに、攻撃表面のリスク評価および、発見IT資産のトリアージ作業を代行することで、自社運用と比較し、大幅な運用負荷軽減を実現します。

3.経済産業省ガイドラインに沿ったサービス提供

本サービスをご利用いただくことで、経済産業省発刊の「ASM導入ガイダンス(※)」に沿った継続的かつ効率的なASM運用をサポートいたします。

※2023年5月発刊

■マネージドASMサービスで実現できること

・IT資産管理の精度向上・リスク管理高度化

DX・テレワーク推進で増加したIT資産を自社にて”申告ベース”で管理している場合、申告漏れや誤認などが発生するリスクがあります。

本ASMサービスをご利用いただくことで、実態ベースでの自社IT資産の網羅的な可視化をご支援します。

また同時に『攻撃者視点で悪用しやすい脆弱性有無』を明らかにすることにより、お客様のリスク管理の高度化に寄与します。

・マネージドサービスによる"継続的かつ効率的な"ASM運用の実現

発見されたIT資産のトリアージ、検出された脆弱性の分析をはじめ、緊急度の高い脅威の見極め、通知・レポーティング、および推奨対策助言までをNRIセキュアが一元的にサポートいたします。

ASM運用に必要な専門的知識・分析作業、煩雑な運用業務の一部をNRIセキュアが代行することで、大幅な運用負荷軽減を図り継続的かつ効率的なASM運用をご支援します。

・セキュリティ専門家による高度な分析

最新のセキュリティ技術や脅威動向に精通したNRIセキュアの複数の専門家が、長年サービス提供してきた攻撃技術や脆弱性のノウハウもベースに優先度・緊急度を高精度に見極め、リスク評価を多角的に行うことで”対処の優先順位付け”を効果的にサポートいたします。

■ASMの実施ステップ

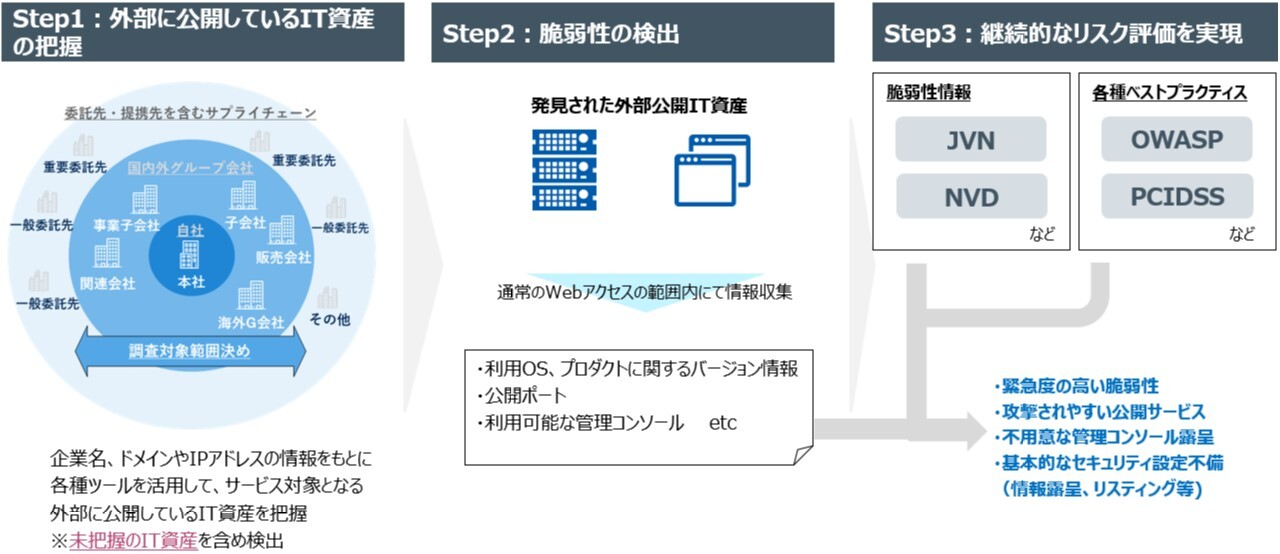

ASM(Attack Surface Management)を実現するには、攻撃者目線に立ち、自社で未把握のIT資産を含め、自社公開システム群の攻撃表面(Attack Surface)を網羅的に把握することが重要です。

主に以下の3つのステップを継続的に実施・管理(対処含)していく取り組みとなります。

・STEP1 外部に公開しているIT資産の把握

企業名、ドメインやIPアドレスの情報をもとに 各種ツール(WhoisやDNS等)を活用して、対象となる外部に公開しているIT資産情報を把握 ※未把握のIT資産を含め検出

・STEP2 利用テクノロジ情報および脆弱性検出

発見された外部に公開しているIT資産に係る利用テクノロジ情報を収集・可視化し、内在する脆弱性を検出

・STEP3 継続的リスク評価

検出された脆弱性を通知、継続的なリスク評価、対策の実施

■料金

個別見積もり

対応の期間・内容、対象アセット数などにより、お見積りが変動いたします。

詳細については、以下よりお気軽にお問い合わせください。