SESSION1基調講演では、経済産業省の商務情報政策局 サイバーセキュリティ課 課長補佐を務める塚本 大介氏が「工場セキュリティガイドラインの目的・背景・内容について」をテーマに講演した。

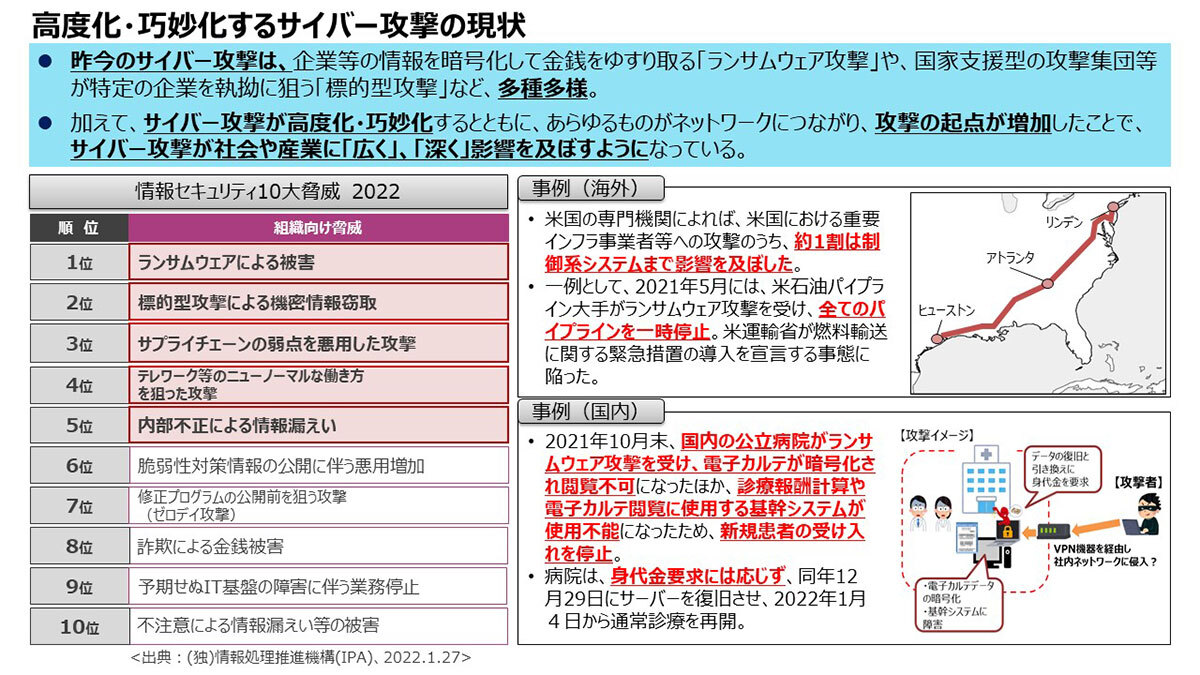

あらためて強調するまでもないほど、昨今のサイバー攻撃は多様化し、被害も深刻化している。経済産業省 商務情報政策局 サイバーセキュリティ課 課長補佐、塚本 大介氏は、「工場セキュリティガイドラインの目的・背景・内容について」と題した基調講演の冒頭で、「あらゆるものがネットワークにつながる世の中にあって攻撃の起点が増加しており、その結果、産業界や社会にサイバー攻撃の影響が深く及ぶようになっています」と指摘した。

中でも多数の被害をもたらしているのが、情報処理推進機構(IPA)の「情報セキュリティ10大脅威 2022」でも一位に挙げられた「ランサムウェア」だ。ここ数年を振り返ってみても、米国ではコロニアル・パイプラインがランサムウェアに感染して操業が一時停止し、ガソリン価格にまで影響が及んだ事件が発生したほか、欧州や中東、そして日本でも、ランサムウェアの感染によって複数の企業で工場やプラントの稼働に影響が生じている。こうした事件を踏まえて塚本氏は、「国や業界を問わず多くの感染事例が発生しており、あらゆる業界・業種が『自分事』としてとらえなければいけません」とした。

もう1つ留意しなければいけないのが、IoT機器のセキュリティ対策だ。デジタルトランスフォーメーション(DX)の進展に伴ってIoT機器の活用場面も広がっているが、残念ながらそれにともないセキュリティリスクも高まっている。IDCの調査によると、約25%の企業がセキュリティ事件・事故によるIoT機器やOTシステムの停止を経験しているという。その背景として塚本氏は、「IoT機器の開発段階でセキュリティ対策を行っている企業が限定的であるという状況があるように思います」と指摘した。

さらに塚本氏は、取引先を経由した攻撃、いわゆるサプライチェーンリスクにも言及した。「企業におけるサプライチェーンのサイバーセキュリティ対策調査」によると、大企業や中堅企業の17%、つまり5社に1社に近い割合で、取引先を経由したサイバー攻撃の経験があるという。「自社はセキュリティ対策をしていても、取引先や仕入れ先といったサプライチェーンの企業で対策が乏しいと、自社に影響が及んでしまう可能性があります」(塚本氏)

特に課題となるのが、中小企業のセキュリティ意識だ。IPAの調査によれば、「情報セキュリティ対策の必要性をそもそも感じていない」とする企業が全体の約2割に上っている。「2016年度に実施した調査と比べても全く変化がなく、経産省としてもどういった取り組みが必要か、考えなければいけないと感じています」(塚本氏)。また、実際の対策についても特に実施していないとする企業が3割程ある状態だ。

そして塚本氏は「発注元企業から何らかの情報セキュリティ対策を要請されている企業は全体の2割強です。やはり、サプライチェーンでの協力ができていない部分があるように思います」と指摘した。

「産業サイバーセキュリティ研究会」を核に、産業界でのセキュリティ対策促進策を検討

サイバー攻撃を取り巻く環境に改善が見られず、多種多様な攻撃が発生し、工場や制御系システムに及ぼす影響が広がる現状を背景に、産官で対策も進められている。政府内ではNISCをはじめ、防衛省、総務省、警察庁、厚生労働省などがおのおのセキュリティ対策を求めてきた。

経済産業省も、所掌である産業界でのサイバーセキュリティ対策促進に向けた検討・取り組みを実施している。その中核となるのが、「産業サイバーセキュリティ研究会」だ。2017年12月に開催された第一回会合を皮切りに、有識者を招いて必要な対策を検討してきた。

「経済産業省では、フィジカル空間とサイバー空間の間で情報やデータのやりとりを密にすることで新たな付加価値を生み出したり、生産性を向上させたりする世界、いわゆるSociety 5.0を目指しています。ただし、サイバー空間とフィジカル空間がどんどんつながれば、それに応じて新たなリスクも増大します。こういったリスクに対応するためにどういった考え方や対策が必要かを検討しているところです」(塚本氏)

産業サイバーセキュリティ研究会には、制度・技術・標準化を議論するためのワーキンググループ1(WG1)が設けられ、さらにその下に、業界単位での検討を行うサブワーキンググループ(SWG)が複数置かれている。工場のセキュリティ対策については、2022年1月にWG1の下に置かれた工場SWGで議論を開始し、指針として「工場セキュリティガイドライン」の策定を進めている。

セキュリティ対策の企画・実行時に参照すべき考え方をまとめたガイドライン

現在策定中の工場セキュリティガイドラインは、「はじめに」「ガイドラインの想定工場」「セキュリティ対策企画・導入の進め方」の3章で構成され、「各業界・業種が自ら工場のセキュリティ対策を立案・実行することで、産業界全体、とりわけ工場システムのセキュリティレベルの底上げを図ることを目的としています」と塚本氏は説明した。

工場、とりわけ製造業においては「BC」と「SQDC」と言われる、事業/生産継続(BC:Business Continuity)、安全確保(S:Safety)、品質確保(Q:Quality)、納期遵守・遅延防止(D:Delivery)、そしてコスト低減(C:Cost)といった価値が重視されている。また、一口に工場と言っても、業界・業種ごとの違いはもちろん、企業それぞれにシステムや人員、その動き方も異なる。

こうした実情を踏まえ、工場セキュリティガイドラインは、特定の業界や業種、製品に対象を限定していない。また、異なる業種それぞれに「この対策をしてください」と一律に呼びかけるのも非現実的だ。そこでガイドラインは、業界団体や個別の企業が自らセキュリティ対策を企画、検討し、実行するに当たって参照すべき考え方や手続きを手引きのような形で示す内容となっている。その上で、最低限の対策事項について、技術的な対策や運用管理策を例示しているイメージだ。

塚本氏は「どの対策を実施するか、どんな手続きを定めるかは、業界団体ごと、あるいは個別の企業がやるべきことです。自らに必要な取り組みを考え、しっかり取り組んでいくことが極めて重要です」とし、ガイドラインに示した考え方やステップを参照しながら、それぞれの事情に応じたセキュリティ対策を進めていってほしいと呼びかけた。

ガイドライン策定に当たって経産省ではさまざまな業界と情報交換を行ってきたが、以前から業界としてどんな対策が必要かを検討し、ガイドラインを定めている業界もあれば、まだそういう取り組みすら考えていない業界もあるといった具合に、取り組みはまちまちの状況だ。

「業界ごとに、置かれた環境に適したセキュリティ対策、業界ごとの価値を守っていくためのセキュリティ対策は何かを自ら考えていくことが大事ですし、それを考えるためのガイドラインになってほしいと考えています」(塚本氏)

3つのステップを通して工場セキュリティ対策の前進を

工場セキュリティガイドラインは、ITシステム部門や生産関係部門はもちろん、経営企画に携わる戦略マネジメント部門や加算部門などを広く対象としている。「重要なのは、部門間や担当間で立場、価値観の違いをしっかり認識し、コミュニケーションを取りながら取り組みを進めていくことです」と塚本氏は述べた。

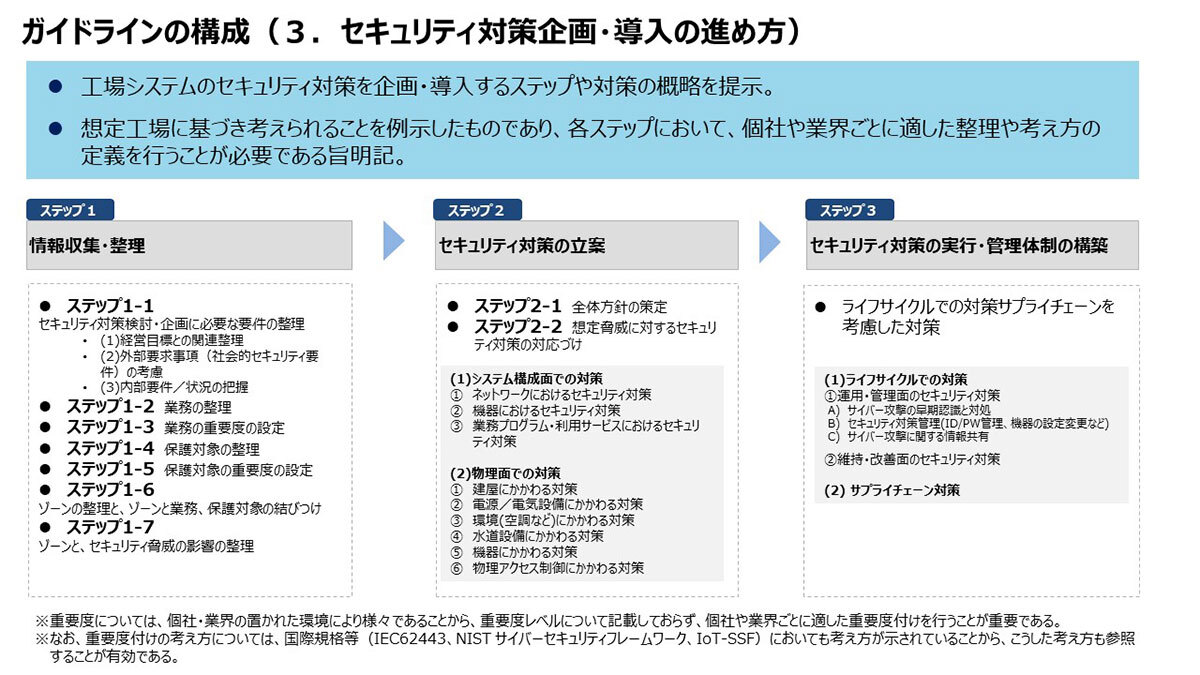

特にガイドラインの第三章では、大きく「情報収集・整理」「セキュリティ対策の立案」「セキュリティ対策の実行・管理体制 の構築」という3つのステップに分け、さらにステップごとに検討すべき項目を具体的に挙げている。

「ステップ1ではまず、セキュリティ対策を行うに当たっての前提条件の整理を呼びかけています。そしてステップ2では、ステップ1で整理した情報を元に全体方針を整理し、どのような対策を実施するか、立案していくべきことをまとめています。そしてステップ3では、立案した対策をしっかり実施・管理する体制をしっかり構築すべきことを述べています」(塚本氏)

この中には、リスクの高まりが指摘されているサプライチェーン対策も含まれている。塚本氏は「購入する製品・部品については、保守範囲に脆弱性情報や修正プログラムの提供が含まれているかも含め、どのような事柄をチェックすべきかを示しています。また業務委託をする際には委託先の従事者にどのようなセキュリティ要件を求めるかなど、業務先との関係で必要な事柄をチェックリスト的に記しています」とし、これから気にかけるべきポイントだとした。

ガイドラインはコラムや付録も充実させており、この付録の中にはチェックリストも含まれている。「ガイドラインに書かれたことは理解できたが、実際にどういった対策をしていけばいいのかという部分には難しさもあると思います。どのような対策をどこまですべきかをイメージしてもらうため、付録としてチェックリストを付け、ガイドライン本文を参照しながらステップを整理する上で役立ててもらえればと考えています」(塚本氏)

ただ、あくまでこのガイドラインは考え方やステップを示すものであり、「これをやらなければいけない」「これさえやっておけばOK」といった立ち位置のものではない。「業界や企業ごとに、どのような工場を持ち、どんな人員で構成されているかは千差万別です。それらに適用する形で自ら対策を立案し、実行することが極めて重要です」と塚本氏は説明し、その観点で活用してほしいとした。

経済産業省では4月から5月にかけて工場セキュリティガイドラインに対するパブリックコメントを募集し、その意見を反映した上で2022年夏をめどに正式なガイドラインを公表する計画だ。ガイドラインを踏まえた工場セキュリティの底上げに期待したい。