SESSION2では、フォーティネットジャパン合同会社 OTビジネス開発部 部長を務める佐々木 弘志氏が「ガイドライン適合のための工場セキュリティ対策とは?」をテーマに講演した。

COVID-19のパンデミックとグローバルエコノミーへの影響、サプライチェーンの不安定化、さらにロシアのウクライナ侵攻など、「まさかそんなことが」と思われていたことが現実のものとなっている。

長年にわたってOTセキュリティに取り組み、経済産業省の産業サイバーセキュリティ研究会の工場SWGでも委員を務めているフォーティネットジャパンのOTビジネス開発部部長、佐々木弘志氏は、「ガイドライン適合のための工場セキュリティ対策とは?」と題するセッションの中で、「VUCA」(volatility、Uncertainty、Complexity、Ambiguity)の時代が到来していると指摘し、工場セキュリティ、OTセキュリティにも同じことが言えると警鐘を鳴らした。

「うちの工場はサイバー攻撃を受けない、大丈夫だという考えを持っている人がいるかもしれません。しかし『まさか』が現実になるこの時代、工場セキュリティガイドラインを活用してセキュリティ対策を向上させ、まさかの事態に備えてほしいと思います」(佐々木氏)

今まさに対策が求められるようになった「OTセキュリティ」

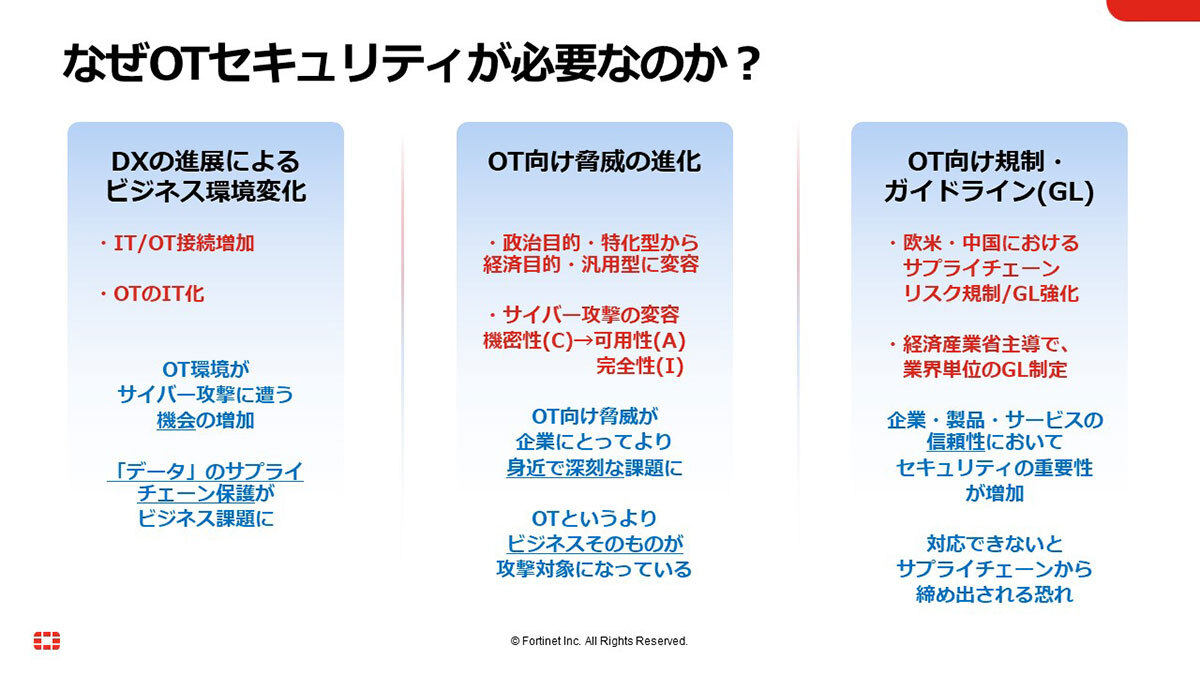

佐々木氏はまず、今、OTセキュリティが必要とされている理由として3つのポイントを挙げた。

1つ目は、DXの進展によりビジネス環境が変化したことだ。これまでクローズドな環境で運用されてきた工場だが、IPカメラやセンサー類が導入され外とつながるようになった。その結果、より攻撃を受けやすくなっているのが実情だ。

2つ目は、工場が外部とつながることにより、これまでITシステムを対象にしていたサイバー攻撃がOTの環境に届き、影響を与えるようになっていることだ。その典型例が、多くの企業が被害に遭っているランサムウェアだろう。「ランサムウェアに感染するとデータが使えなくなります。これが普通の業務用パソコンであれば工場が止まるところまではいきませんが、受注管理システムや生産管理システムが感染してしまうと、工場が止まってしまいます」(佐々木氏)。言い換えれば、今やデータにとどまらず、ビジネスそのものを人質にされている状況だとした。

そして3つ目は、こうした状況を踏まえ、OT向けのセキュリティ規制やガイドラインが強化されていることだ。OTシステムに深刻なインパクトが及んだ結果、経済や貿易にまで影響が生じたことを踏まえ、世界各国で、サプライチェーンリスクも含めた規制やガイドラインが強化されている。

佐々木氏は、3つ目のポイントには、前の2つのポイントとは異なる性質があると説明した。「1つ目と2つ目のポイントは自社のリスクに関する話ですが、規制・ガイドラインが整備されてくると、攻撃を受けようが受けまいが、適合していない事業者の信頼性が低下し、ビジネスに参加できなくなります。つまり、ガイドラインへの準拠がビジネスの参加条件になりつつあります」(佐々木氏)。特に、サプライチェーンリスクに関する規制に対応できないと、自社がサプライチェーンから閉め出され、ビジネスそのものができなくなる状況になりつつあるとした。

たとえば米国では、サプライチェーンに関するバイデン大統領令が発令された。また欧州ではNIS指令の強化によってサプライチェーンに関する管理が強化され、中国でも同様の規制強化の動きが進んでいる。

日本では、まず内閣サイバーセキュリティセンターによる「重要インフラの行動計画」改定案において、重要インフラ事業者に対してサイバーセキュリティ対策基本法に基づくセキュリティ対策の責務をあらためて確認するとともに、事業者自身はもちろん、その事業者にさまざまな機器やサービスを提供しているサプライチェーンや関連事業者も対象に、サイバー空間の安心・安全を保つよう求めている。

そして、経済産業省では「工場サイバーセキュリティガイドライン」の策定を進めていることは、基調講演でも紹介された通りである。

佐々木氏は「このガイドラインの登場により、工場のステークホルダー、サプライチェーン関係者の間で、相互信頼の土台となる考え方が整理されたと考えています」と述べた。サプライチェーンを構成する各社に対し、「セキュリティ対策をやっていますか?」「はい、やっています」という会話を交わしても、果たして何をどのように実施しているかわからず、意味のある確認とは言いがたい。だが、ガイドラインの存在によって、「経済産業省のガイドラインに適合しています」「ガイドラインを意識した対策をしています」と、具体的な対策を踏まえた回答ができるようになり、これが最大の効能だとした。

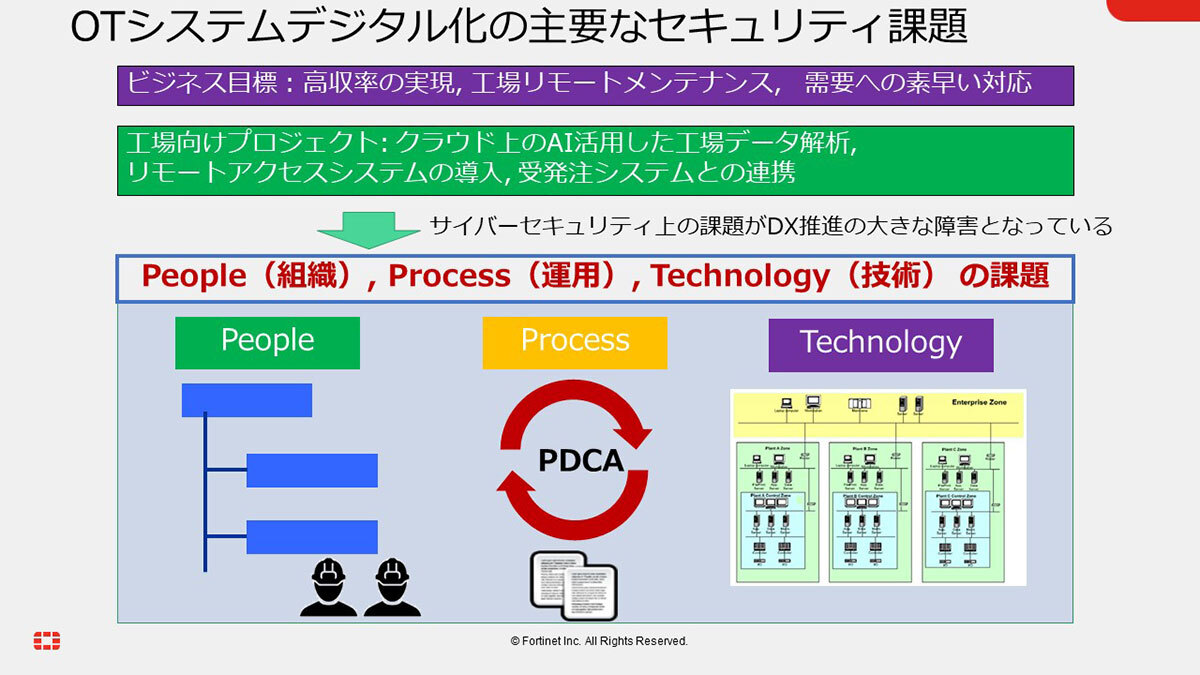

OTセキュリティの進展を妨げる、組織、運用、技術という3つの課題

佐々木氏は長年に渡って、さまざまな企業のOTセキュリティの取り組みを支援してきた。その経験を踏まえ、工場セキュリティの実現に当たっては主に3つの課題が存在すると指摘した。 「組織・人」(People)、「運用」(Process)、そして「技術」(Technology)だ。

特に、1つ目の組織や人に関わる課題こそ、OTセキュリティが進まない最大の要因だと捉えているという。「工場のセキュリティ対策は長年、各事業部の生産技術担当者が片手間で行うケースが多く、その結果、なかなかセキュリティ対策が進まず、予算が付かない状態が続いてきました」(佐々木氏)。最近でこそDX推進の中で「セキュリティも一緒にやらなくては」という空気が生まれては来たものの、IT部門側は工場で何をやっているのかうまく把握できずになかなか全社的な取り組みにはならず、包括的な対策が進まない状態だ。

セキュリティソリューションを提供する側も、部署ごとの縦割り状況の中で、適切な部署に対して適切な提案ができない状態にある。「やりたいことに対する責任部門がはっきりしない組織の不整合が、セキュリティのビジネス化を妨げていると考えています」と佐々木氏は指摘した。

2つ目は、ポリシーやインシデント対応手順といったプロセス面の不備だ。佐々木氏が見るところ、「CSIRT部門がセキュリティポリシーや事故対応手順書を作っても、現場の意見に即していないため実態と乖離し、形骸化したものが作られてしまいがちです」という。

たとえば、USBメモリの利用が避けて通れない現場の実情を無視してUSBメモリの使用を禁止するルールを設け、機器に鍵付きの蓋を付けるようにしても、半年ごとの監査で現場に行くと、結局、皆が机の上に鍵を置いて、標準的にUSBメモリを使っていたといった「本当にあった怖い話」もあったそうだ。「なぜこういった対策をしているかについて、現場の理解や教育が不足していると、ポリシーが形骸化してしまいます」(佐々木氏)

3つ目は、いわゆるアンチウイルスやファイアウォールといったセキュリティソリューションの導入に代表される技術的な課題だ。教科書通りならば、ITシステムとOTネットワークは境界で分離されており、セキュリティを制御しつつ、OTネットワークも階層的に構成されている……というイメージになるが、「実際にアセスメントを行ってみると、ITからOTに直接つながっていたり、台帳にはない端末が見つかったりで、誰もOTネットワークがどうなっているか、何が起こっているのかわからない状態です」(佐々木氏)。そんな中でのセキュリティ対策は非常に困難だ。

その上で佐々木氏は、「People、Process、Technologyの課題を解決するには、経営層を説得してセキュリティ戦略を立て、ヒト、モノ、カネを確保することが重要です」と述べた。

加えて、工場が長年重視してきた「セーフティ」との違いを意識することも重要だと指摘した。「積み上げ方式で実効性を確保していくことのできるセーフティとは異なり、サイバーセキュリティというのは、どんどん変化していくムービングターゲットです。新たな脆弱性が一つ見つかることで、それまでの対策が無効化される可能性もあります。したがって、単に技術を導入して維持するだけでは不十分で、外部環境に応じた機動的な見直しが必要となります。」(佐々木氏)

工場セキュリティガイドラインを通して「説明責任」と「実効性」の実現を

こうした中で、経済産業省の工場セキュリティガイドラインはどのように活用できるのだろうか。佐々木氏は「説明責任」と「実効性」の2つを実現できるという意味で、大きな意味があるとした。

「取引先に対して、『このガイドラインに適合しています』と一言で言えるようになるのは非常に大きなことです。ただ、ガイドラインはともすれば形骸化しやすいことに注意が必要ですし、組織、運用、技術のどれが欠けても効果を損ないます。このガイドラインに示された考え方や進め方を参考にして自社のリスクに応じた対策を検討することで、実効性を担保することができます」(佐々木氏)

特に佐々木氏は、「ガイドラインはあくまでガイドラインであり、規制ではありません。ここに記されていることとまったく同じことをする必要はありません」と強調した。そして、ガイドラインに示されたポイントを具体的な対策、それも「なぜやるのか」「誰がやるのか」「具体的に何をするのか」「どこのシステムを対象にするのか」「いつやるのか」「どうやってやるのか」「いくらかかるのか」という5W2Hを詰めていくのは自社の判断に委ねられる点に注意が必要だとした。

「ガイドラインは単なる対策リストではなく、考え方や進め方を示したものです。正解が書かれているわけではないので、各社、各業界でリスク判断をしていくことが重要であり、自社のシステムやリスクに合わせてうまく活用していきましょう」(佐々木氏)