2022年12月15日に開催された、「ITセキュリティフォーラム2022 Winter 法的リスクから見るデータ保護および証拠保全の重要性」のイベントよりキヤノンITソリューションズ株式会社の吉野央樹氏の講演のレポートをお届けする。

キヤノンITソリューションズ株式会社

サイバーセキュリティ技術開発本部

技術支援課

吉野央樹氏

昨今のセキュリティ対策は、侵害を前提とした施策が重視されるようになった。従来型の侵入防御対策を講じていたにもかかわらず、巧妙な手段で被害を受けたというケースが目立っているからである。防御のみにこだわるのではなく、インシデントをすばやく検知して状況を把握し、問題が発生した場合に備えて証跡を保存しておく対策が強く求められている。

キヤノンITソリューションズ サイバーセキュリティ技術開発本部 技術支援課の吉野央樹氏は、『サイバーリスクへの法規制に備える、検知と証跡保存を一度にかなえる方法とは』と題して、検知・証跡保存を強力に支援するソリューションについて詳しく解説した。

求められる事後対策

情報処理推進機構(IPA)が発表した『IPA 情報セキュリティ10大脅威2022』を参照すると、ランサムウェア(1位)や標的型攻撃(2位)が3年連続でランキング、ほかにもサプライチェーン攻撃やゼロデイ攻撃などよく耳にするキーワードが並んでいる。

従来から多くの企業は、こうしたサイバー攻撃に対する施策として、Web Application FirewallやIPS/IDS、サンドボックス、メールフィルタリング/Webフィルタリング、ウイルス対策ソフトなどさまざまなツールを導入し、適切に運用してきたはずである。しかし、高度化した攻撃技術の前に完ぺきな防御は難しく、ほんの少しの隙間を突かれてしまうのだ。

「サイバー攻撃に対抗するには防御だけでなく、侵入を前提とした事後対策が欠かせません。侵入されたことをいかにすばやく検知できるかという点が重要です」(吉野氏)

JPCERT/CCがまとめた『高度サイバー攻撃への対処におけるログの活用と分析方法』では、高度なサイバー攻撃では「偵察・武器化・デリバリ・エクスプロイト・インストール・コマンド&コントロール(C&C)・目的の実行」というステップ(サイバーキルチェーン)を踏み、これらの各段階はメールサーバーやプロキシサーバー、DNSサーバー、Active Directoryなどのログ情報から内容を知ることが可能と記されている。つまり、ネットワーク上の各機器のログ情報を統合的に管理し、監視・分析することができれば、効果的な事後対策を講じることができるというわけだ。

まずはネットワークフォレンジックで攻撃の全容を把握する

キヤノンITソリューションズが販売する「RSA NetWitness Platform」は、こうしたネットワーク上のログ情報を取得・統合管理するSIEM(Security Information and Event Management)機能、完全なトラフィック情報を取得して証跡の保存と調査に役立つネットワークフォレンジック機能、エンドポイントで発生したイベントを収集して挙動を監視するEDR(Endpoint Detection and Response)機能の3つを包括するセキュリティソリューションである。

NetWitness Platformは、アプライアンス型の「NetWitness Network」「NetWitness Logs」「NetWitness Endpoint」を中核に、統合管理ツールや機械学習、IoT保護、脅威インテリジェンスなどのコンポーネントがクラウドサービスとして提供されている。

高度なセキュリティ対策の第一ステップとして、まずはNetWitnessを活用したデータ集約に取り組むのがよいだろう。上述の各種製品を個々に、あるいは組み合わせて、ネットワーク、サーバー/デバイス、エンドポイントのログを集約していく。吉野氏は、まずネットワークフォレンジック(NetWitness Network)からスタートすることをおすすめする。その理由は、近年の法規制への対応強化のためだ。

「EUのGDPRは、厳しい義務が企業に課せられており、違反の際の罰も大きなものです。日本の個人情報保護法も、改正によって義務と罰則が強化されました。いずれもポイントは“報告”です。実際に個人情報の漏えいが発生したとき、監督機関への報告や本人への通知が義務付けられています。細かな情報を調査するにはさまざまな証跡を分析しなければなりません」(吉野氏)

NetWitness Networkの基本機能は、パケットを取得して保存、モニタリングすることにある。解析用の画面が提供され攻撃か否かを判別するパターンも提供される。つまり、情報漏えいが発生したのかどうか、何がいつどこからどこへ流出したのかといったインシデント情報を、明確にすることができる。パケットから実際の通信を復元しファイルを確認することすら可能で、流出したデータがほんとうに危険かどうかもはっきりするというわけだ。

サーバーやエンドポイントのログは、各機器の中で何が発生したのかを細かく分析することが可能だが、その外で何がどうなったのか――侵害されたデータがどこに行ったか――まではわからない。ネットワークフォレンジックは攻撃の全体像を把握するのに最適で、効果的な初期投資と言える。

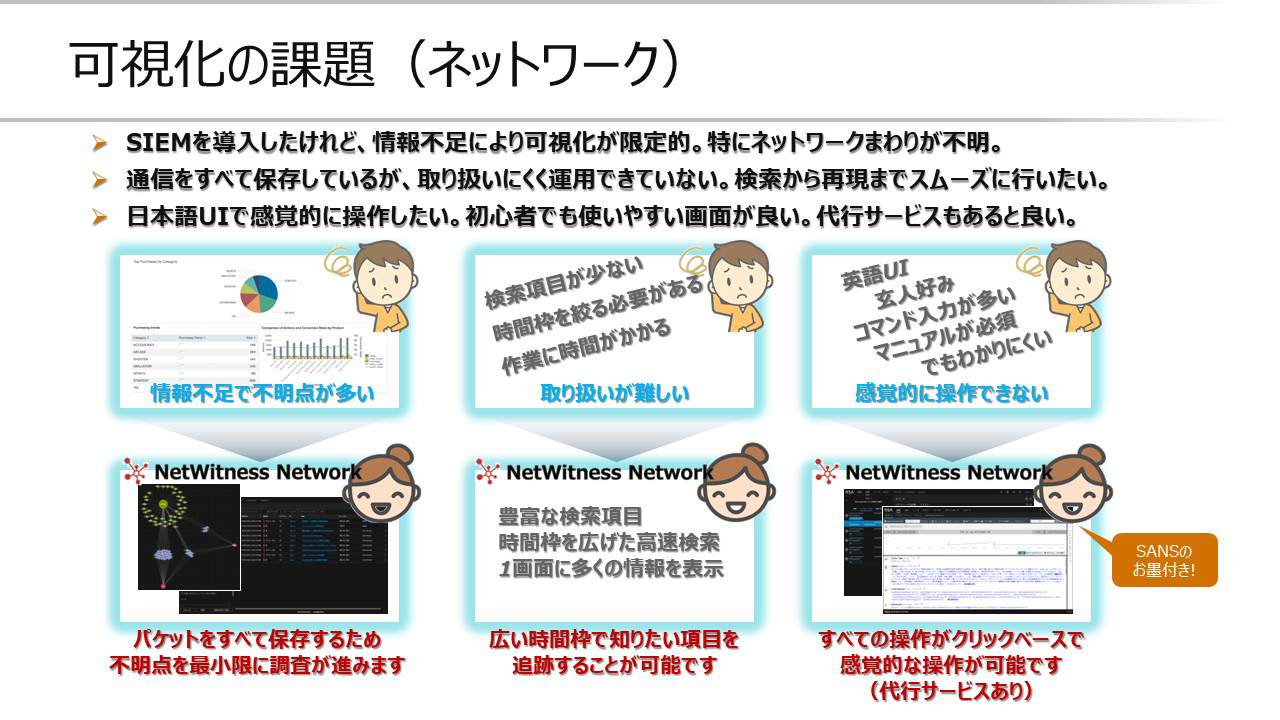

大規模環境でも不慣れでもネットワークを的確に可視化

NetWitness Networkがどのような課題を解決できるのか、さらに細かく見ていこう。

日本では、SIEMを導入・運用する企業が増えている。ところが、情報が不足しており可視化が限定的、見えないところが多いという課題を持つ組織も多い。ここにNetWitness Networkを導入することで、ネットワークパケットをすべて把握できるようになり、最小限の労力で細かな調査が実現される。

パケットを取得しているものの、データがあまりにも膨大で手に余り、効率的に運用できていないというケースもあるだろう。NetWitness Networkは、検索が容易な点も特長だ。検索項目が豊富で、時間枠を広げて高速な検索も可能。1つの画面に多様なデータを表示でき、知りたい情報を探しやすいというメリットがある。

世界中にさまざまなSIEMツールがあるが、日本語ではないため使いづらいという声も聞かれる。英語に慣れていても、プロフェッショナル向けでコマンド入力がメイン、マニュアルがなければ触れないというものも少なくないようだ。NetWitness Networkは日本語化されており、マウスで感覚的に操作できるUIも人気の理由である。

「IT人材の不足が社会問題となっており、専任のセキュリティ担当者を確保できない企業も少なくありません。キヤノンITソリューションズのスレットハンティングサービスは、専門のセキュリティアナリストがNetWitness Networkによる分析を担当し、防御をすり抜けた攻撃を確実に捉えます」(吉野氏)

技術的な特長についてもまとめておこう。NetWitness Networkアプライアンスは、1台で最大10Gbpsのパケットキャプチャをサポートするほか、ペタバイト級の大容量ストレージ環境にも対応することができる。大規模な環境であっても、完全なトラフィック情報を保管しておくことができるというわけだ。

また先述した高速検索を実現する手段としてメタデータの生成がある。莫大なパケットからメタデータを作成し、これをインデックス化することで長期間かつ大容量のデータも必要なときには高速に検索することができる。検索したのちにはインシデント発生時のセッションを再現し、目的となるデータをメールやテキスト、Webビュー、ファイルなどのさまざまな形式で抽出することが可能である。場合によっては、実際にユーザーが見ていた画面を再現できるため、フォレンジックやスレットハンティングの専門家でなくとも状況を把握しやすい。

「通信セッションを再現することで、インシデント後のリアクティブ調査や、積極的に脅威をハントするプロアクティブ調査など、より高度な調査が可能となります。特にスレットハンティングでは、単なるログでは得られないデータが有効です。NetWitnessのアラートも、早期の脅威発見に役立つでしょう。将来的には成熟したスレットハンティング体制を構築することも可能です」(吉野氏)

キヤノンITソリューションズおよびキヤノンマーケティングジャパングループでは、事前のコンサルティング、PoC、構築、設定や導入後の脅威解析を行うスレットハンティング、チューニングまで、NetWitnessの導入から運用までの全プロセスをトータルでサポートする。ぜひ相談してフォレンジック体制の強化に取り組んでいただきたい。

※本記事で使用している画像はRSAセキュリティジャパン合同会社が作成した資料を含みます。

![サイバー攻撃におけるAIは、葬送のフリーレンのゾルトラークに成り得るのか?[前編]](/storage/2025/11/19/0c01c6d18ad120d879a0a8802bb7679f/t/184/138/d/251119_takeda_001.jpg)