マクニカネットワークスカンパニー

セキュリティソリューション営業統括部

井倉 大智 氏

管理のサイロ化とDevOpsの陰で増殖する“シャドーAPI”

APIは、業務システムの連携やSaaSの活用、社内ツールをつないだ業務自動化などで広く活用され、ビジネスに不可欠な技術となっている。しかし、その利便性の裏側で、APIの脆弱性を突いたサイバー攻撃が後を絶たない。 オブジェクトレベル認可の不備(BOLA)のようなAPI特有の設計上の欠陥は以前から指摘されており、APIのセキュリティリスクをまとめた「OWASP API Security Top 10」を通じて危険性と対策が広く共有されている。それにもかかわらず、なぜ重大なインシデントが繰り返されるのだろうか。

その理由について、マクニカネットワークスカンパニーの井倉大智氏は「組織的な管理が追いついていないため」だと指摘する。

「今日、1組織で利用されるAPIのエンドポイント数は平均で600を超え、インターネットトラフィック全体の70%以上をAPIが占めています。ところが、自社にどれだけのAPIが存在し、そのうちどれが外部に公開されているか、重要なAPIはどれかを完全に把握している組織は極めて少数です。つまり、APIの普及スピードに対して、組織的な管理が全く追いついていない状態なのです」(井倉氏)

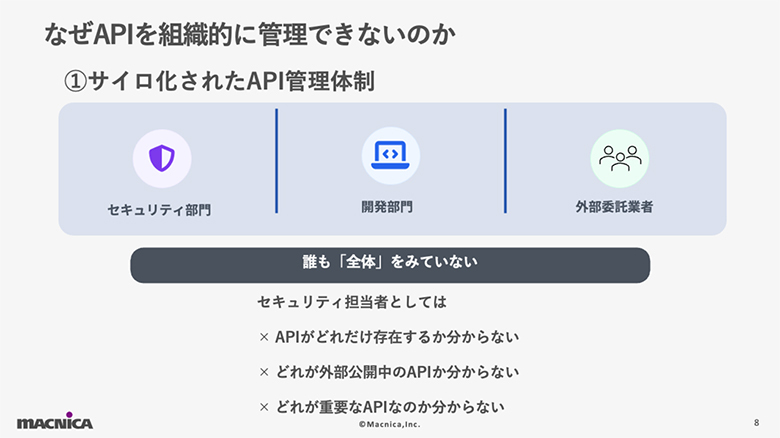

管理を困難にしている構造的な要因は2つある。1つは、誰も全体を把握していないサイロ化された管理体制だ。開発部門やセキュリティ部門などが個別に管理しているため、組織を横断して一元的に状況を把握する仕組みが存在しないのである。最前線で脅威に立ち向かうセキュリティ担当者でさえ、守るべき対象の全容が見えていないのだ。

もう1つの要因は、DevOpsによる開発サイクルの高速化である。「小さく作り、すぐ出して、すぐ直す」アプローチはビジネスの俊敏性を高める反面、 APIの増加に伴い、 一時利用や検証目的で作られたAPIが適切な管理から外れたまま放置されがちだ。こうした非公式な“シャドーAPI”や“ゾンビAPI”は、攻撃者にとって格好の侵入口となる。

「管理し続ける」体制と、万一の際に“止血”する仕組み

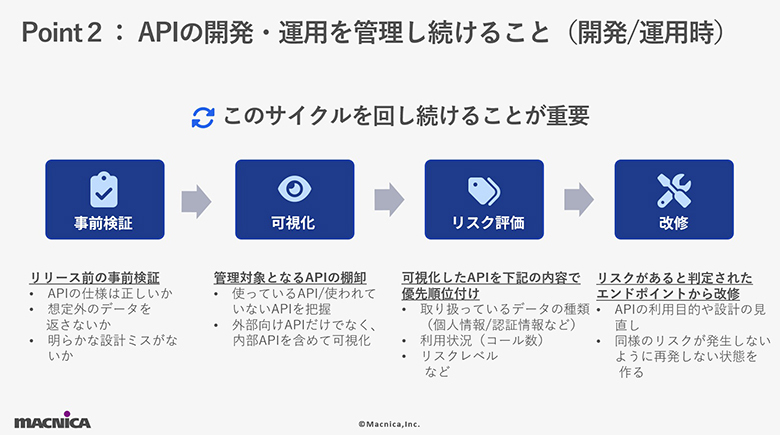

APIは一度リリースして終わりではない。機能追加や仕様変更によって絶えず変化し、常に新たな攻撃の脅威にさらされる。リリース前の脆弱性診断だけでは不十分であり、組織としてAPIを「管理し続ける」統合的なアプローチが求められる。

それに向けた第1のステップは、分断された管理手法から脱却し、すべてのAPI通信を一つのプラットフォームに集約することだ。また、第2のステップは稼働中のAPIを継続的に可視化・棚卸しする「開発・運用の管理」の徹底である。利用状況や扱うデータの種類に応じてリスクを評価し、リスクの高いものから順次改修を行うサイクルを絶え間なく回し続ける。

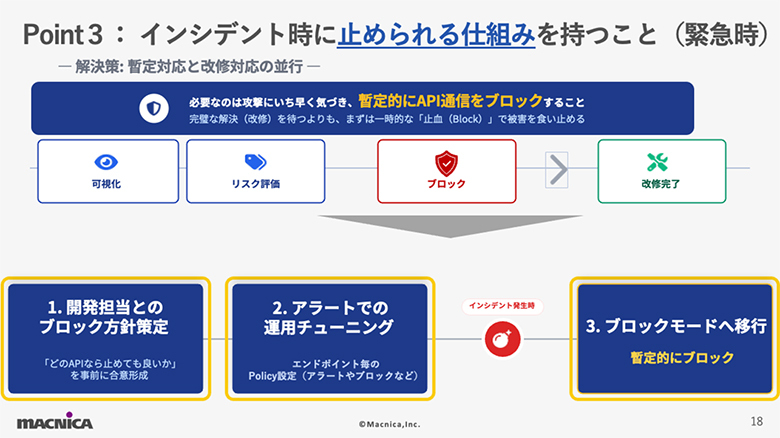

そして最も肝要なのが、第3のステップ「緊急時に通信を止められる仕組みを持つこと」である。 攻撃を検知してからシステム改修に至るまでには、修正・検証・リリースといった工程が必要となるため、一定のタイムラグが発生する。その間もWebサービスは停止できないため、APIへの通信を遮断できず、被害が拡大してしまう。

「課題は、攻撃に気づいてから解決するまでの『時間』です。完璧なコードの修正を待つのではなく、まずは一時的な“止血(ブロック)”によって被害の拡大を食い止める。そのうえで、暫定対応と改修を並行して進める仕組みが不可欠です」(井倉氏)

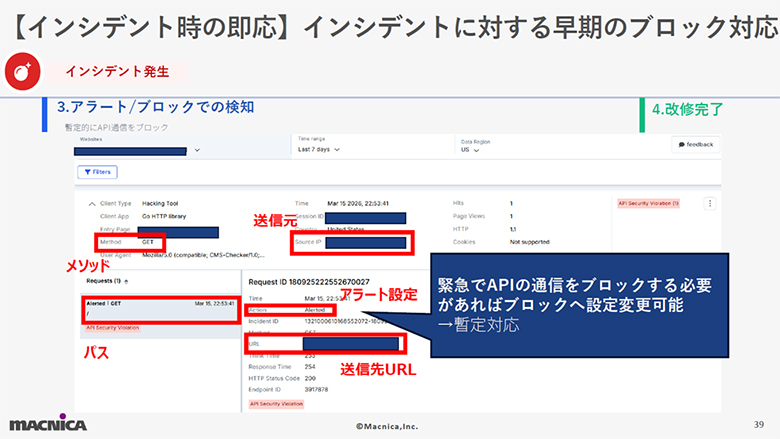

平時からセキュリティ部門と開発部門が連携し、エンドポイントごとにアラートやブロックのポリシーを設定しておく。そして、インシデント発生時は即座に通信を遮断してサービスを保護しながら、同時に開発チームが根本的な改修を進めるのである。

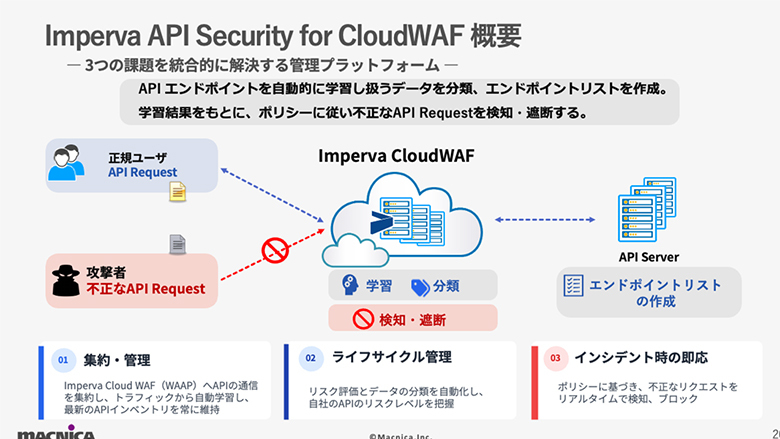

全通信を機械学習で分析し、APIインベントリを自動作成

こうした「集約」「開発・運用の管理」「緊急時の止血」を組織の力だけでゼロから構築して運用し続けるのは至難の業である。膨大なトラフィックの中から手作業でAPIを特定し、ポリシーを適用していく工数は計り知れない。この課題をテクノロジーで解決する手段として、マクニカは「Imperva API Security for Cloud WAF」を提供している。

大手Webアプリケーションファイアウォール(WAF)ベンダーとして知られるImperva(Thalesグループ)が開発した同製品のアーキテクチャは、極めて合理的だ。WAFを経由するすべてのトラフィックを機械学習で分析し、APIエンドポイントを自動検知してインベントリを作成する。面倒な設定を行うことなく、組織内に散在するAPIの全容をダッシュボード上で可視化できる。

「ダッシュボードのAPIインベントリ画面には、発見したAPIにどのようなリスクが潜んでいるか、OWASP API Security Top 10のどのカテゴリーに該当するかが一覧表示されます。特筆すべきは、APIを通じてどのようなデータをやり取りしているかが一目でわかる点です」(井倉氏)

また、各エンドポイントの詳細画面に進むと、認証が行われている場所や、APIでやり取りされている情報まで確認できる。個人情報や認証情報といった機密性の高い情報を扱っているエンドポイントを特定し、自動で棚卸しすることが可能だ。

さらに、各エンドポイントへのリクエスト数(コール数)など、APIの利用状況も可視化される。セキュリティ担当者は、「機密情報を扱っており、なおかつ利用頻度が高いリスクのあるAPI」を的確に絞り込み、優先的に対策を打つための判断材料を得られるのである。

柔軟なポリシー設計でインシデント時の即応を実現

可視化と運用管理の土台を築いたうえで、最大の課題であるインシデント時のタイムラグをどう埋めるのか。Impervaは、エンドポイントごとのきめ細かなポリシー設計によってこの問題に対処する。

例えば、開発部門と事前にすり合わせ、アクセス不可に伴うシステム影響の大きいAPIについては、いきなり通信をブロックするのではなく、まずは監視モードでのポリシー設定が可能だ。これにより、不審な通信の傾向を把握したうえで、実際に悪意のある通信のみを段階的にブロックする運用が実現でき、システム影響を最小限に抑えられる。さらに、エンドポイント単位で例外設定を含めたチューニングが可能なため、実業務に即したルールをシステム上のポリシーとして柔軟に落とし込むことができる。

万一インシデントが発生した際には、早期のブロック対応機能が真価を発揮する。アラート画面から、対象となるAPIの通信内容、送信元のIPアドレス、送信先のホスト、使用されたHTTPメソッドなどを即座に確認。危険度が高いと判断したら、開発部門によるコード改修の完了を待つことなく、ダッシュボード上のアラート設定をブロックに変更すればよい。これにより、一時的な“止血”を即座に実行し、被害を最小限に抑えることができる。

また、オプションのマイクロセンサ(Anywhere型)を導入すれば、外部公開APIだけでなく、内部システム間のEast-Westトラフィックに潜むリスクの可視化と制御も可能となる。

ImpervaはAPIセキュリティに加えてWAF、DDoS、悪性Bot対策などの機能も包括的に提供しており、これらを単一のダッシュボードで統合管理できる点も運用上の大きな利点だ。

「APIインシデントの根本的な原因は、組織としてAPIを管理する体制の不在にあります。今後も増え続けるAPIを正しく把握し、脆弱性の発見時や攻撃を受けた際に迅速に“止血”できる体制を無理なく築くことが、デジタルで加速するビジネスを守り続けるための必須条件なのです」(井倉氏)

![サイバー攻撃におけるAIは、葬送のフリーレンのゾルトラークに成り得るのか?[前編]](/storage/2025/11/19/0c01c6d18ad120d879a0a8802bb7679f/t/184/138/d/251119_takeda_001.jpg)