標的型攻撃のメールは、見極めが困難

大企業や政府組織などに対する、標的型攻撃による深刻な情報漏えい事件が後を絶たない。その被害も大規模化している。「標的型メール攻撃への『意識』を高め、『まさか』に備えるには?」との表題で登壇したのは、NTTソフトウェア セキュリティ・ソリューション事業部 統括マネージャーの堺寛氏だ。

NTTソフトウェア 堺寛氏

(セキュリティ・ソリューション事業部 統括マネージャー)

堺氏は調査結果を引用し、「狙われるのは、大企業、官公庁だけとは限らず、大企業の業務委託先の企業も被害を受けている。こうした現状に対し、企業の情報システム担当者の70.6%は、標的型攻撃に危機意識をもっている。しかし十分な対策を行っているとの回答は21.9%に留まっている」と指摘する。

標的型攻撃で用いられるメールは、一見すると、まったく普通の印象を受ける。送信者のメールアドレスは、信頼度が高そうな組織のもので、添付ファイルのアイコンは一般的なオフィス文書やPDFである。しかも、攻撃者が知人や関係者に成りすまして、メールを送信してくるケースもある。

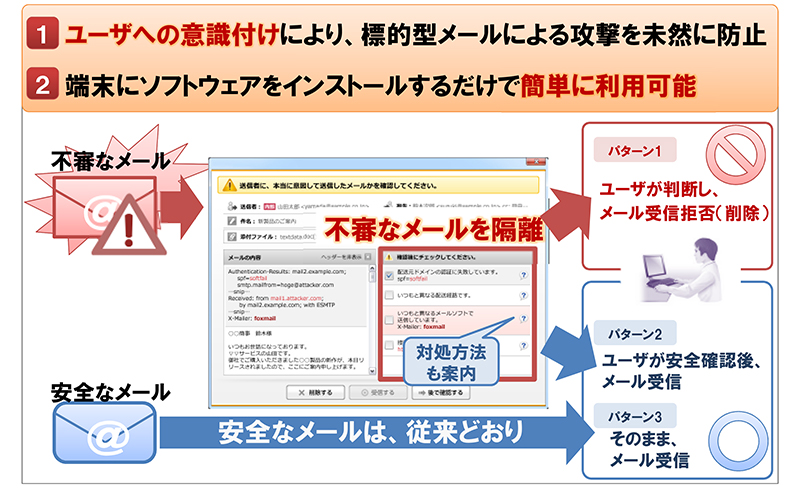

「明らかに不審なメールなら誰もが警戒するが、一見普通のメールで、知人からの送信にしか見えなければ、つい添付ファイルを開いてしまうはず。このようなメールの正体をすぐに見破るのは困難です。だからこそ、システムがやるべきことは不審メールを検知し隔離すること」と堺氏。その手段として紹介したのが、NTTソフトウェアの「CipherCraft/Mail標的型メール対策」だ。

「『CipherCraft/Mail標的型メール対策』は不審なメールを検出し、隔離、ポップアップにより警告する機能をもっています。ポップアップ画面には隔離した理由が表示され、通常とは異なる配送経路やメールソフト、拡張子偽装といった、不審な点が列挙されるので、怪しいと思われる項目をチェックしたうえで、受信するか否かを選択できるのです」(堺氏)

※クリックすると拡大画像が見られます

巧妙に偽装された標的型メールは見つけにくく、システムをすり抜けてくる。だからこそ、利用者自身による対処は必要だ。

さらに堺氏は、もし侵入されてしまった場合の対応についても言及。

標的型サイバー攻撃では、マルウェアなどがターゲットに侵入すると、システム情報を取得、調査し、窃取を狙っている情報がどこにあるか探すわけだが、目的の情報にアクセスするために、権限が強いアカウント、特権IDにアクセスし、重要な情報を収集して、外部に送信する。

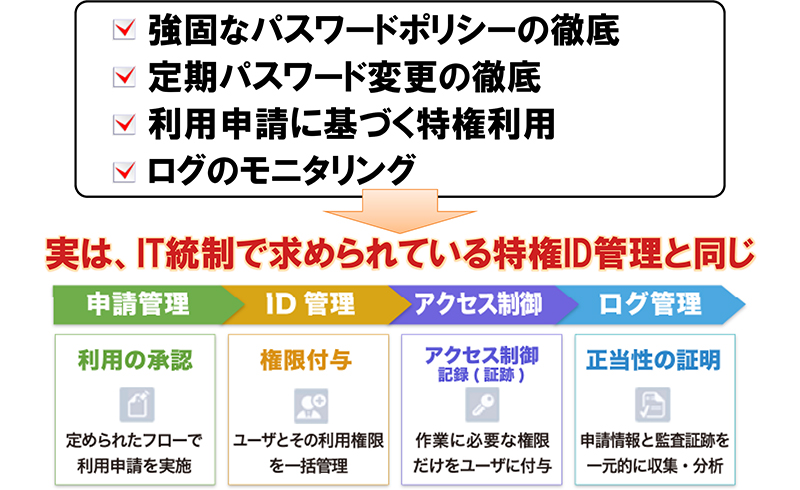

これを防ぐための要点として、強力なパスワードポリシーの徹底、定期パスワード変更の徹底、利用申請に基づく特権利用、ログのモニタリング--の4つを挙げる。これらは、「IT統制で求められている、特権ID管理の要点と同じ」(堺氏)だという。

堺氏は「この4つのポイントを具現化するソリューション」として、同社の特権ID管理ソリューション「iDoperation」の概要も示した。4つの管理プロセスに対応して、申請管理、ID管理、アクセス制御、ログ管理で必要な機能を備えている。申請した利用予定期間だけ、サーバへのアクセスを許可し、申請通りの作業が行われたかどうか、システムで自動的に照合するというものだ。

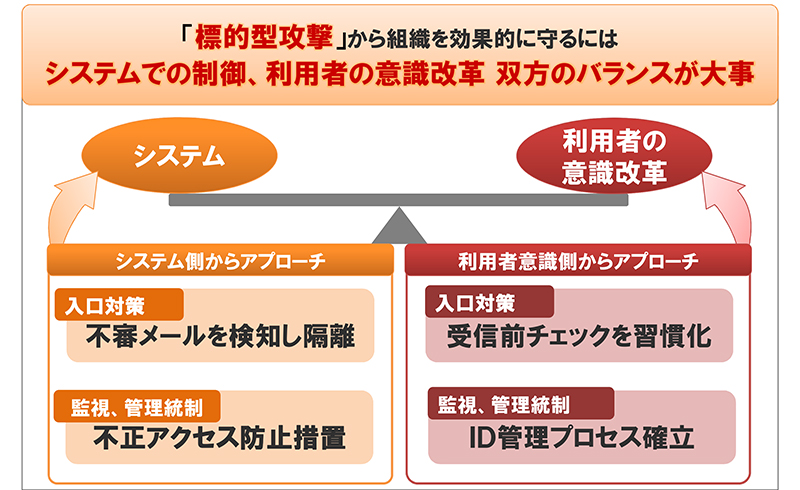

そのうえで堺氏は、「標的型攻撃から組織を効果的に守るには、システムでの制御と利用者の意識改革、双方のバランスが大事」とも強調する。あまりにハイレベルな防御システムでは、仕組みが複雑になり、コストも利用者の負担も高まってしまう。最も望ましいのは、システム的な検知や防止という仕組みを活用しながら、サーバ管理者だけでなく一般社員が自分自身のセキュリティ意識を高め、情報とシステムを脅威から守る対処を習慣化していくことだ。

堺氏は「継続して啓発、指導できる体制が作れれば、最もコスト効果の高い対策となるはずです。脅威への危機意識を高め、万が一、まさかに備えて頂ければと思います」と呼びかけ、講演を終えた。