TD SYNNEX株式会社

ブロードコムビジネス部門 セキュリティビジネス開発部

プリセールスコンサルタント 齋藤史隆氏

VPNは“むき出し"の玄関ドア。一度入れば「中が丸見え」

かつて企業のネットワークセキュリティにおける“門番"として絶対的な信頼を置かれていたVPN(Virtual Private Network)。しかし今日、この門番が攻撃者にとって格好の標的となり、企業のセキュリティを脅かす最大の懸念材料となっている。

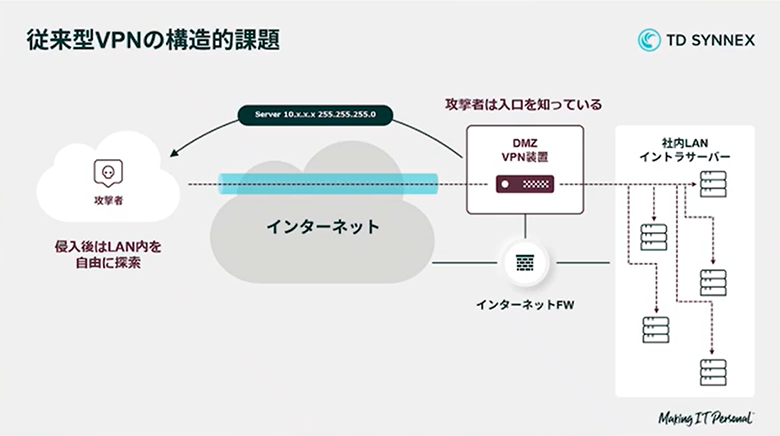

なぜVPNが狙われるのか? 齋藤氏は、従来型VPNが抱える構造的な課題を指摘する。

「従来型のVPN構成には、決定的な構造上の課題が2つあります。1つはVPN装置自体がインターネットにさらされているという点です。例えるなら、家の玄関ドアが通りに面し、むき出しになっている状態です」(齋藤氏)

攻撃者から見れば、そこに「VPN装置がある」という看板が出ているも同然だ。24時間365日、世界中の誰かにドアノブを回され、ピッキングを試みられる状態にある。これが第一のリスクである。

第二のリスクは、一度侵入を許せば「中が丸見え」になってしまう点だ。VPNは、リモート端末を社内ネットワークに参加させるための仕組みである。認証を通過すれば社内LANのIPアドレスが払い出され、社員がオフィスにいるのと同等のネットワークアクセス権限が与えられる。

もちろん、ファイアウォールやAccess Control List(ACL)で細かく制御していると主張する管理者もいるだろう。しかし、経理担当者は経理サーバのみ、開発者は開発サーバのみといった厳密な制御を全社員に対して漏れなく適用し続けることが現実的に可能だろうか。人事異動や組織変更の度に膨大な設定変更を行う運用負荷は計り知れない。

結果として、「とりあえず社員は全サーバにアクセスできるようにしておく」といった調子で広範なアクセス権限が設定される。米国国立標準技術研究所(NIST)が「一度入られたら信頼してしまう境界型防御の限界」と指摘するのは、まさにこの点だ。

VPNの脆弱性を悪用した攻撃が急増も対策は後手に

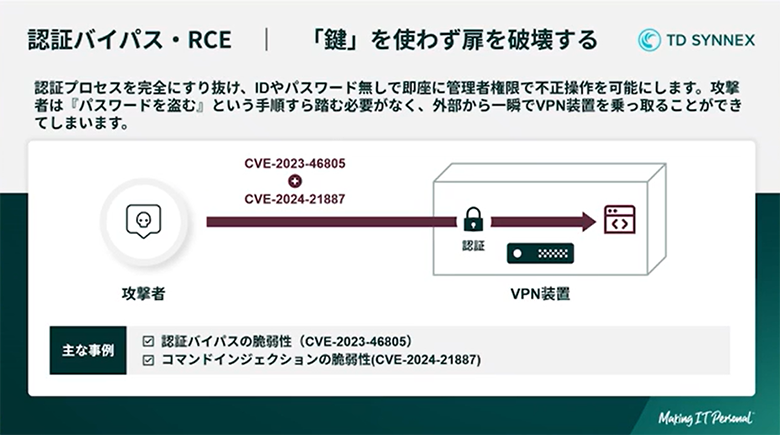

攻撃者は、インターネット上に公開されたVPNという“ドア"を、具体的にどう突破してくるのか。齋藤氏は、その手口を「正規の鍵を盗む(認証情報の窃取)」と「扉そのものを破壊する(脆弱性の悪用)」の2つに大別する。

特に近年、脅威を増しているのが脆弱性の悪用だ。VPN装置のWebポータル機能の欠陥などを突き、認証なしでメモリ上のデータを読み取る「パストラバーサル攻撃」がその典型である。これにより、攻撃者は正規のIDとパスワードを抜き取り、正規ユーザーになりすまして堂々と正面から侵入する。

さらに恐ろしいのが、認証プロセスそのものをバイパスする「RCE(リモートコード実行)」だ。

「この攻撃の何が脅威かと言えば、ユーザーのパスワードがどれだけ複雑でも関係ないことです。VPN装置のOSやファームウェアのバグを突き、特定の不正なデータを送りつけるだけで、認証画面をスキップして管理者権限を乗っ取ることができます」(齋藤氏)

管理者がどれほど強固なパスワードポリシーを敷いていても、攻撃者はそれを嘲笑うかのごとく、鍵を使わずに扉をこじ開けていく。侵入後は社内のAD(Active Directory)サーバやファイルサーバを探索し、機密情報の窃取やランサムウェアの拡散を行い、最終的には企業活動を停止に追い込む。これが、VPNを起点としたインシデントの典型的なシナリオだ。

ここで一つの疑問が浮かぶ。これほど危険な脆弱性が、なぜ放置されているのか。管理者は脆弱性をつぶすセキュリティパッチの必要性を理解していないわけではない。しかし、VPNは今や業務のライフラインだ。「パッチ適用のための計画停止の調整が難しい」「アップデートで全社員がつながらなくなったら誰が責任を取るのか」──こうした現場のジレンマが、迅速な対応を阻んでいる。

また、昨今はベンダーに見積もりを依頼してから作業完了までに1カ月かかることも珍しくない。だが、攻撃者は待ってはくれない。脆弱性が公表されてから攻撃コードが出回るまでの時間は年々短縮している。パッチを当てられずに脆弱性が放置され、狙われる──齋藤氏はこの状況を「負の連鎖」と表現し、これこそがVPNが破られ続ける最大の原因だと警鐘を鳴らす。

「アウトバウンド接続」でVPNの構造的課題を克服

この「負の連鎖」を断ち切る解決策として、齋藤氏が提示するのが「Symantec Zero Trust Network Access(ZTNA)」だ。これはハードウェアではなく、クラウドサービス(SaaS)として提供されるリモートアクセスソリューションである。

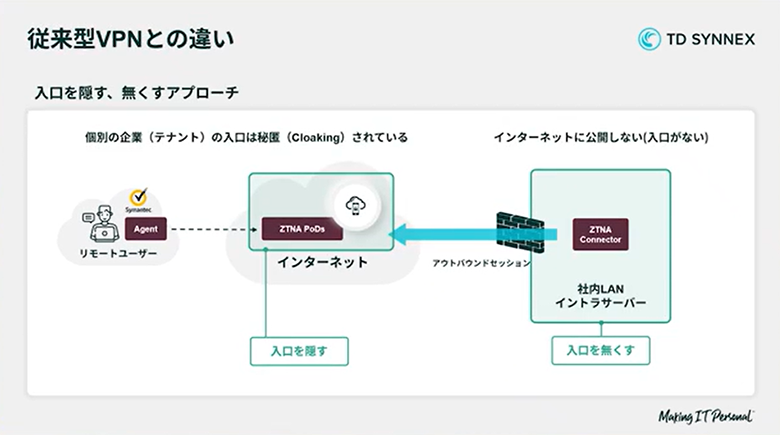

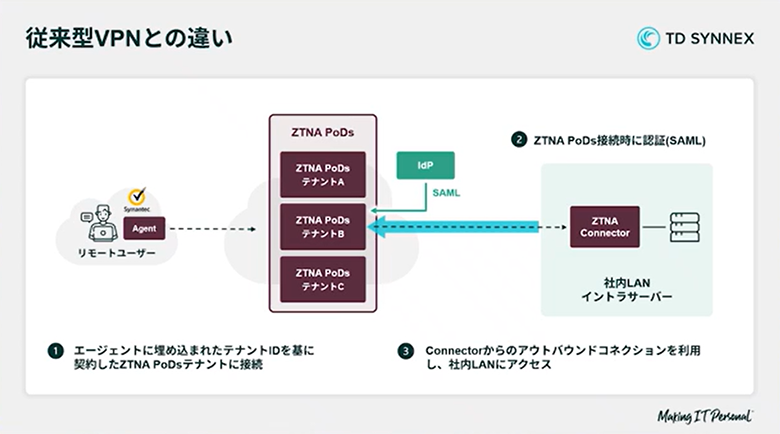

Symantec ZTNAのアーキテクチャは、従来型VPNとは根本的に異なるアプローチをとっている。その鍵を握るのが、社内ネットワークに配置される「ZTNA Connector」だ。

「このアーキテクチャの最大のポイントはセッションの方向性にあります。社内にあるZTNA ConnectorがLAN側からインターネット上の中継点(ZTNA PoDs)に向けてアウトバウンドに(内側から外側へ)セッションを張るのです。従来型VPNのように外部からの着信を待ち受けるのではなく、内側からクラウドへつなぎに行く。このアーキテクチャの違いこそが従来型VPNの課題を解決する大きなポイントです」(齋藤氏)

この「アウトバウンド接続」という仕組みがもたらすメリットは極めて大きい。第一に、攻撃者から見える「入り口」そのものが消滅する。企業のファイアウォールに、外部からの着信を受け入れる穴(インバウンドポート)を開ける必要が一切なくなるからだ。

攻撃者がグローバルIPに対してポートスキャンをかけても、応答するポートは存在しない。ドアが見えなければ、攻撃の起点そのものが存在しえない。また、接続先となるクラウド上のZTNA PoDsも高度に秘匿化されており、どのテナントをどの企業が使っているかは外部からは判別不能だ。この二重の隠蔽により、攻撃の難易度は劇的に跳ね上がる。

そして第二のメリットは、運用者を悩ませてきた「負の連鎖」からの解放である。Symantec ZTNAはSaaSとして提供されるため、インフラ部分の脆弱性対応はベンダー側で即時かつ自動的に行われる。IT部門は深夜の緊急メンテナンスやファームウェアの検証といった労苦から解放され、脆弱性の放置というリスクそのものが構造的に排除されるのだ。

IDとコンテキストできめ細かなアクセス制御を実現

もちろん、入り口を隠すだけでセキュリティ対策が終わるわけではない。侵入された後のリスク、すなわち「内部の横展開」をどう防ぐかも重要だ。

Symantec ZTNAでは、ユーザーがエージェントを通じてクラウドに接続した後、許可されたアプリケーションだけにアクセス権が付与される。従来型VPNのような「ネットワークへの参加」ではなく、あくまでも「特定アプリへの接続」に限定されるため、マルウェアに感染した端末からの無差別なスキャンや探索行為は遮断される。

さらに特筆すべきは、アクセスポリシーの柔軟性だ。IDとパスワードによる認証に加えて、「コンテキスト(文脈)」を組み合わせた動的な制御が可能となっている。

「正しいIDとパスワードだから通すというレベル以上のセキュリティを実現します。例えば、『普段アクセスがない海外からの接続ではないか』『私用PCによる接続ではないか』『休日深夜の不審なアクセスではないか』といった条件を組み合わせてアクセス可否を判断できます」(齋藤氏)

運用管理の面でもSymantec ZTNAは洗練されている。管理者ポータルのログには、IPアドレスの羅列ではなく、「誰が(User ID)、どこに(Host Name)にアクセスしたか」が明記される。IPアドレスからユーザーを特定するために複数のログを突き合わせて追跡するといった苦労は過去のものとなり、トラブルシューティングや監査対応の効率は劇的に向上するだろう。

また、クライアント側に専用エージェントをインストールする方式のほかに、Webブラウザのみでアクセスを完結させる「エージェントレス方式」もサポートしている。これにより、協力会社の社員への一時的なアクセス権付与や、BYOD端末によるWebメール確認など、端末にソフトウェアをインストールさせたくない場合でもセキュアな接続を提供できる。

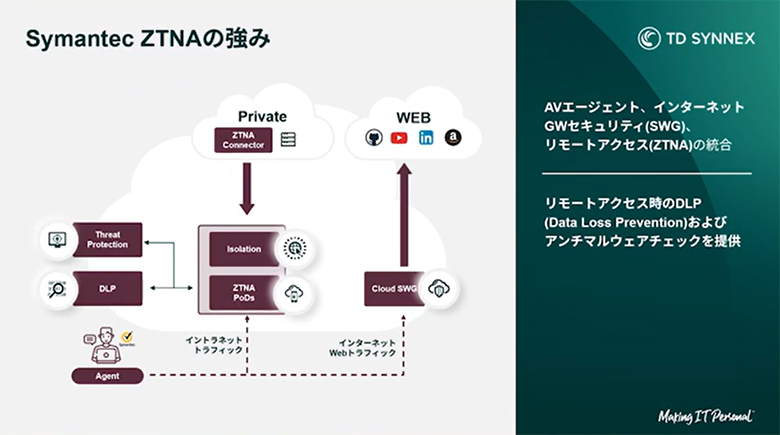

Symantecならではの統合力がもたらす包括的防御

今日、市場には多くのZTNA製品が存在するが、Symantec製品を選ぶ最大の理由は「統合力」にあると齋藤氏は強調する。単なるリモートアクセスツールにとどまらず、Symantecが長年培ってきた強力な情報漏洩対策(DLP)やセキュアWebゲートウェイ(SWG)との統合が可能だからだ。

例えば、「自宅から社内のファイルサーバへのアクセスは許可しつつ、機密ファイルのダウンロードはDLP機能でブロックする」といった高度な制御を単一のエージェントで実現できる。

「PCにインストールした1つのエージェントで、アンチウイルスやWebブラウザ防御、セキュアWebゲートウェイ、ZTNAによるリモートアクセスをカバーします。PCの動作を重くすることなく包括的なセキュリティ環境を実現できます」(齋藤氏)

TD SYNNEXが約束する安心の国内提供体制

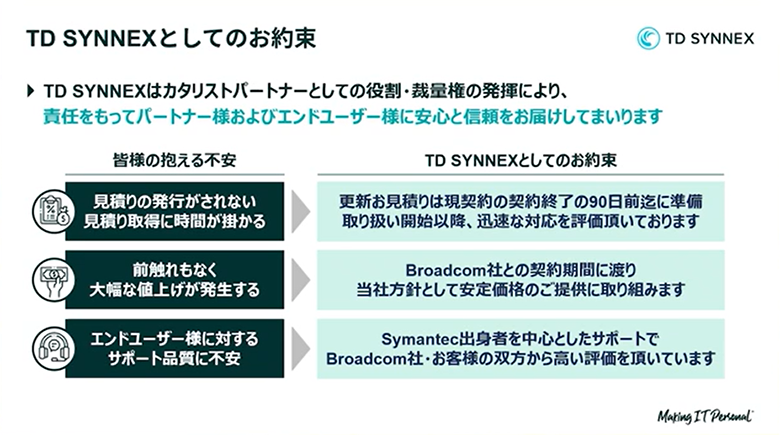

こうした高度な技術を日本企業に届けるのが、TD SYNNEXの役割だ。同社は単なるディストリビューターの枠を超え、Broadcom(Symantec/Carbon Black)の「カタリストパートナー」として、国内における製品のマーケティングから販売、サポートに至るまでを一手に引き受けている。

海外ベンダー製品の導入において、日本企業が抱きがちな不安──見積もりが遅い、サポート品質への懸念、急激な価格変動──に対して、TD SYNNEXは明確なコミットメントを掲げる。見積もりの早期提示や安定価格での提供に加えて、旧SymantecやCarbon Black出身のエンジニアを擁する手厚いサポート体制を構築している。

「マーケティングや販売に関しては当社が裁量を持っており、見積もり発行や価格に関してお客様にご心配をおかけしないことをお約束します。サポートに関しても、従来から同様の製品を扱っているエンジニアで体制を組んでおり、安心してご利用いただけるものと自負しています」(齋藤氏)

TD SYNNEXは、Symantecの技術力と自社のサポート力を融合させ、日本企業のセキュリティ変革を足元から支えていく構えだ。

関連記事:【特別連載】TD SYNNEX × Broadcom