ZDNET Japanがオンラインで開催した「ITセキュリティフォーラム2023 Summer 困難な時代だからこそ、基本に立ち返る 情報セキュリティ責任者(CISO)が考えるべき企業情報セキュリティ」の基調講演に、日本セキュリティオペレーション事業者協議会(ISOG-J)副代表でGMOサイバーセキュリティ byイエラエ SOCイノベーション事業部 執行役員の阿部慎司氏が登場。「国際標準を活用したセキュリティ体制の再点検」と題して、講演した。

日本セキュリティオペレーション事業者協議会(ISOG-J) 副代表 GMOサイバーセキュリティ

byイエラエ株式会社

SOCイノベーション事業部

執行役員

阿部 慎司氏

講演の冒頭、阿部氏は、「なぜセキュリティ体制を、国際標準に基づいて見直していくことが必要なのでしょうか。ひと言でいえば、守るべき範囲が広がっていることが背景にあります」と話す。

例えば、「サービスを提供するサーバーが攻撃され、社内ネットワークに侵入されて情報が漏えいする」「社内ネットワークがウイルス感染したため工場が停止してしまう」「在宅勤務中に会社のPCがウイルス感染し、出社したときに社内に感染が広がる」「委託業者のネットワークが侵害され、そこを起点にランサムウェアの被害が広がる」といった事象である。これらの事象の共通点は、境界を超えてくる攻撃であるということだ。

「これまでは、社内のネットワークだけを監視していればよかったのですが、これからは、サービス面、工場、自宅、委託先など、守るべき範囲が非常に広くなっています。企業の組織においても、内部犯罪や国内外の法規制、標的型攻撃など、各部門でさまざまなリスクを抱えることになります。さらに、自社、子会社、取引先まで含めたサプライチェーンの脆弱な部分から進入されてしまうリスクもあります。そのため、組織全体でセキュリティを捉えていかなければ、被害は抑えることができない状況です」(阿部氏)

現在、多くの企業では、EDRの導入や社内教育、WAFの導入、標的型攻撃対策など、さまざまなセキュリティ対策に取り組んでいる。しかし、多くのセキュリティ担当者は、「本当にこれで大丈夫なのか」と思っているのではないだろうか。この悩みを解決することを目的としたガイドラインが、「ISOG-J セキュリティ対応組織の教科書 第3.0版」「ITU-T 国際標準勧告 X.1060」「TTC 国内標準勧告 JT-X1060(日本語版)」の3つである。ただし、X.1060とJT-X1060は、英語か日本語かの違いだけなので実質的には2つになる。

セキュリティ対応組織の教科書の初版は、2016年にISOG-Jから公開され、その内容が2018年以降、国際標準の場で取り上げられ、その中で国際標準勧告として体系化された。2023年に国際標準化が終わったことから、国際標準化の内容がセキュリティ対応組織の教科書にバックポートされている。

国際標準をどのように適用していけばよいのか

「セキュリティ対応組織」とは、「CDC(Cyber Defense Center)」とほぼ同じもの。CSERT(Computer Security Incident Response Team)とか、SOC(Security Operation Center)と呼ばれることもある。特に新しい概念ではなく、これまで実施してきたセキュリティ業務にかかわる組織全体を包括するものである。セキュリティ対応組織がやるべきことは、9つのカテゴリで64業務に整理されている。

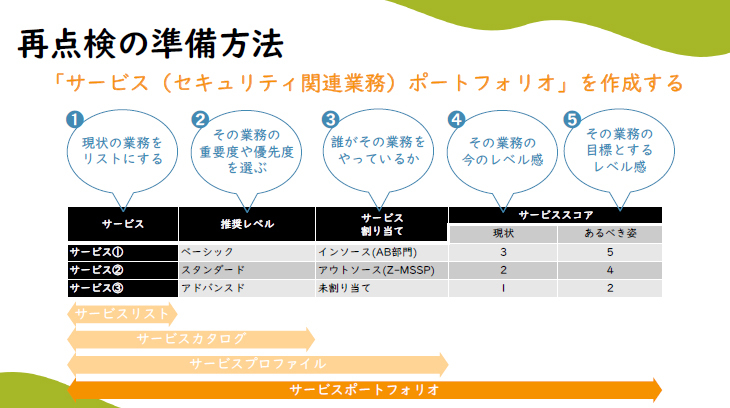

それでは国際標準は、どのように適用していけばよいのだろうか。国際標準を活用したセキュリティ体制の再点検をするにあたり、準備が必要になる。まずは「サービスポートフォリオ」を作成する。やることはシンプルで、以下の図の5つのステップになる。阿部氏は、「一般的な仕事と同じで、セキュリティに関しても準備が8割になります」と話す。

5つのステップで「サービスポートフォリオ」を作成。

(1)現状の業務をリストにする

CDCのサービス一覧(64業務)で、現状を整理する。実施しているものには「〇」、実施していないものには「×」をつける。もし、64業務以外で実施していることがあればリストに付け加える。

(2)業務の重要度や優先度を選ぶ

「不要」「ベーシック」「スタンダード、」「アドバンスド」「オプション」の5段階で、(1)で作成したリストの優先順を決める。難しい場合、この工程はスキップしてもよい。ただし「不要」なものがある場合、その理由を記入しておくことが重要になる。

(3)誰がその業務をやっているのか

担当者、担当チームを可能な限り細かい粒度で記入する。属人化している場合、その人の名前を書き残す。責任が明確になれば、容易に対応できる。アウトソースしている場合、外注先の企業名称やサービス名を記入しておく。インソースとアウトソースで対応している場合、ハイブリッドとして両方の情報を記入する。

阿部氏は、「(3)までで、何をすることが必要なのか、どれくらいのレベルでやっているのか、誰がやっているかを明確にできます。あとはどれくらいのレベルで実現できているかを把握する段階です」と話す。

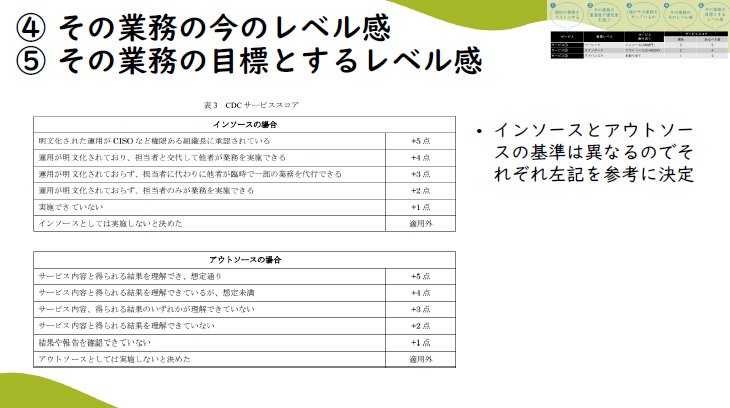

(4)その業務の今のレベル感

(5)その業務の目標とするレベル感

インソースとアウトソースで基準が異なるので、以下の図を参考に決定する。

(4)、(5)はガイドラインでも別の評価軸となっている。

インソースの場合、運用が明文化されているか、サービスや業務のやり方は明文化されているか、明確化されたものがCSOなどの権限のある人に承認されているかが重要なポイントとなる。アウトソースの場合、サービスを受けることになるので、サービスに対して正しく理解できているのか、使いこなせているのかという観点になる。

阿部氏は、「ここまでで準備が終わるのですが、準備が8割なのでやることはほぼ終わっています。ガイドラインでは、作成した表を3つの観点でギャップ分析します。1つ目はリストを作った段階で足りていない業務。2つ目は割り当てとして無理がある部分。3つ目は目標と現実のギャップです。この3つのポイントで、課題を抽出することが重要になります」と話す。

インソースか、アウトソースかの観点も悩みどころ

セキュリティ体制の再点検を行うと、「やるべき業務ができていない」「割り当てがうまくいっていない」「レベルが上がっていない」など、再び頭を悩ませることになる。何が欠けたにしろ、誰かがやらなければならない。このとき自社でやるのか(インソース)、他社にお願いするのか(アウトソース)を適切に判断することが必要になる。どちらにすればよいかとい観点もガイドラインにまとめられている。

インソースかアウトソース化は、縦軸のセキュリティスキルの専門性と横軸のどんな情報を取り扱うかの4領域で判定する。縦軸の高いスキルを自社で抱えるのは簡単ではないことから、外部の専門組織、専門企業に依頼するのが有効になる。一方、横軸の組織内部の情報、被害者側の情報は自分たちで管理し、組織外部の情報、攻撃者側の情報は外部の専門家に依頼する。64業務のリストのうち、どれがどの領域になるかは以下の図のとおりである。この手順で再点検することで、国際標準であるX.1060に準拠することができる。

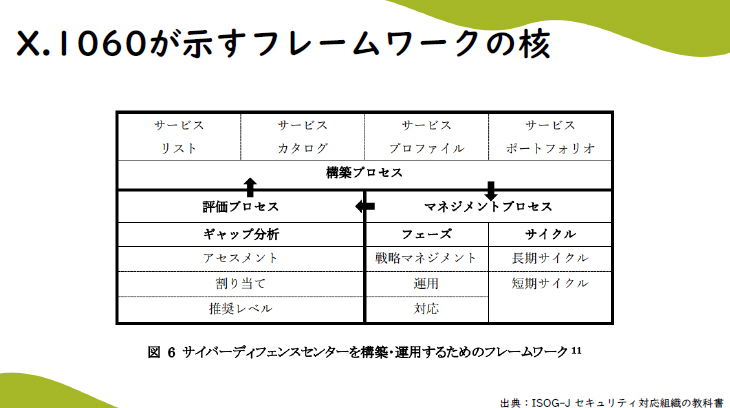

X.1060が示すフレームワークの核となる部分は、以下の図のとおり。

X.1060が示すフレームワークの核となる部分。

構築プロセス、マネジメントプロセス、評価プロセスの3つのプロセスを回していくことが重要になる。最初に整理した「どの業務でやっていくか」が構築プロセスで、業務を回していく部分がマネジメントプロセス、3つの観点でしっかりとギャップ分析をするのが評価プロセスである。

阿部氏は、「忘れてはいけないのが、整理してそのままにしないことです。再点検も、いろいろな情報を集めて整理しなければならないので、最初は結構大変です。このサイクルは、1回やあって終わりではなく、やり続けることが重要です。最低でも年1回、適切なタイミングで見直していくことが必要です。そうでなければギャップがどんどん大きくなります。四半期ごとにギャップを確認しておくことも有効です」と話す。

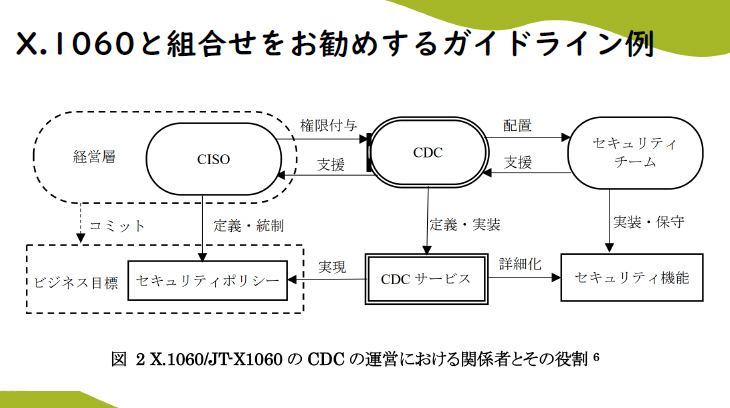

X.1060に対応すれば、完了のように思えたかもしれないが、X.1060で対応できるのは、以下の図のCDCの部分だけだ。

CDCにおけるX.1060の関係と役割。

阿部氏は、「本来会社の取り組みでは、経営層は企業、組織が目指すビジネス目標を実現していくことが必要です。サイバー攻撃により、ビジネス目標が達成できなくならないように、CISOという責任ある立場がセキュリティポリシーを作成します。このセキュリティポリシーを守っていくために、セキュリティ業務を回していくのがCDCの役目です。セキュリティ専門組織でない組織に対し、セキュリティを守ってもらうのがセキュリティチームです」と話す。

さらにこのガイドラインでは、フォローしきれていない部分もある。例えば経営層向けに経済産業省が公開している「サイバーセキュリティ経営ガイドライン」やCISO向けに日本ネットワークセキュリティ協会(JNSA)が作成した「CISOハンドブック」などに対応することが必要。CDCをどのように組織に配置するかは、また別のガイドラインがある。さらに現場にどのように実装するかに関しては、米国のセキュリティ非営利団体であるCISがまとめた「CIS Controls」や、俯瞰的な視点では米国国立標準技術研究所(NIST)の「NIST サイバーセキュリティフレームワーク(CSF)」などがある。

阿部氏は、「サプライチェーン、クラウド活用、リモートワークなど、守るべき対象が変化、拡大する中、自社のセキュリティ体制の整備への不安は尽きないと思います。その不安を少しでも解消するため、国際標準のセキュリティ対応組織のフレームワークを活用したセキュリティ体制の再点検をおすすめします。セキュリティ対応組織の教科書やX.1060だけではカバーできない部分に関しては、ほかのドキュメントを参考にして、足りない部分を補強してください」と講演を締めくくった。