不正アクセスの97.5%は「パスワード」が起点

Keeper Security APAC株式会社の池原 正樹氏が登壇し、「ランサムウェア感染リスクを最小化するクレデンシャル情報戦略」と題したセッションを行った。

セッションの冒頭で池原氏はパスワード管理の重要性を示す統計データを紹介。これによると、日本の警察機関が検挙した不正アクセスの原因がパスワードの窃取であった割合は97.5%に達する。また、ダークウェブ上には533億件ものクレデンシャル情報(認証に利用される識別情報)が流出しており、ランサムウェアの感染経路の83%がVPNまたはリモートデスクトップ経由で、その侵入原因の多くがパスワードだという。池原氏は「パスワード管理対策を実施するだけでも、セキュリティ体制の大幅向上が見込めます」と述べた。

Keeper Security APAC株式会社

アジアパシフィック地域営業統括本部

Lead of Sales Engineering

池原 正樹 氏

続いて池原氏は、侵入型ランサムウェアの攻撃フローを解説。攻撃は「初期侵害」から始まり、「横断的侵害」を経て「情報詐取・ランサムウェア実行」へと進む。インシデント発覚後は「調査フロー」として侵害経路・範囲の特定、調査対象端末のフォレンジック、各種ログ調査が行われ、最終的に復旧・事後対応へと移行する。

Keeper Securityのパスワード管理および特権アクセス管理は、この攻撃ベクターと調査フローの全段階において対策を提供できる点が特徴だ。パスワード管理について池原氏は「初期侵害段階で強固なパスワード運用を強制し、漏えいパスワードや使い回しパスワードの利用を検知して即座に是正します。横断的侵害の段階ではパスワード・シークレット情報の露出を抑え、横展開の足がかりを削減します」と説明した。さらに情報詐取・ランサムウェア実行の段階ではアカウント乗っ取りを経由した実行機会を最小化し、復旧・事後対応ではパスワードを更新して奪取後の悪用を防ぐという。

もう一つの特権アクセス管理では、初期侵害段階で公開RDP/SSH/HTTPSを非公開化し、クレデンシャル情報を秘匿化する。「横断的侵害ではセッション録画とAI脅威分析で不審操作を即時把握・強制終了し、情報詐取・ランサムウェア実行の段階では操作の完全監査証跡を保持します」と池原氏は述べる。

復旧・事後対応では高権限アカウントの一括ローテーションや失効、SIEM/SOAR連携による封じ込めを実現する。エンドポイント特権管理も提供しており、ローカルアカウント向け管理者権限の常時付与を廃止し、必要時のみジャストインタイム(JIT)で権限を付与する仕組みを備えている。

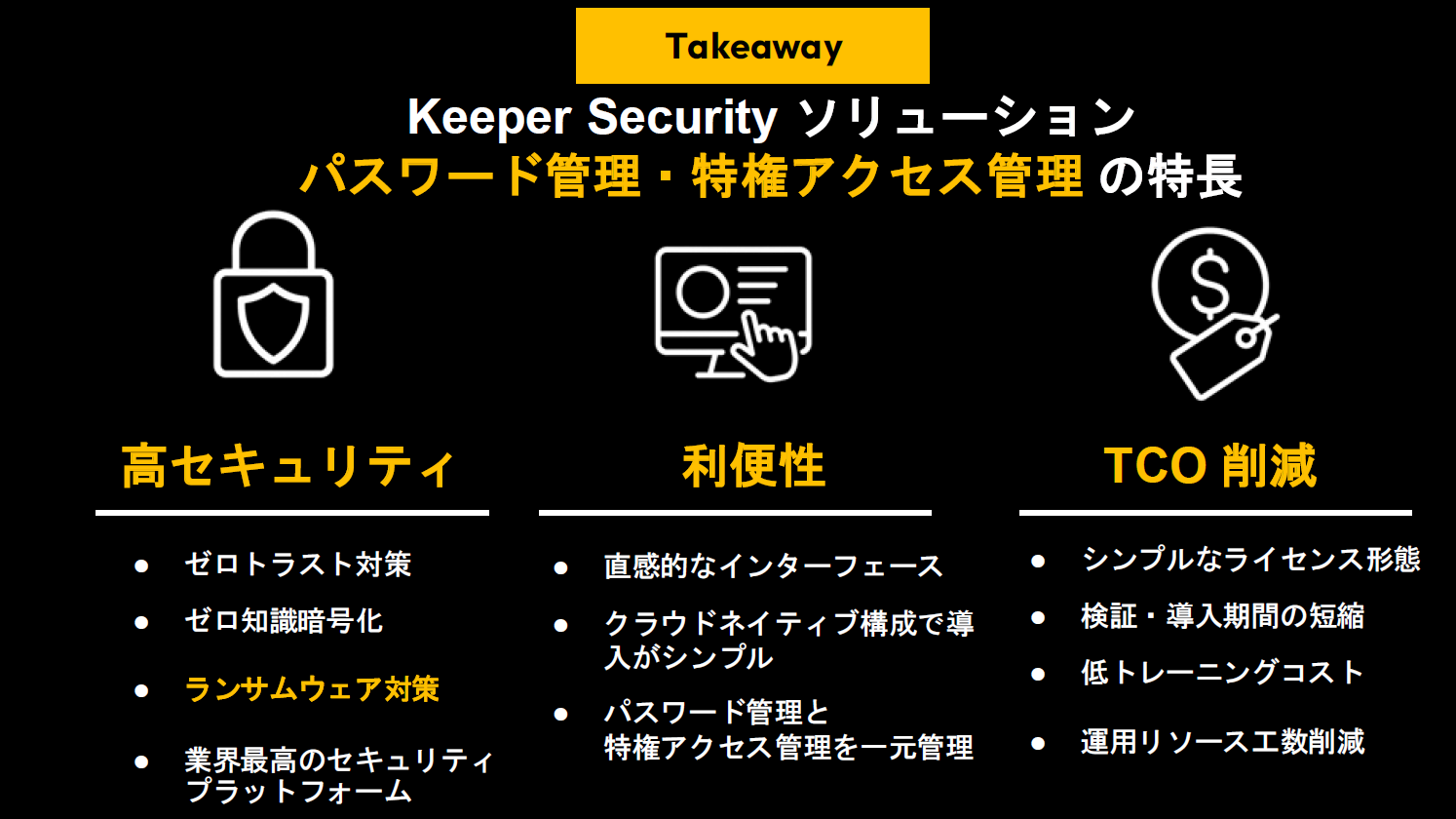

こうした包括的な対策を提供するKeeper Securityのソリューションでは、「高セキュリティ」「利便性」「TCO削減」という3つの特徴を持つ。高セキュリティではゼロトラスト対策、ゼロ知識暗号化、ランサムウェア対策を実現し、利便性では直感的なインターフェース、クラウドネイティブ構成、パスワード管理と特権アクセス管理の一元管理を提供する。TCO削減ではシンプルなライセンス形態、検証・導入期間の短縮、低トレーニングコスト、運用リソース工数削減を実現にする。

自動生成・自動入力でパスワードを「覚えない」時代へ

Keeper Securityソリューションの中核となるのがパスワード管理機能だ。池原氏はパスワード管理において次の3つの施策が可能だと説明する。

①パスワード管理・共有

パスワードは覚える必要がないというコンセプトのもと、15桁以上の強固なパスワードを自動生成し、自動入力する仕組みを提供する。さらにゼロ知識暗号(Zero Knowledge Encryption)アーキテクチャを採用しており、クライアント側で暗号化・復号化が完結するため、SaaSサーバー上でデータが抜かれても復号化の鍵がないため安全だ。

②ダークウェブ監視

漏えいしているパスワードのデータベースと突き合わせ、漏えいパスワードを使っている場合は変更を促す。「現在のガイドラインでは、従来のパスワードの定期変更の推奨でなく『漏えいしているパスワードを使っている場合は直ちに変更する』という要件に変わってきています」(池原氏)

③パスワード評価・監査・保護

企業が策定したパスワード運用ポリシーに基づいた強度のパスワードが使われているかを検知し、サービスをまたいだパスワードの使い回しも検知する。

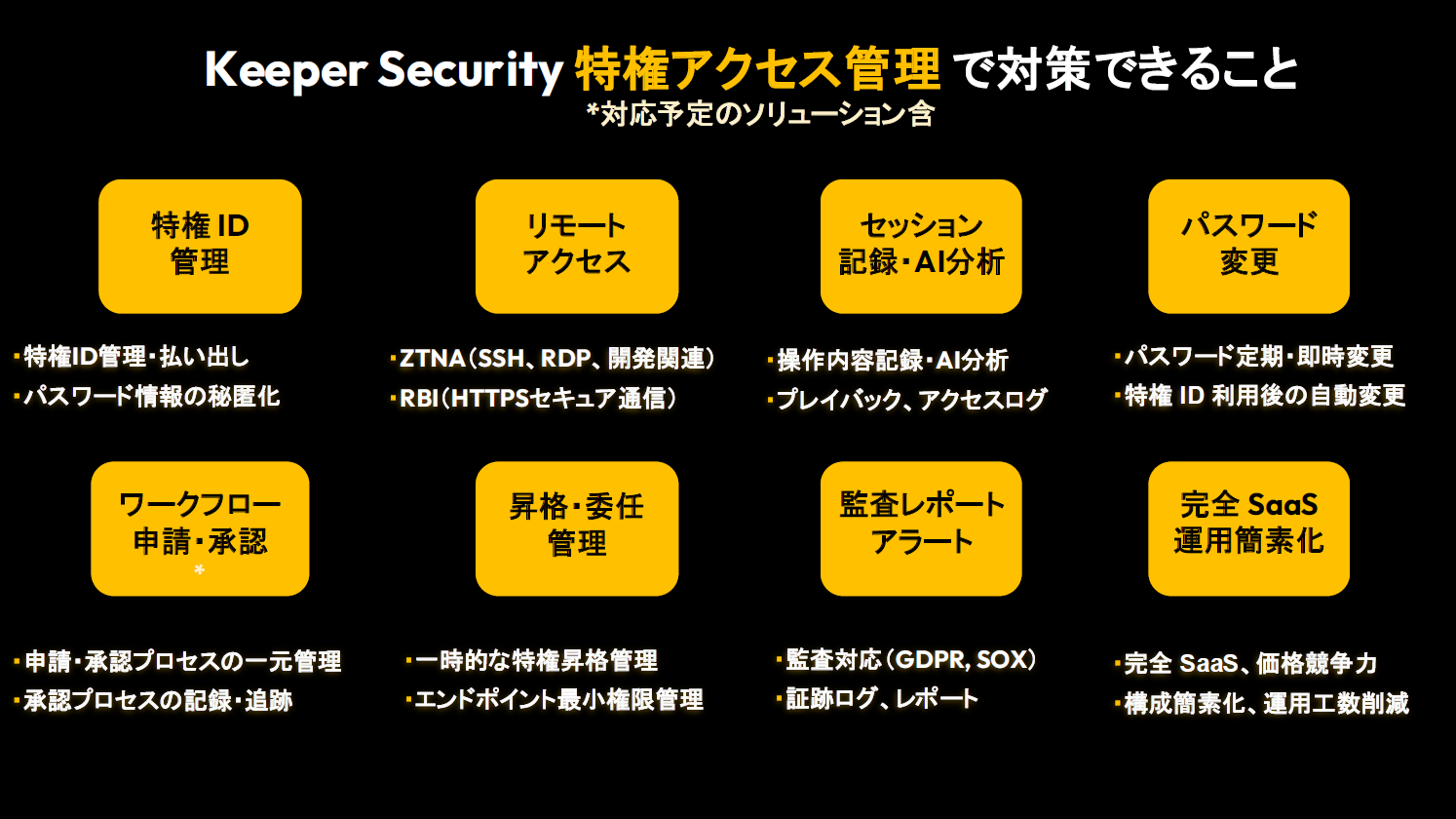

パスワード管理と並んでランサムウェア対策の柱となるのが、特権アクセス管理だ。特権アカウントとは、システム上で高い権限を持つアカウントを指し、WindowsのAdministratorやLinux環境のrootなどが該当する。こうした高権限アカウントに対してアクセス制御を行い、クレデンシャル情報の使い方をセキュアな形で実現するのが特権アクセス管理である。

システム・インフラ環境向けの特権アクセス管理では、各リソースに存在する特権IDアカウントを管理し、利用するユーザーへの払い出し時にパスワード自体を秘匿したうえで渡すことができる。定期的にパスワードを変更する仕組みも備えている。アクセス環境も併せて提供し、ゼロトラストアクセス(ZTNA)やリモートブラウザ分離(RBI)を活用して、SSH、リモートデスクトップ、ブラウザを介したアクセスを実現する。池原氏は「全ての操作内容は動画ベース、テキストベースで記録でき、AIベースの脅威検知モニタリングで分析することも、付与されたセキュリティリスクレベルに対して動的にセッションを遮断することも可能です」と説明した。

エンドポイント向けの特権管理では、エンドポイントデバイスやサーバーに存在するローカルアカウントの特権管理を実現する。ローカルアカウントが管理者グループに所属している場合は排除し、管理者権限が必要なオペレーションに関しては権限を一時的に昇格させる仕組みだ。

メモリ保護とAI分析で新たな脅威にも対応

池原氏が続いて言及したのが、インフォスティーラ対策だ。インフォスティーラとは、ブラウザやパスワードマネージャーが情報入力時に一時的にメモリ上に保管する情報を直接読み取り、インターネット経由で攻撃者のサーバーに送信するマルウェアである。

Windowsは同一ユーザーのプロセス間でメモリへのアクセスが可能という設計上の特徴があり、管理者権限なしでも他プロセスのメモリが読める。これは動作の自由度と連携を重視した設計によるものだが、こうした脅威に対し、Keeper Securityはカーネルレベルでメモリを保護する「Keeper Forcefield(フォースフィールド)」という機能を提供している。

「ブラウザ拡張対象プロセスのメモリ保護にも対応し、利用者のUIには影響を与えずに導入できます。Keeperのメモリをブロックすることで、インフォスティーラによる抜き取りを防ぎます」(池原氏)

さらにKeeper Securityでは「KeeperAI」と呼ばれるAI脅威検知モニタリング機能も提供している。これは、リモートアクセスセッションの操作内容を動画ベース、テキストベースで記録するだけでなく、メタデータやキーボード入力イベント情報、実行されたコマンドをもとに、連携するLLM環境で分析を行うものだ。「分析結果はKeeper SecurityのWebインターフェース上で可視化され、リスクレベルに応じて分類されます」池原氏はという。高いリスクレベルに分類されたアクセスや操作に関しては、強制的にセッションを終了させるアクションも設定可能だ。異常行動を自動検出し、不審なアクセスをAIが即座に分析して管理者に通知する仕組みにより、レビューすべき異常操作だけをハイライト表示できる。

2026年下期から始まるサプライチェーン対策制度

セッションの最後に池原氏は、今後のホットトピックとしてサプライチェーン対策に言及した。昨今のサプライチェーンや委託先を狙った攻撃の急増を受け、経済産業省では「サプライチェーン強化に向けたセキュリティ対策評価制度」を策定。2026年下期から運用開始予定(想定)だ。

このガイドラインでも、パスワード管理および特権アクセス管理に関する項目が明記されている。強固なパスワードの設定、漏えいパスワード利用時および定期的な更新、再利用・共有の禁止、安全な保管と入力、多要素認証(MFA)の併用といったパスワード管理の要件に加え、最小権限の原則、アカウントの厳格な区分、利用の制御と認証強化、操作ログの取得と監査、セッション管理といった特権アクセス管理の要件が盛り込まれている。

池原氏は「来年のセキュリティのホットトピックとしては、このサプライチェーンが挙がってくると思います。その際にはぜひKeeper Securityにお声がけください。どういった貢献ができるのかをご紹介できればと考えています」と述べ、セッションを締めくくった。