株式会社マクニカ

セキュリティソリューション技術統括部第4技術部第1課

小池 由朔 氏

経路監視は限界。「データ中心のセキュリティ」へシフトせよ!

金融庁がまとめた「金融分野におけるサイバーセキュリティに関するガイドライン」の第2項「サイバーセキュリティ管理態勢」には、情報資産をどのように守るべきかが詳細に記されている。

例えば、第2.3.3項「データ保護」には、情報の重要度や固有のリスクに応じたデータ管理方針の策定と、分類に応じた保護が明記されている。マクニカの小池由朔氏は、ここから一つの重要なメッセージが読み取れると指摘する。

「ガイドラインが求めているのは、データそのものを守ること、すなわち『データ中心のセキュリティ』です」(小池氏)

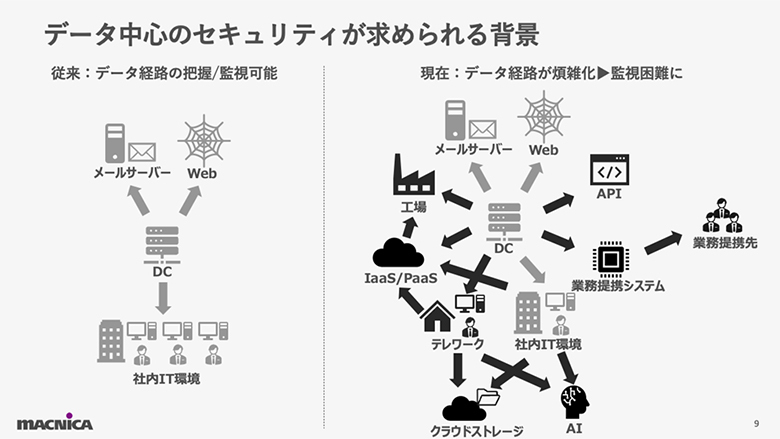

従来はメールサーバなどの限られた出入口を監視することでデータ漏洩を防いできた。しかし現在、テレワークの普及やIaaS/PaaSの利用増加、他社とのシステム連携、クラウドストレージの利用などにより、データの流出経路は劇的に複雑化している。もはやネットワークの境界監視だけでデータの動きを把握することは不可能に近く、保護の主眼を経路からデータそのものへと移す転換期が訪れているのだ。

金融庁ガイドラインが求める情報資産保護の4要素

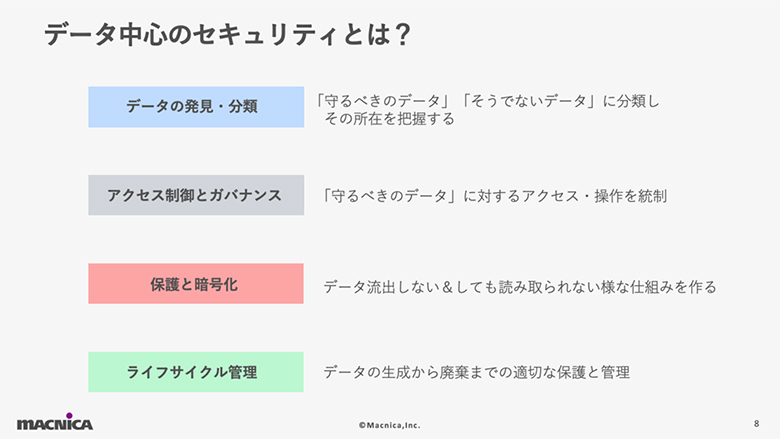

データ中心のセキュリティは、大きく4つの要素で構成される。「データの発見・分類」「アクセス制御とガバナンス」「保護と暗号化」、そして「ライフサイクル管理」だ。ガイドラインの要求事項も、この4つのフレームワークに当てはめることで明確に整理できる。

第一歩となるデータの発見・分類では、組織内に散在するデータの中から守るべき機密データを特定し、所在と重要度を棚卸しする。ガイドラインでも重要度に応じた優先度付けや台帳整備、データフロー図の作成を明記している。

続くアクセス制御とガバナンスは、重要データに対して、誰が、いつ、どうアクセスできるかを厳格に統制するプロセスだ。権限の最小化はもちろん、有権限者による不正利用を防止する仕組みが不可欠となる。

「アクセス制御をかけるだけではデータを守りきれません。正規権限を持つユーザーが不注意でデータを流出させたり、悪意を持って情報を持ち出したりする内部不正のリスクがあるからです」(小池氏)

IPAの調査でも、情報漏洩の原因として内部不正や不注意が上位を占めている。そのため、ガイドラインでは操作履歴などのログレビューの実施を強く求めている。

第三の保護と暗号化では、万一データが外部に漏れた場合に備えて、データそのものを読み取れない状態にする。復号に用いる暗号鍵の厳重な管理のほか、バックアップ要件の策定や保護、データ漏洩検知(DLP)による監視なども含まれる。

最後のライフサイクル管理では、データの生成から廃棄に至るフェーズごとのルール策定が必須となる。利用を終えた機密情報の保持はリスクを伴うため、ガイドラインでは外部委託先でのデータ消去を含め、復元不可能な確実な破棄とその証跡確認の徹底を促している。

守るべきデータの可視化とアクセスの厳格な統制

こうしたデータ中心のセキュリティを机上の空論で終わらせないためには、多様化するデータ利用経路に対応したテクノロジーの導入が不可欠だ。マクニカが提供する「Thales(タレス)社」の製品群は、この4要素を網羅的にカバーしている。

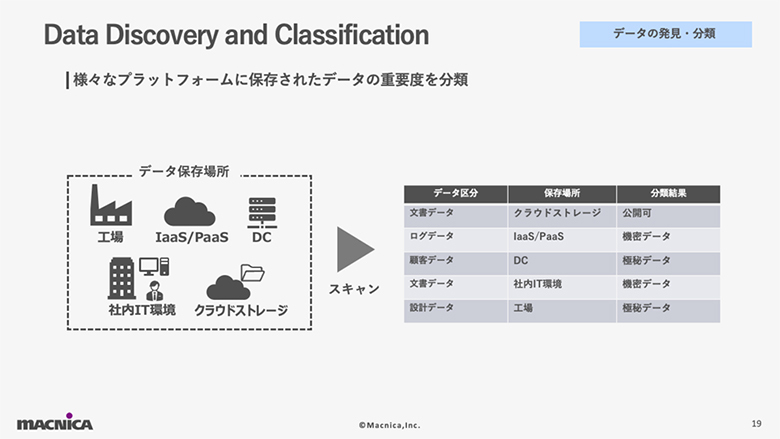

まずデータの発見・分類を強力に支援するのが「Data Discovery and Classification」だ。クラウドやオンプレミスを問わず多様なプラットフォームのデータを自動スキャンし、機密データの所在を発見してカテゴリーに分類する。スキャンは定期実行が可能であり、結果はビジュアルなレポートとして出力されるため、管理者は常に最新のデータの所在状況を俯瞰できる。

アクセス制御とガバナンスの中核を担うのは「Database Activity Monitoring」だ。「データベースのアクセス制御は、SQLを駆使して制限をかけるのが一般的ですが、アプリケーションの仕様変更の度に権限情報を見直して設定をやり直すのは現場にとって大変な負担です」と小池氏は指摘する。その点、同製品であれば直感的なGUI操作でルールの作成や割り当て、解除が可能であり、ユーザー単位の制御はもちろん、深夜帯のアクセス禁止や機密情報を含むテーブルの操作内容に基づく細やかなルールを柔軟に設定できるという。

また、監査ログの取得方式はエージェントレス型など3種類をサポートし、既存環境への影響を最小限に抑えながら幅広いデータベースに対応する。膨大なログから不正を見つけ出すレビューの負担も、レポーティング機能で解決できる。特権操作を行ったユーザーの特定や、センシティブなデータへのアクセス状況などを可視化でき、ガイドラインが求める定期的な監査を効率的に行える。

透過的な暗号化と一元的なライフサイクル管理

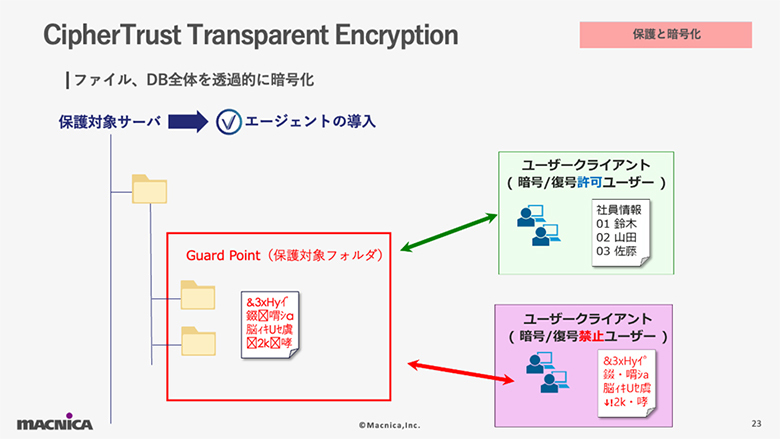

保護と暗号化の領域で強力な防壁となるのは「CipherTrust Transparent Encryption」である。ファイルサーバやデータベースのOS層にエージェントを導入し、対象となるフォルダや領域(ガードポイント)を透過的に暗号化する。正規の権限を持つユーザーやアプリケーションからは平文で通常どおりアクセスできる一方、権限のないユーザーや外部の攻撃者がファイルを持ち出しても、暗号化された無意味な文字列しか得られない。アクセス制御機能も備えており、「読み取りは可能だが書き込みは不可」といった厳格な操作ポリシーの設定や、ファイル操作の克明なログ記録にも対応している。

暗号鍵の管理は「CipherTrust Manager」で一元化でき、ハードウェアセキュリティモジュール(HSM)の「Luna」を組み合わせることで、鍵のライフサイクル全体をガイドラインの要求水準を上回るレベルで保護可能だ。

そして、一連の施策を統括し、ライフサイクル管理を担保するのが「Data Security Fabric」である。各ソリューションの情報を単一プラットフォームに集約する。

「データ分類の結果や監査ログなどを一元管理し、機密データが規定期間を経て正しく削除されたかの証跡確認など、ライフサイクル管理の運用を強力に支援します」(小池氏)

ユーザーの振る舞い分析(UEBA)やSOAR機能とも連携し、脅威の早期発見から対処までの統合的な運用基盤を提供する。

複雑化するデータ活用環境で情報資産をいかに守り抜くか

業務のデジタル化に伴い、データの活用は組織の境界を越えて広がっている。クラウド利用や外部パートナーとの共有が当たり前となった今、ネットワーク境界の監視だけではサイバー攻撃や内部不正から情報資産を守り抜くことはできない。

ガイドラインが示す「データの重要度に応じた分類と保護」は、企業が直面するリスクに向き合うための羅針盤とも言える。データのある場所を知り、アクセスを制御し、堅牢に暗号化し、役割を終えたら確実に消し去る──このライフサイクルを適切なテクノロジーで途切れなく管理することが、これからの情報セキュリティ戦略の大前提となるのだ。

「経路監視によるデータ保護が難しくなる中、求められているのは『データ中心』のセキュリティ戦略です。当社が取り扱うThales社製品はデータの発見・分類、アクセス制御、保護と暗号化、ライフサイクル管理の4要素をカバーしたソリューションがあり、お客様の大切な情報資産を確実にお守りします」(小池氏)