1990年代のインターネットの普及とともに、サイバー攻撃もまた増加してきた。深刻な被害が報じられ、さまざまな対策が講じられると、攻撃者はそれをかいくぐるさらに巧妙な手法を生み出していく。数十年にわたるこうした「攻撃と防御のいたちごっこ」を経て、2020年代の今、ランサムウェアが猛威を振るうに至っている。

セキュリティ分野の業界構造や仕組みに詳しいマーケティングのスペシャリストであり、ZDNETJapanの人気連載「企業セキュリティの歩き方」の著者でもあるベリサーブのサイバーセキュリティ事業部 マーケティング担当部長 武田一城氏は、「攻撃手法のトレンドが変化した理由とやっかいなランサムウェアへの対策」と題した講演を通して、今や攻撃者は「効率よく儲かる仕組み」を見出しつつあると警鐘を鳴らし、対策のポイントを紹介した

標的型攻撃に代わり、

「圧倒的に儲かる攻撃手法」となったランサムウェア

武田氏はまず、日本のセキュリティ業界のこれまでを振り返り、特に二つの事件が大きな影響を与えたと指摘した。

一つ目は2010年以降に登場した「標的型攻撃」だ。平均水準以上のセキュリティ対策を講じてきたはずの、防衛産業に関わる大手企業が被害に遭ったことで、業界に大きなインパクトを与えた。

武田氏によると、それ以前のサイバー攻撃には愉快犯的なものも少なくなかった。それでも、一定レベルの脅威認識は世論として存在したが、その反面「サイバー攻撃など、本当にあるのか?」というサイバー攻撃の存在自体を疑問視する意見もそれなりに根強かった。しかし標的型攻撃の登場によって、攻撃者による「本気の攻撃の典型例」が日本全体で認識され、「ファイアウォールとアンチウイルスソフトがあれば大丈夫」とされてきた境界防御の限界が明らかになった。「標的型攻撃が日本のセキュリティを、防御壁の構築から攻撃の検知と対応に変化させました」(武田氏)

もう一つの出来事は、2015年に経済産業省が公表した「サイバーセキュリティ経営ガイドライン」だ。「セキュリティはシステム部門だけの責任ではなく、経営の責任であることが明言されました。リスク管理部門が含まれることで、セキュリティと経営の距離が一気に縮まりました」(武田氏)。さらに、サイバー攻撃に対応する実務部門として、インシデント発生時の対応をリードするCSIRTの整備が各ユーザー企業で進み、セキュリティ人材の育成も始まった。

こうした動きが相まって、かつては「特殊な人たちが特殊なことをしている」と認識されていたセキュリティが広く一般にも認知され、市場が大きく拡大したという。

一方この間、日本におけるサイバー攻撃の動向も変化した。武田氏は、情報処理推進機構(IPA)が毎年まとめてきた「情報セキュリティ10大脅威」に挙げられたこれまでの脅威を一覧にまとめ、中長期的な視点から考察を図った。

10大脅威は定量的な分析に基づくものではなく、識者の投票によって決定される。このため、何か派手な事件が起きると関連する脅威が上昇するという、ある種の「人気投票」的な側面が否めない。だが、標的型攻撃とランサムウェアの推移はこの10年間の攻撃の動向を「見事に体現している」と話した。

武田氏も述べたとおり、標的型攻撃は2011年に起こったインシデントを機に一気に注目され、2016年から2020年にかけて5年連続でトップとなった。一方のランサムウェアは、2015年に初めてランクインしたものの、いったん順位を下げた。しかし2021年に再び一位となって以来、2025年に至るまで五年連続で一位となっている。

その要因を武田氏は「2015年に登場した当初のランサムウェアは、バックアップを取っておけば対応でき、しかも個人をターゲットに小銭を稼ぐ性質のものだったため、一度は社会問題化しながらも沈静化しました。しかし2020年頃からランサムウェアがバージョンアップし、非常に巧妙な攻撃手法と変化しました」と説明した。

具体的には、ターゲットをコンシューマーから企業に切り替え、数億円、数十億円といった高額な身代金を要求するようになった。さらに、抜本的な対策だったはずのバックアップを潰してからランサムウェアを発動させる手法は非常に巧妙だ。そして、暗号化だけでなく、情報流出も盾にとって多重脅迫を行うようになっている。

「さまざまな対策を講じても、それをさらに乗り越える攻撃者が出てきます。サイバー攻撃の手法は巧妙化し、成長することを体現したと言えるでしょう」(武田氏)

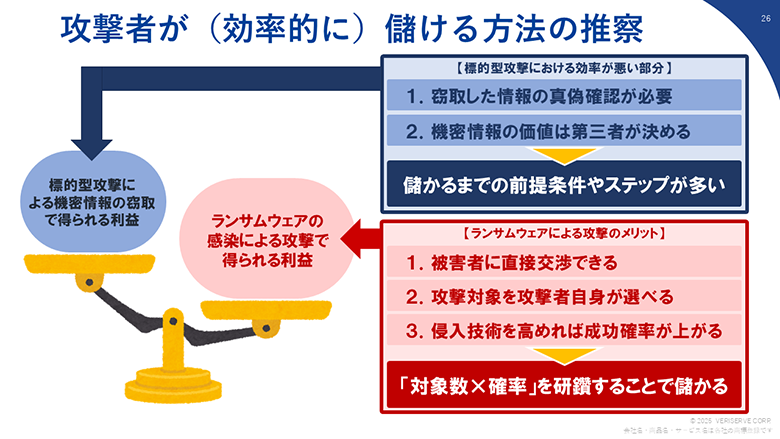

その上で武田氏は、ランサムウェアは「攻撃者がとうとう見つけた効率的に儲けるための決定版」のようになっているとした。

標的型攻撃による機密情報の窃取は、当時は非常に大きなインパクトを与えた。しかし、盗んだ情報が本物かどうか、そしてどのくらいの価値があるものなのかは、盗んだ当の本人にはわからない。不確定要素も多く、手間暇かけて盗み出してもそれに見合う報酬が得られるかは不透明で、「効率が悪い部分があります」と武田氏は言う。

これに対し「ランサムウェアはシンプルに儲かります。被害者と直接交渉ができますし、その被害者も自分で選定できます。その上、侵入の技術を高めれば成功確率が上がるため、改善や効率化が利益に直結するのです。」(武田氏)。加えて、ビットコインをはじめとする暗号資産の普及によって、攻撃者にとって最大のリスクであった「身代金の受け渡し」がほぼノーリスクになったことも、ランサムウェアを助長させている要因の一つだとした。

「現時点において儲かる攻撃手法としてはランサムウェアが圧勝で、これ以上儲かる攻撃はないように思います」と武田氏は述べ、10大脅威における順位の交代もこれを反映したものであり、「同じ攻撃者が、標的型攻撃からランサムウェア攻撃へと移行していったのではないかと想像できます」とした。

優先順位を付け、「感染しても早期に復旧できる」対策から実践を

こうした脅威に、私たちはどのように備えるべきだろうか。武田氏は、「万全な対策というものはもちろんありませんが、優先順位を付けることによってリスクや被害を可能な限り低減できます」とアドバイスした。

歴史を振り返ってみると、サイバー攻撃が時代に応じて巧妙化してきたのと同じように、セキュリティの考え方も進化してきた。

まずプライバシーマークやISOなどの標準に準拠することこそがセキュリティ対策だ、という時代からスタートしたが、事故が多発し、被害が顕在化するにつれ、脆弱性に対応することで事故の発生確率をできるだけ抑えていく「サイバーハイジーン」という考え方が注目されるようになった。そしてさらに最近になると、インシデントが起きてもその兆候をつかみ、事故が深刻化する前に修正してビジネスを継続させるという「サイバーレジリエンス」という考え方が重視されるようになっている。

ただ、こうした「理想論」やそれに近い「防護手法の概念」は分かっていても、現実にはなかなか対策が難しいのが実情だと武田氏は指摘した。「そもそも侵入に対する万全の対策をすることは困難です。しかも、サイバー攻撃は成功した場合の対価が大きく、攻撃者側が高いモチベーションや技術を持ち、脆弱性などの隙を突いてくるのに対し、防御側は片手間にやっていることが少なくありません」(武田氏)

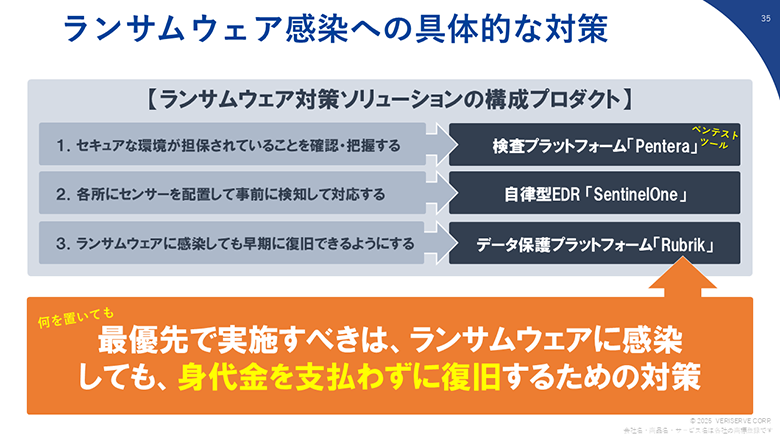

だがそんな中でもできることはある。武田氏はランサムウェア対策として

- セキュアな環境が担保することを確認・把握する

- 各所にセンサーを配置し、攻撃を検知してすぐに対応する

- もしランサムウェアに感染しても早期に復旧できるようにする

の3つを挙げた。

この3つの対策を具体的に実施する手段としては、ペネトレーションテストを通してセキュアな環境が担保されているかどうかを確認できるペネトレーションテストの内製化ツールとしての機能を持つ「Pentera」、脅威の検知・対応に擁する運用の手間を減らした自律型EDR、そしてデータ保護プラットフォームの「Rubrik」といったソリューションがあるという。

本来ならばまず徹底すべきは一つ目の対策であり、それができない場合には次善の策として二つ目の手を打つのが理想像だ。しかし「ほとんどの企業にとって、一番目は技術的な障壁が高く、二番目は対象がエンドポイント全体という広範囲であることから、対策を徹底するのはかなり困難で、そのために多くの被害が生じています」と武田氏は述べ、だからこそ対策が突破されても、早期復旧を目指す三番目の対策の優先順位を高め、感染しても早期にきちんと復旧できる手を打つことが重要だと訴えた。

「何をおいても最優先で実施すべきは、仮にランサムウェアに感染したとしても、攻撃者に身代金を支払うことなく復旧するための対策です」(武田氏)

その具体策として、同氏執筆のホワイトペーパーも参照しながら、Rubrikを活用した対策に取り組んでほしいという。

すでにさまざまなバックアップソリューションが存在するが、Rubrikは、「イミュータブル」、つまり変更不可なファイルシステムによってファイルの削除や暗号化、変更を阻止できるだけでなく、ランサムウェアがファイルを暗号化しようとする際の不審な活動を監視し、その瞬間に検知できるオプション機能や、いざという時に即時復旧が行える仕組みを備えている。いわば「ランサムウェアに特化したバックアップの仕組みです」(武田氏)

攻撃者が着々と進化を積み重ね、ランサムウェアという確実に儲けることができる攻撃手法にたどり着いてしまったという「つらい現実」から目を背けることなく、仮に防御網を突破されても迅速に復旧できるような備えを最優先で実施すべきだと呼び掛け、講演を締めくくった。

- 株式会社ベリサーブ

サイバーセキュリティ事業部 マーケティング担当部長

武田 一城 氏 -

2022年より現職。IT基盤、セキュリティ分野の業界構造や仕組みに詳しいマーケティングのスペシャリスト。次世代型F/Wほか、数多くの新事業の立ち上げ実績が豊富。長期連載中のZDNET Japan「企業セキュリティの歩き方」の著者としても知られ、webや書籍の執筆やシンポジウム等での講演歴は多数。

NPO法人日本PostgreSQLユーザ会 理事

一般社団法人日本シーサート協議会 運営委員