企業を取り巻くビジネスリスクの中でも、セキュリティ脅威は非常に大きな問題だ。サイバー犯罪は日増しに高度化し、巧妙な手口でターゲットの機密情報や金銭の奪取を狙ってくる。企業活動の中でもセキュリティ対策は非常に重要で、円滑にビジネスを遂行するための投資と捉える考え方も浸透しつつある。

キヤノンITソリューションズ サイバーセキュリティラボ セキュリティエバンジェリストの西浦真一氏は、講演『無関係ではいられない?高度化するセキュリティ脅威と組織に求められる対応』の中で、特に危険性の高い「ランサムウェア」と「Emotet」について紹介し、企業が取るべき対策について解説した。

私たちの生活や生命すら脅かすランサムウェア

2021年に最も注目され、社会的な問題として認識されているサイバー攻撃の1つが「ランサムウェア」である。ランサムウェアは、組織内のデータ(ファイル)を意図的に暗号化するなどの手段でロックし、それを解除するための身代金を要求するマルウェアを指す。2022年現在も世界中で被害が拡大しており、情報処理推進機構(IPA)の「セキュリティ10大脅威」においても、2021年・2021年の2期連続でトップになった。

キヤノンITソリューションズ株式会社

サイバーセキュリティラボ

セキュリティエバンジェリスト

西浦 真一氏

警視庁の発表によると、2020年以降、国内でランサムウェア被害の報告件数が増加傾向にあり、2021年には都道府県警察から警察庁に146件の報告があった。西浦氏は、「被害に遭っても届け出されないケースを考慮すると、この数字も氷山の一角である可能性があります」と分析し、潜在的には何倍もの被害が発生している可能性を示唆した。

個々の被害事例を見ても、その脅威の大きさがよくわかる。例えば2021年5月には、米国の石油パイプラインが5日間の業務停止に追い込まれた事件が話題となった。また同7月には、米国でIT管理ソフトウェアを介した大規模な攻撃が発生し、最大で1,500社が影響を受けたと見られている。国内でも2021年7月、ある食品製造事業者が攻撃を受け、決算報告を3ヶ月延期するという事態となった。同10月には、ある病院の電子カルテシステムが侵害され、通常の診療を再開するまでに2ヶ月かかった。

「すでにランサムウェアは、サイバー空間だけでなく、私たちが暮らすフィジカル空間 ── 現実世界にも大きな影響を及ぼすリスクとなっているのです」(西浦氏)

悪質なサイバー犯罪者、被害は増す一方

ランサムウェアの侵入経路も興味深い変化が起きている。当初は、ばらまきメールやスピアフィッシングメールなどの攻撃メールを介した感染が中心だった。ところが警視庁発表によると、2021年の過半数を占めたのが「VPN機器」、次いで多かったのが「リモートデスクトップ」を介した侵入だったという。

働き方改革やコロナ禍でテレワークのニーズが高まり、社内ネットワークへ安全に接続するためVPN接続を利用している組織も多いだろう。皮肉なことに、安全性を確保するためのVPN機器の一部に脆弱性が残されており、それを悪用されたというわけだ。

さらに西浦氏は、サイバー犯罪者の身代金要求の手口が凶悪化している点も指摘する。2019年ごろには、ファイルの暗号化に加えて、機密情報の暴露を二重の脅迫材料として用いるケースが観測された。また2020年にはDDoS攻撃を仕掛ける三重脅迫、2021年には窃取した情報を基に顧客・取引先へ嫌がらせを行う四重脅迫すら確認されている。

身代金と復旧にかかる被害額の増大も無視できない。米Covewareの調査によれば、2022年第1四半期の身代金平均額は日本円換算で約2,700万円にものぼった。身代金の支払いを拒否した場合でも、復旧が長期間におよぶ。警視庁の資料によれば、被害組織の約4分の1が復旧までに1ヶ月以上かかったという。その間、事業を縮小したり停止したりしなければならず、経営に大きなダメージを受けることは想像に難くない。

Emotetの恐怖再び! ますます巧妙に感染を拡大

2019年から2020年にかけて猛威を振るったマルウェア「Emotet」は、いったんはユーロポールを中心とした作戦によってテイクダウンされた。しかし、2021年末ごろから再稼働が確認され、2022年に入って爆発的に観測が増大している。

2022年のEmotetは、日本国内での観測被害が特に多い。JPCERT/CCによると、Emotetに感染して悪用されている可能性のあるjpドメインのメールは、2020年のピークに比べて5倍以上に増加している。また、全世界で観測されたEmotetに関連する攻撃ツール(ダウンローダー”DOC/TrojanDownloader.Agent”)のうち、半数近くが日本で発見されたものだった。

Emotetには大きく3つの特徴がある。第1にモジュール型のアーキテクチャを採用しており、本体に機能を追加できる点だ。情報窃取やスパムメール送信、他のマルウェアのダウンロードなどが確認されている。第2は頻繁な更新と機能拡張であり、テイクダウン前のピーク時には1日に5回ほども本体が更新されることもあった。セキュリティシステムからの検出を逃れる手口と推測される。

3つ目の特徴は多彩な感染拡大機能である。上述のモジュールによって機能を追加し、Windowsファイル共有を悪用してネットワーク内部で増殖したり、ばらまきメール機能で外部へ攻撃を広げたりすることが可能である。さらにEmotetが送付するなりすましメールは、窃取したメールの情報を悪用して実在している人物や組織を名乗るうえ、違和感のない日本語で非常に気づきにくい。なりすましに使われた人物や組織が感染者ではない可能性もあり、受け取ったあとの対処がやっかいな点にも注意したい。

2022年4月には、ショートカットファイルを悪用するEmotetも観測されている。Office文書ファイルではないから安全だと安易に判断せず、常に注意を心がけたい。

「ランサムウェアやEmotetなど、攻撃の増加や攻撃手法の変化は、テレワークの推進も要因の1つと考えられます。企業と外部との接続点が増加するということは、攻撃者にとってはアタックサーフェスが広がったことにほかなりません。セキュリティ対策が不十分なままテレワーク環境を拡大した結果、サイバー攻撃にさらされてしまっていると考えられます」(西浦氏)

テレワークで拡大したアタックサーフェスへの対策強化

企業がなすべきセキュリティ対策は非常に幅広いが、この時代に即して高い効果が期待されるものとして、前述の「アタックサーフェスに関する対策の見直し・強化」について触れよう。

テレワークで用いるVPN機器やリモートデスクトップ、また外部に公開しているWebサイトについては、その製品やサービスの脆弱性を悪用されるケースが多い。まずは脆弱性対策から実施したい。

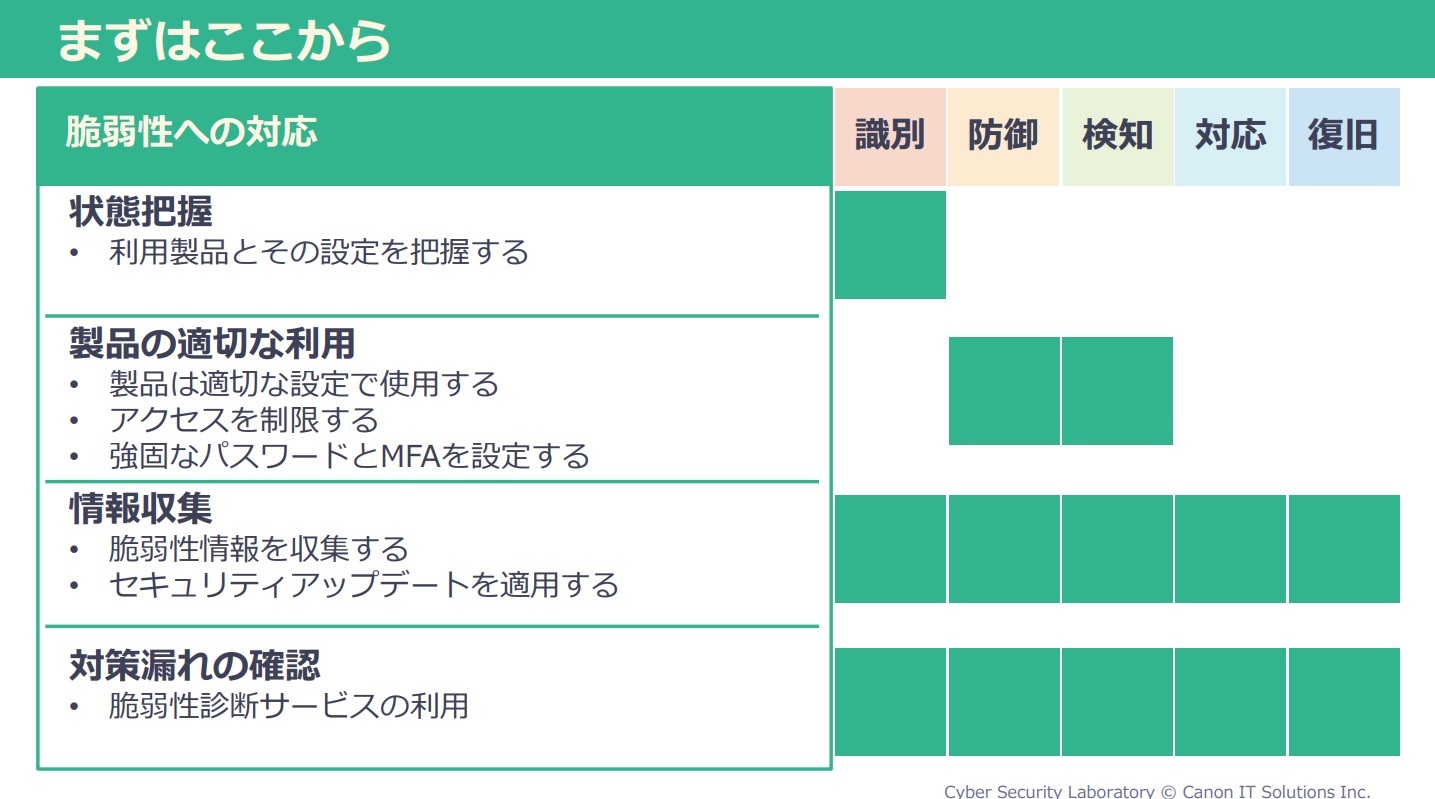

脆弱性への対応は、NIST(米国国立標準技術研究所)のセキュリティフレームワーク(識別・防御・検知・対応・復旧)を基本として、4つのステップで検討・実装する。

第1に「状態把握」だ。まず利用している製品と設定を把握することが脆弱性対応の基本となる。第2は、対象の「製品を適切に利用」することだ。パスワード管理やアクセス制御、多要素認証など、安全性を高めるための対策はしっかりと施したい。第3の「情報収集」は非常に重要である。製品のメーカーサイトもしっかり確認し、アップデートをすみやかに適用できるように備えたい。最後の「対策漏れの確認」も効果的だ。場合によっては脆弱性診断サービスなどを活用し、セキュアな状態を保ちたい。

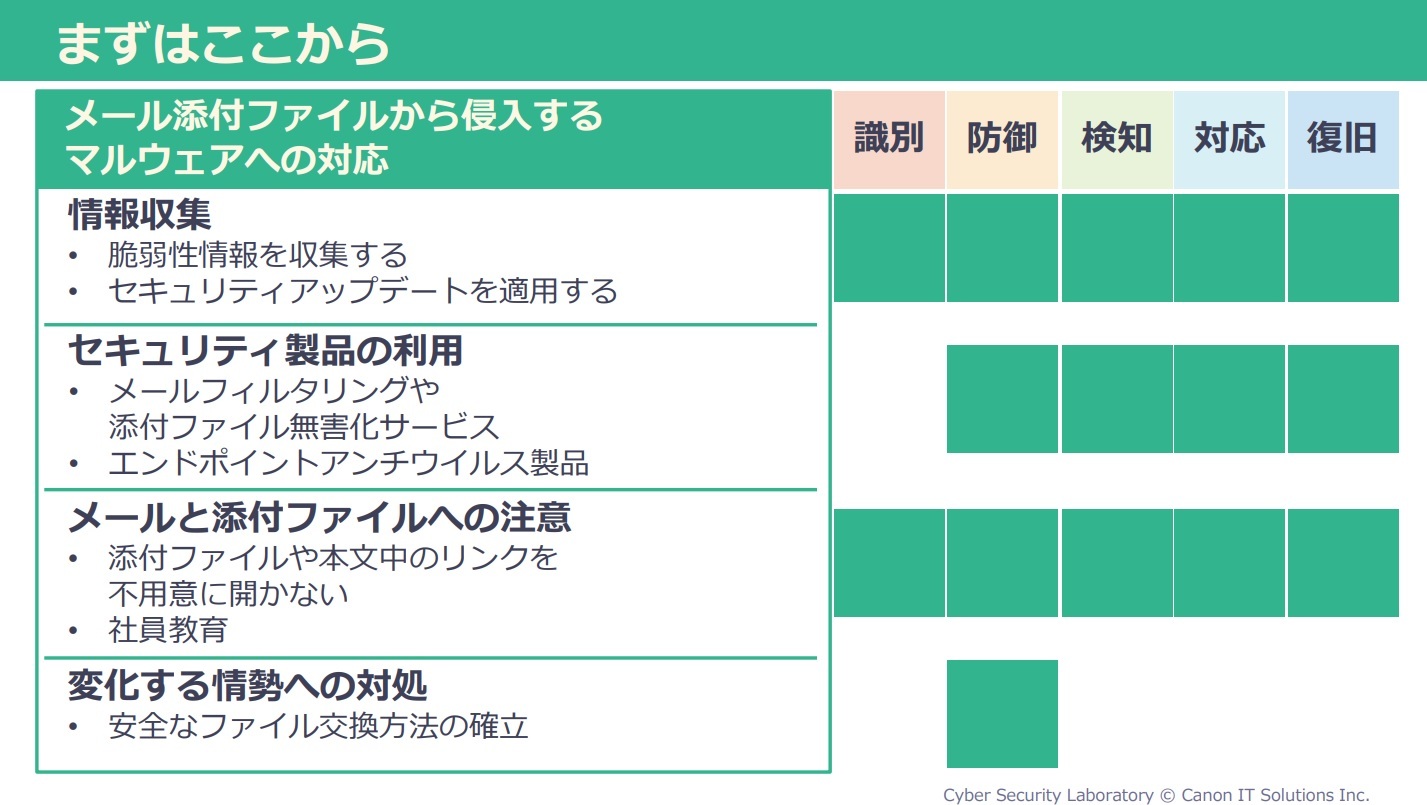

メールは今も昔も、重要なコミュニケーション手法であるが、サイバー攻撃に悪用されやすい。脆弱性と同様にセキュリティフレームワークに則って、4つのステップで対応していく。

第1ステップは「情報収集」、脅威情報のチェックを欠かさず、セキュリティアップデートの適用を忘れず実施したい。メールはさまざまな「セキュリティ製品」が提供されているため、それらを活用するのも有効だ。メールフィルタリングや添付ファイル無害化、エンドポイントアンチウイルス製品などを導入すれば、従業員がなりすましメールなどを目にするまえに多くの脅威を取り除くことが可能となる。

第3は「メールと添付ファイルへの注意」喚起、つまり社員教育も重要である。脅威を知らなければ何もできないが、知っていれば対処できる可能性が高まる。「変化する情勢への対処」もよく検討したい。添付ファイルでデータをやり取りするのではなく、クラウドストレージなど新しいファイル交換方法を確立することも重要なセキュリティ対策の一環だ。

「ランサムウェアやEmotetなどの脅威は、量・質ともに拡大し、手口もより巧妙に変化しています。今やサイバー攻撃は、フィジカル空間にも非常に大きな影響を与えうる存在であり、誰にとっても非常に重要な脅威です。まずは拡大するアタックサーフェスへの対策について、見直しと強化をご検討ください」(西浦氏)