テレワーク環境を守るための方法を紹介

次のセッションでは、「テレワーク環境を狙ったサイバー攻撃に立ち向かうために見直すべきセキュリティプラクティスとは」と題し、多くの企業で必要とされる直近の対応について、セキュアワークス サイバー・リスク・コンサルティングの宮原紀子氏、セキュリティ・リスク・コンサルティングの佐藤丈師氏、IR(Incident Response)の加藤義登氏の3名が自社サービスを紹介した。

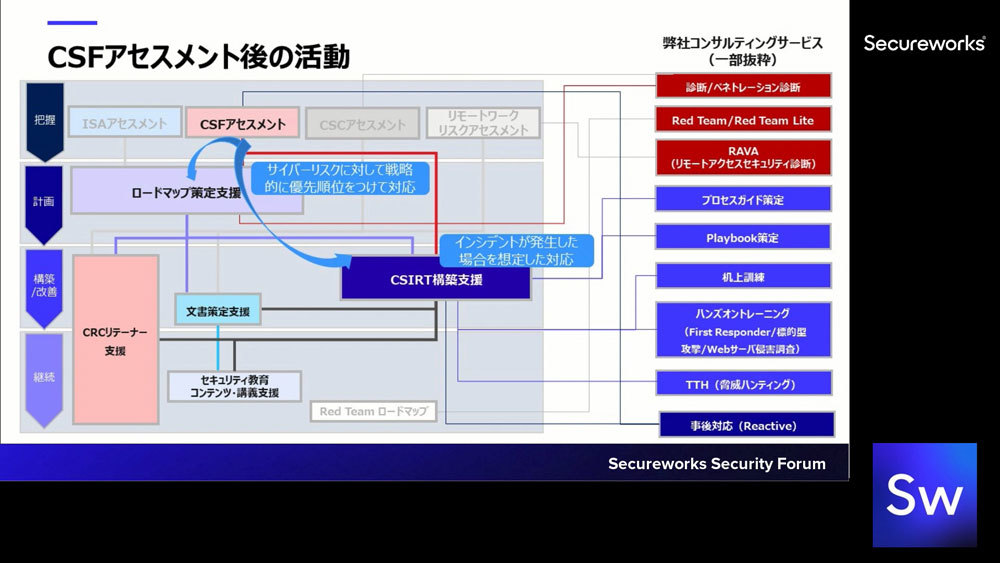

宮原氏は、Withコロナの状況下で自社のセキュリティ対策状況を網羅的に把握すると共に、不足している対策を実施することを目的として、NISTのCSFに基づいた「CSFアセスメントサービス」を活用したセキュリティ対策を提案。同サービスは、CSFの特定、防御、検知、対応、復旧の5つのカテゴリと98のサブカテゴリをベースに、セキュアワークスがベストプラクティスを策定、そのチェックリストを元に不足部分を見つけ改善推奨事項を提言するものである。

「整備されていないリスクを可視化でき、対応優先度もわかる。CSFを使ったものなので、セキュリティ対策の欠如が経営上のリスクになることを経営陣にも説明しやすい」(宮原氏)

セキュアワークス株式会社/セキュリティ・リスク・コンサルティング 宮原紀子氏

佐藤氏は、サイバー攻撃シミュレーションを実施して組織の総合的なセキュリティレベルを評価するサービス「Red Team 2020」を紹介。リアルなサイバー攻撃を再現するフルスコープのRed Teamテストに加え、業務に影響を与えないように限定的なサービスを実施する、金融情報システムセンター(FISC)のTLPTをベースとする「Red Team Lite」サービスも実施する。

また佐藤氏は、Red Teamテスト実施で感じた日本企業の問題点として、性善説思考やセキュリティ対策の丸投げなど、体質の脆さが目立ったという。ほかにも、仮想デスクトップを導入しても業務終了時にログオフせず、攻撃者が社内のアプリケーションやログイン情報などを簡単に入手できたケースが散見されたと注意を促す。

セキュアワークス株式会社/セキュリティ・リスク・コンサルティング 佐藤丈師氏

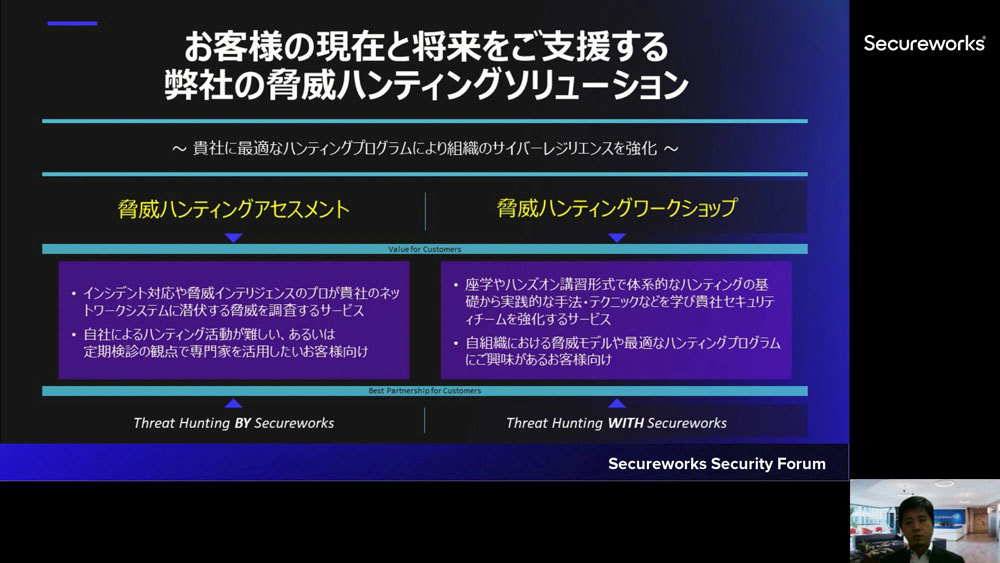

加藤氏は、脅威ハンティングソリューションを紹介。これは、「脅威ハンティングを能動的かつ繰り返し実施することで対策レベルを向上させて被害を事前に食い止め、組織のレジリエンス(回復力)を高めていくもの」となる。

現在はサイバー攻撃が始まってから検知されるまでが100日から200日以上かかるようになり、検知してから対応するというリアクティブな対応だと被害を食い止めることは難しく被害も拡大する。そこで同社は、IRコンサルタントが顧客のシステムに入り込んでいる脅威をハンティングする「Threat Hunting BY Secureworks」と、顧客にナレッジや手順を提供する「Threat Hunting WITH Secureworks」の2サービスを提供している。

なおここで紹介したサービス群は「インシデント管理リテーナー(IMR)サービス」として事前購入が可能で、有事の際にすぐ利用できる形になっている。

セキュアワークス株式会社/IR(Incident Response) 加藤義登氏

withコロナ時代のサイバー攻撃対策とは

次のセッションは、「withコロナ時代のサイバー攻撃対策」。セキュアワークス カウンター・スレット・ユニット(CTU)の玉田清貴氏が、解析担当者の視点から新型コロナウイルスを悪用する最新の攻撃トレンドとその対策を紹介した。

CTUは主に脅威リサーチを担当するチームで、世界に約100人在籍する。情報を対外的に報告するほか、マルウェア解析およびフォレンジック分析業務に従事するとともに、国内で発生しているサイバー攻撃の脅威情報の収集、分析を行っている。

玉田氏は、「世界中でコロナに乗じたサイバー攻撃が増加し、リモートワークの増加に伴って企業ネットワーク上のRDP(リモートデスクトッププロトコル)やVPN用の公開ポートに対するスキャンや不正アクセスも増加している」とコロナ禍でのサイバー攻撃の現状を説明。その中で、日本国内で流行している2つのサイバー攻撃を紹介した。

1つめはなりすましメール経由で感染し、感染PC内のメールアドレスのリストやメール本体、アカウント情報を摂取するマルウェア「Emotet」である。窃取したアドレス宛に添付ファイル付きのなりすましメールを送信して感染を広げていくもので、9月から日本を狙った活動が本格化し、被害も急増しているという。

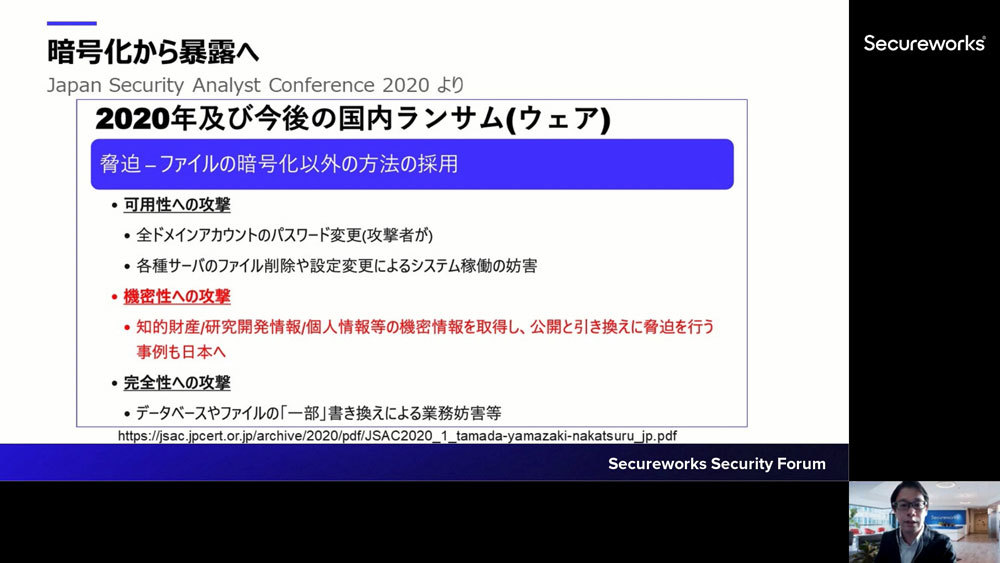

2つめはランサムウェア。特に、暗号化するだけでなく感染端末から機密情報を搾取してWebサイトに一部情報を公開し、身代金を払わなければ残りをばらすと脅迫する暴露型ランサムウェアへの注意を促す。「突貫工事で構築したテレワークのセキュリティ対策が不十分だったり、Emotet経由でランサムウェアに感染したりする事例が目立つ」と玉田氏は警告する。

コロナ禍の影響で、これらのリスクに対して従来型の対策では防御が難しくなり、被害が深刻化する要因になっている。対応する側としては、コロナ禍に対応した事前の準備を行うと共に、日頃の監視体制の見直しと、攻撃を検知した際いかに早く対応できるかが重要と玉田氏は訴える。

「メールアドレスのリストや機密情報が攻撃者の手に渡ってしまうと、IT部門だけでは対応が不可能になるので、広報や法務、経営層との密な連携が必要。マルウェア感染で自社の情報が暴露された場合会社としてどう対応するか、各部のメンバーで議論して対応プロセスを作成することを推奨する」(玉田氏)

セキュアワークス株式会社/カウンター・スレット・ユニット(CTU™)玉田清貴氏

セブン&アイグループのセキュリティ基盤担当者が登場

最後のセッションでは、セブン&アイ・ホールディングス グループDX戦略本部 セキュリティ基盤部 シニアオフィサーの廣畑順也氏を迎え、前段で登場した古川氏との特別講演「デジタル時代の企業の命運を握るリスク&セキュリティの要諦」が行われた。

廣畑氏が所属するセキュリティ基盤部は、7Payでの不正利用事件を受けて新設された部門であり、インシデント・レスポンスを行うCSIRT、セキュリティ監視を行うSoC機能で構成され、グループ内でのセキュリティ標準化に向けた取り組みも実施している。多くの企業がDXやデジタルビジネスを推進するにあたりセキュリティに課題を抱えるなか、廣畑氏は「実際の現場における取組や課題をシェアし、皆さまの気付きになれば」と登壇の意図を語った。

古川氏は、昨今多発するキャッシュレス決済の不正利用やランサムウェア被害などのセキュリティ事故は、デジタル化が進む故に起きていると指摘。その理由について、「クラウドを活用し他社のリソースを含めてシステムを稼働させるようになると、責任分界点を理解した上で全体を組み立てないと色々な見落としが起きる。つまり、サプライチェーンリスクが高まっている」と分析する。

セブン&アイグループグループは、様々な業態の多くの企業で構成され、それに伴う取引先の数も多く、実際にシステム連携も増えてきていると廣畑氏。そこで同社グループでは、内部・外部とのやり取りやデータの受け渡しを安全に行うため、グループ標準となるセキュリティポリシーを策定し、現在展開中とのこと。その際に、考え方のベースとしてNISTのCSFおよびSP800-171、実践部分は米国CISが作成したCIS Controlsなどグローバル標準のフレームワークを参考にしているという。

古川氏は「CSFは現在多くの企業が参考とし、特にサイバーセキュリティ成熟度の指針として、事業部門、経営層からサプライチェーンまで一体化してセキュリティ対策が実践され、日々改善されている『ティア3』のレベルを目指している。ほとんどの企業はそこまで到達できていないが、ここにきて認識が一気に高まっている」と状況を説明する。

さらに具体的なリスクマネジメントに必要なこととして古川氏は、必要な情報資産と、システムが業務に与える影響を棚卸することの重要性を指摘。そこができていないために、セキュリティ対策の効果が出ない悪循環に陥っている日本企業が多いと話す。これに対しセブン&アイグループでは、重要情報の取り扱い方法について具体的に現場にアドバイスを行っているほか、新しいテクノロジーを使うシステムを構築する際にはセキュリティレビューを必須にし、問題があれば止められるようにしているという。

最後に廣畑氏は、国が産業界一体となったサプライチェーン・サイバーセキュリティ対策を促している現状を受けて、「産業界のネットワークを広げてサイバーセキュリティに取り組んでいきたい。協力できることがあればするし、協力しなければならない場面も出てくると思うので、一緒に取り組んでいきたいと思っている」とメッセージを発した。古川氏は、「セキュアワークスは人とテクノロジーで日本の産業を支えていく」と受け、講演を締めくくった。

株式会社セブン&アイ・ホールディングス グループDX戦略本部セキュリティ基盤部シニアオフィサー

廣畑順也氏(写真右上)

セキュアワークス株式会社/主席上席セキュリティアドバイザー 古川勝也氏(写真左上)

モデレーター 朝日インタラクティブ株式会社/ZDNet Japan 編集⻑ 國谷武史(写真中央下)