アクセス主体の考え方から、「データ中心の考え方」に

株式会社マクニカ ネットワークスカンパニー

セキュリティ第2事業部第3技術部第1課 主席

芦田 勲氏

冒頭で芦田氏は、従来のデータセキュリティ対策における問題点を指摘。「現在のデータ管理は、データへのアクセスをいかに制御するかという“アクセス主体の考え方”で行われていますが、そこには(1)管理者がどこにデータが存在しているのか把握できていない、(2)オンプレやクラウド環境など、異なるロケーションで複数サービスを利用する際に管理が複雑化する、(3)データの設定を常に最新に保つことが困難、(4)インシデントの予兆となるログの常時監視が困難、(5)不正なクエリの判断が難しい――という5つの課題があります」と説明した。

それらの課題を解決するデータセキュリティフレームワークとして同氏が提唱するのが、“データ中心の考え方”で行う「データセントリックセキュリティ」である。

「データセントリックセキュリティは、データはどこに存在し、どんな内容で、どのような設定がされ、誰が使用しているのかなど、データを中心に捉えることで効率的なセキュリティ対策を実現するものです。管理者は統合基盤にアクセスして各データベース(DB)を一元管理し、データの所在や内容、アクセス状況などの詳細を把握することでデータの“あるべき状態”の実現と維持が可能となり、常に訪れる様々な攻撃のリスクに備えることができます」(芦田氏)

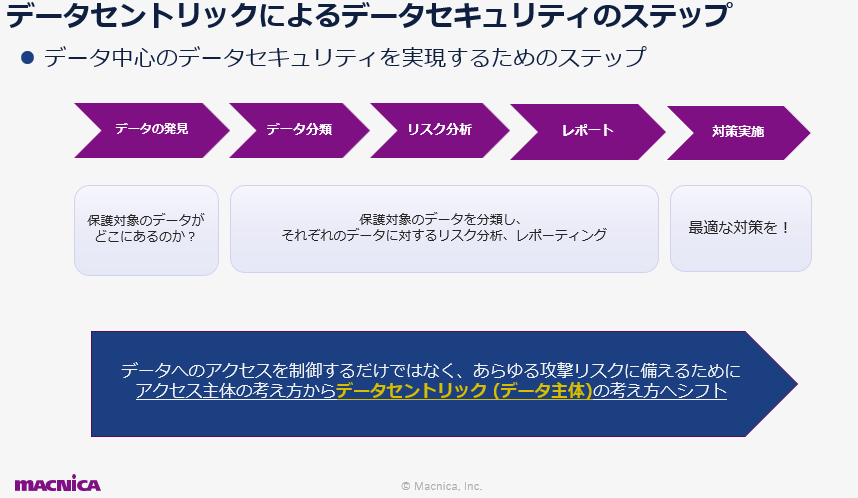

データセントリックセキュリティには、「データのスキャン」「データの分類」「リスク分析」「レポート」「対策の実施」という5段階のステップがあります。「具体的には、継続的に機密データの所在を把握し、データの種類や所在に関して詳細な情報をもとに正しいアクセス権が適用されているかを分析・確認し、レポートの情報を基にデータに対する正しいアクセス権の設定や、暗号化などの対策を実施するという形になります」(芦田氏)

データセントリックセキュリティを実現するための5つのステップ

検出から暗号化、鍵管理までを実現するThalesソリューション

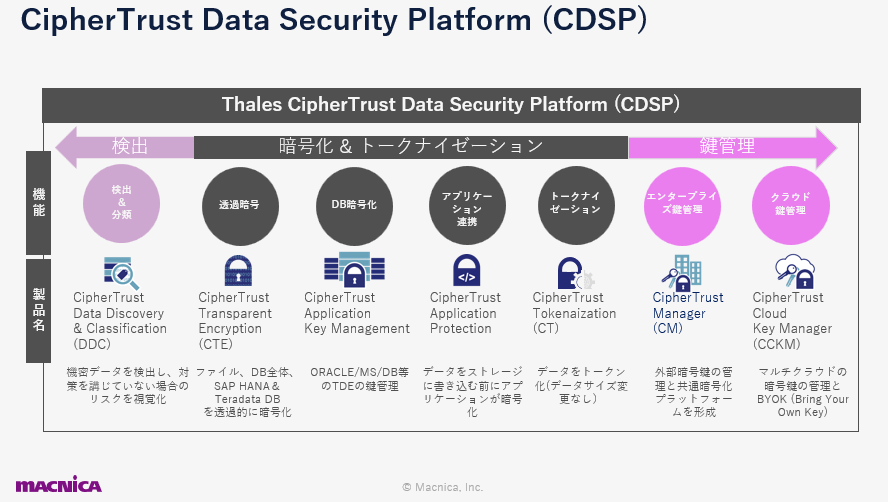

それらを効率的に行えるソリューションとして芦田氏は、仏Thales(タレス)社のデータセントリックセキュリティ製品を紹介。Thalesは、暗号鍵管理と暗号化エージェントを提供する「CipherTrust Manager」を管理基盤とし、管理対象となる機密データを検出・暗号化する機能コンポーネント(コネクタ)を包含した「CipherTrust Data Security Platform(CDSP)」の組み合わせで対策を行う仕組みとなっている。

CipherTrust Managerは、暗号化と復号で使用する暗号鍵を一元管理するマネージャーサーバとなる。Web UIで暗号鍵の生成や更新・破棄などのライフサイクル管理が可能で、その際にサードパーティのストレージやDBサーバの暗号化機能で利用している暗号鍵も管理できる。提供形態としては、VMwareのESXiやAWSのクラウド上にデプロイできる仮想アプライアンスと、物理アプライアンスを用意。前者はFIPS(連邦情報処理標準) 140-2 Level1認証、後者は同Level3を取得していて、高い安全性を誇る。

更にその基盤上で透過暗号エージェントを使用することで、各所に散在するデータを透過暗号化し、DBやファイルサーバのデータをユーザーが意識することなく暗号/復号化することができる仕組みだ。コネクタは、「検出」「暗号化」「トークナイゼーション」(元データを無価値なデータに変換する技術)のそれぞれに対応するコンポーネントが用意されており、鍵管理のCipherTrust Managerを含めてCDSPという全体的なソリューションが形成されている。

中核となるCipherTrust Managerを含めた複数のコンポーネントで構成されるThalesのデータセキュリティソリューション

200種類以上の機密データタイプとテンプレで効率的な管理を実現

CipherTrust Managerでは、「Data Discovery and Classification(DDC)」という機能を用いて、各サーバ内の機密データの所在や分類、リスク分析から暗号化対策まで行う。まず管理対象のサーバ等にエージェントをインストールして、データをスキャンする。検出したデータや分類結果はCipherTrust Managerに収集されて、Webコンソールからサーバのどのパス配下に個人情報が含まれるファイルが存在しているかまでレポートで可視化され、各々にどんな対策を実行するかを検討できる。

DDCは、Linuxやウインドウズのローカルストレージや、Office 365 Exchange/SharePoint、AWS S3などのクラウドストレージ、オラクルなどのDBを幅広くサポート。「カード番号」「運転免許書番号」といった210種類の機密データタイプが定義された上でテンプレートも用意されており、「GDPRなどの一般的な規制に対して、該当の規制に関するデータが存在しているかを簡単に把握できる」(芦田氏)ようになっている。

検出された機密データを暗号化する際には、「透過暗号エージェントによる暗号化」と、「トークナイゼーションによるデータの無価値化」という2つの対策を実施できる。透過暗号化の制御はCipherTrust Managerの管理画面からファイル・ユーザー単位で行え、効率的に機密データを保護できる。復号化の際もユーザー単位で権限設定でき、システム管理者など特権ユーザーの復号化権限を禁止することで、悪意のある従業員による権限を悪用した情報漏洩も防げる。エージェントやトークナイゼーションの機能を活用するにあたっては、「アプリケーションの改修は基本的に不要、DBの改修も軽微で済む」(芦田氏)という。

最後に芦田氏は、「アクセス主体のリスク管理では、対策は充分とは言えません。データセントリックの管理手法を用いれば、常に様々な攻撃リスクに備えることができます。その際にThales製品を活用してデータのスキャンと発見、データ分類、リスク分析、レポート、対策実施というステップを踏むことで、インシデントへの迅速な対応が可能になります」とポイントを要約。タレス製品に興味があればマクニカに相談して欲しいと述べ、講演を締めくくった。