11月6~9日の4日間、大阪において「第22回インターナショナルAVARサイバーセキュリティカンファレンス -ハッカー対ホワイトハッカー:報復そして攻撃の帰属まで」が開催された。

AVAR(Association of Anti-Virus Asia Researchers)は、マルウェアの拡散と被害を防ぐことを目的として1998年に設立された、主にアジア太平洋地域のマルウェア対策の専門家による非営利組織だ。毎年アジア太平洋地域の各地でカンファレンスを開催しており、日本では2009年の京都に続いて10年ぶり。今回の大阪でのカンファレンスは、スロバキアに本社を置くESETが主催した。

10年ぶりの開催場所には大阪が選ばれた

ESETは、日本でも「ESET Smart Security」「NOD32アンチウイルス」をはじめとしたエンドポイント向けセキュリティ製品で知られ、2018年には国内総販売代理店であるキヤノンITソリューションズと合弁で日本法人を設立している。

AVARカンファレンスでは、会員から公募したマルウェアに関する研究論文に関する発表セッションや、サイバーセキュリティに関連したテーマでのパネルディスカッションが行われる。

カンファレンスデイの1日目にあたる11月7日には、セキュリティ企業である米Farsight Securityの共同創設者であり、チェアマン兼最高経営責任者(CEO)であるPaul Vixie氏が「Benefits and Hazards of Non-Local DNS Resolution」(ローカルではないDNS解決の利点と危険性)と題した基調講演を行った。

インターネットの基礎技術「DNS」の変遷

Vixie氏は、オープンソースソフトウェア(OSS)のDNSサーバーとして著名な「BIND」の開発を長期にわたって務め、DNSとDNSSECをはじめとした多数のインターネット標準の策定にも貢献してきた、いわば「DNSマスター」である。2010年には、慶應義塾大学において、コンピューターサイエンスの博士号を取得している。

Vixie氏

DNS(Domain Name System)は、ネットワーク上でアドレスやドメイン名といった「名前」から、通信相手となるコンピューターに割り振られたIPアドレスを得るための「解決」を行う一連の仕組み。メールやウェブを始めとした、インターネットで通信を行うさまざまなアプリケーションにとって、基礎的な技術として開発、発展が続いてきた。

世界中に分散している階層構造を持った多数のデータベースが、自律的に協調しながら機能する仕組みであり、DNSは「10億以上のオーダーでスケールした、最初でかつ唯一のシステム」(Vixie氏)であるとする。

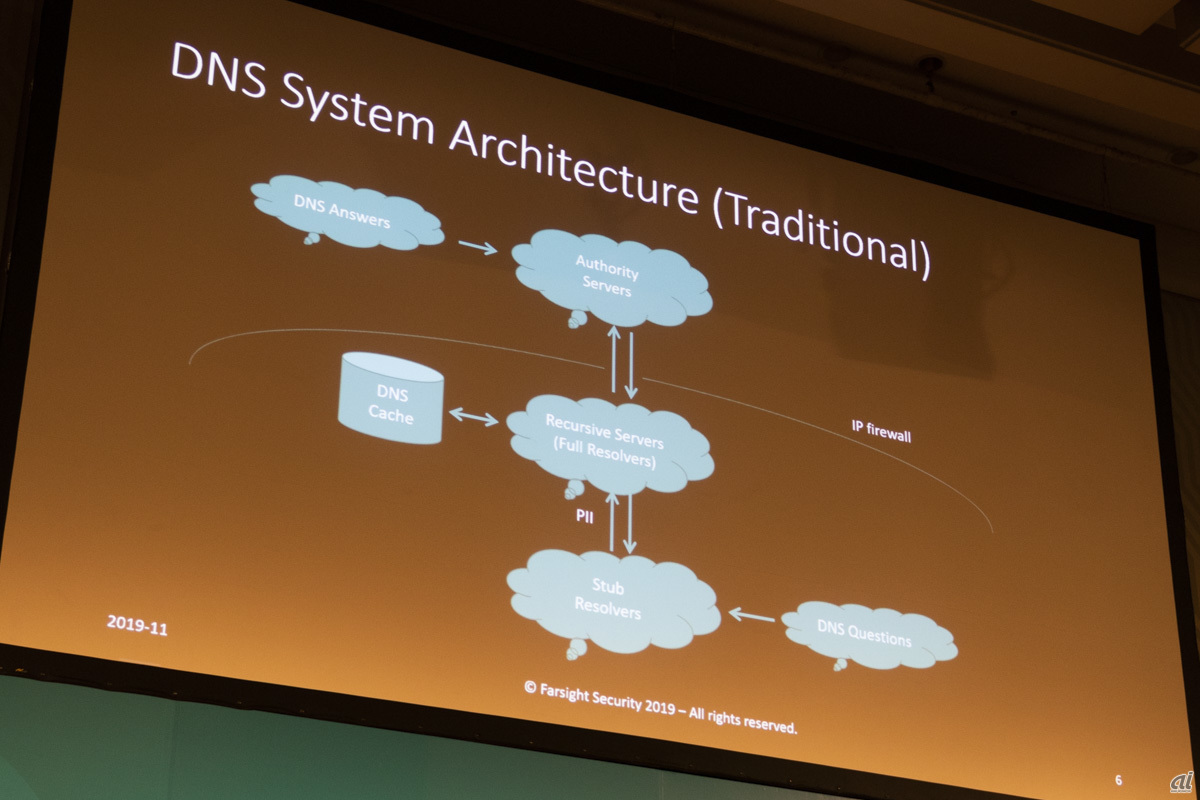

DNS構成イメージ

もともと、同じネットワーク内に存在するコンピューターを人間の理解しづらい数字の羅列ではなく、分かりやすい名前で管理するための仕組みとして作られたDNSは、その後、組織を越え、グローバルでの名前解決を行えるものへと機能が拡張されていった。これまで、DNSはインターネットに接続する組織や、組織が契約するISP、さらにその上位のドメインを統括組織によって運用されるのが一般的だったが、インターネットの商用利用が可能になり、ユーザー数が増加してくると、その技術的な特性を利用して、さまざまな試みが行われるようになった。

主にネットのビジネスプレーヤーらによって行われる、そうした試みは、セキュリティやプライバシー、あるいは政治的な観点から、多くの議論と訴訟を巻き起こしてきたとVixie氏は指摘する。

DNSに使われる「名前」の商業的価値や、ウェブブラウザによる「検索」というユーザーの行為をDNSと結びつけ、誘導先をコントロールして広告収入やユーザーの興味関心に関する知見を得るといった試みは議論を呼ぶと同時に、ネット上で提供されるオープンなDNSサービスの登場を促し、その勢力図に変化をもたらしてきた。また、DNSの情報を不正に書き換えることで、詐欺行為を行う攻撃なども登場し、DNSはユーザーにとって、セキュリティ、プライバシー面での極めて重要なコントロールポイントのひとつになっている。