テレワーク制度として検討すべきセキュリティのポイント

コロナ禍で多くの企業がテレワークを実施し、そのメリットや課題が浮き彫りになった。Web会議やチャットなどは業務のスムーズな運営で重要な役割を果たす。その一方で大きな課題になったのが、セキュリティだ。機器や情報の持ち出しルール、家庭用無線LANのセキュリティ対策など、新たな施策として実施した企業も多いはずだ。

テレワークは、緊急時の例外的な対応ではなく、制度として継続的に運用することが求められてきている。では、そのような場合にどんなセキュリティ対策を検討していけばよいのか。青山氏は「ルール・人・技術のバランスのよい適切なセキュリティ対策が重要です」と指摘し、その具体的な手法を解説した。

青山氏は、セキュリティ専門技術者で構成された部隊であるホワイトハッカーチームに所属。社内向けの技術支援や社内インシデント対応支援、セキュリティ人材育成にあたるほか、CTF for GIRLS Web・ネットワーク分野講師や某県警向けフォレンジック技術トレーニング講師、第1回Core NetWars Tournament in Japan 2位入賞など、セキュリティの啓蒙・周知活動にも積極的に取り組む。

青山氏はまず、テレワークセキュリティに関する動向として、テレワークの導入状況や懸念点を解説した。テレワークは働き方改革の取り組みなどを受けて徐々に増加する傾向にあったが、新型コロナウイルス感染拡大後に急増。しかしその後は減少しており、テレワークに取り組んだものの、途中でやめてしまった企業が少なくないことが分かっている。

「その背景には、テレワーク制度が整備されていない、テレワークのためのICT環境が整備されていないことがあります。これらをきちんと整備していくためにはセキュリティ面の配慮が必須です」(青山氏)

テレワークセキュリティを検討する際には、昨今のサイバー攻撃の実態を把握することも重要だ。特に近年は、新型コロナウイルス感染マップの偽アプリや、マスクの無料配布を装ったSMS、ビジネスメール詐欺など、新型コロナウイルスを切り口としたフィッシング攻撃が急増している。「サイバー攻撃の特徴を考慮して、制度面、ICT面からのセキュリティ対策を検討していきます」(青山氏)

ルール・人・技術に配慮し、5つの観点で見直しを実施する

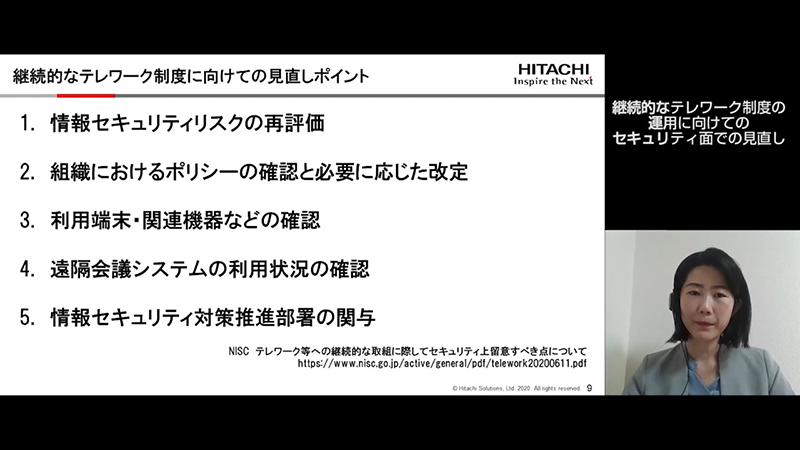

テレワークに必要なセキュリティ対策では、責任者の決めた安全な方法を実践するための「ルール」、主体的にルールを守る「人」、検知・防御など対策の自動化を含めた「技術」という3つの要素を組み合わせて実施していくことが重要だ。また、継続的なテレワーク制度に向けての見直しポイントは、大きく5つに整理することができる。

すなわち「1. 情報セキュリティリスクの再評価」「2. 組織におけるポリシーの確認と必要に応じた改定」「3. 利用端末・関連機器などの確認」「4. 遠隔会議システムの利用状況の確認」「5. 情報セキュリティ対策推進部署の関与」だ。

1つめの見直しポイントである「情報セキュリティリスクの再評価」では、テレワークを実施した結果、見直しの必要性を感じたものが対象となる。具体的には、セキュリティに不安を感じたもの、計画段階と実態に差が生じたものを中心にリスクの再評価を行っていく。

2つめの「組織におけるポリシーの確認と必要に応じた改定」では、既存のポリシーの実効性を確認する。また、暫定的に実施した対策について検討し、ドキュメント化していく。

「こうしたルールの制定や改定、整備は、テレワークを実施してひととおり落ち着いて状況が分かったという段階で、一度見直しを入れるということが非常に重要です」(青山氏)

3つめの「利用端末・関連機器などの確認」では、会社支給の端末と支給外の端末について、利用状況の確認や追加の対策を検討する。具体的には、支給端末の持ち出しについての申請・セキュリティ対策、業務利用(BYOD)した端末からの機密情報の削除、組織外通信回線を利用する場合に公共回線の利用を避ける、VPNの利用を必須とするなどだ。

「目的に応じてセキュリティソリューションを利用し、『技術』面での強化を行っていきます」(青山氏)

4つめの「遠隔会議システムの利用状況の確認」では、Web会議システムが適切か、実施時に適切な対応ができているかを見直す。安全なWeb会議システムを選定する際には、会議データの所在、暗号化、会議参加者の確認・認証方式、プライバシーポリシー、脆弱性と企業姿勢などをチェックする。また、Web会議実施時には、開催案内やURLの配布・管理が適切か、会議終了後のクラウド上のデータの削除、映り込みや音声に関する配慮をする。公衆の場で業務を行う場合は、背中越しにPCの画面を覗き込むショルダーハッキングなど、アナログ面での配慮も必要だ。

最後に、これらを「情報セキュリティ対策推進部署の関与」をすることで徹底していく。

新型コロナウイルスを話の取り掛かりにしたビジネスメール詐欺に注意

こうしたルール・人・技術に配慮し、5つの観点でのテレワークの見直しは、いずれも基本的なものであり、政府や関連機関が公表しているガイドラインが参考になる。具体的には、総務省「テレワークセキュリティガイドライン」、同「中小企業等担当者向けテレワークセキュリティの手引(チェックリスト)」、内閣サイバーセキュリティセンター(NISC)「テレワーク等への継続的な取組に際してセキュリティ上留意すべき点について」、NPO日本ネットワークセキュリティ協会(JNSA)「緊急事態宣言解除後のセキュリティ・チェックリスト」、情報処理推進機構(IPA)「テレワークを行う際のセキュリティ上の注意事項」を参考資料として紹介した。

続いて青山氏は、テレワークにおける実際のセキュリティの脅威やサイバー攻撃の手口を解説した。脅威としては、端末や記憶メディアの紛失・盗難、遠隔会議システムへの攻撃、通信の傍受、ショルダーハッキング、マルウェア感染、BYODにおけるセキュリティへの影響などがある。なかでもやっかいな問題になっているのがビジネスメール詐欺だ。

ビジネスメール詐欺は2013年ごろから多発している詐欺の手口だ。米国では総被害額約262億米ドル、日本でも約40億円の被害にあった企業も存在する。「新型コロナウイルスの影響でロックダウンされたため、支払いについて確認したい」などと、メールを使って企業の担当者を騙し、攻撃者の用意した口座へ送金させるものだ。通常のビジネスメールになりすましてメッセージのやり取りを行うため、通常のメール詐欺にくらべて騙されやすい。また、ビジネスでの取り引きのため、取り扱う金額も高額になりやすい。

「メールの返信画面で実際の返信先メールアドレスを確認すると、違うメールアドレスが使われていることで詐欺と分かることもありますが、正規のものと1文字違うだけの見分けづらい例もあります。」(青山氏)

対策としては、不審なメールなどに関する情報を周知・共有すること、各個人が不審なメールやメッセージに注意する意識を持つことが重要となる。

最後に青山氏は「テレワーク制度を継続導入する場合、制度面やICT環境面での不安、サイバー攻撃への不安が伴います。ルール・人・技術のバランスのよい適切なセキュリティ対策を行うことが重要です」と講演を締めくくった。