管理者の目線で考える、ユーザー情報の更新における違い

ユーザー視点で考えると、ユーザー情報の更新は一元管理の場合に変更が簡単になるだけではなく、自身でパスワードを変更することも可能になるなど、ヘルプデスクやIT、人事部門の対応コストの削減につながることが分かりました。では、管理者視点ではどうでしょうか。

沙里那:確かに、ユーザー視点でしか考えていなかったです。管理者の観点となると、サービスへのアクセス権限が関係してくるのでしょうか?

河野氏:そう。例えば、沙里那さんがこれまで人事部にいたとしよう。人事部の中で自社の従業員の給与や個人情報データを見られる、つまり、アクセスできるとする。もし、この後沙里那さんが営業部門などに異動した場合、異動後にもそのような社員のプライバシーにかかわるデータにアクセスできてしまうのはまずいよね

沙里那:そうか! 異動後のID のユーザー情報更新は適切なアクセスコントロールにつながるんですね。河野さんが例えた場合では、私が人事部から営業部に異動したら、人事部のみ閲覧可能なサービスやデータにはアクセスできないようにして、逆に営業部でしか閲覧することができないものは、アクセスできるようにする必要があるということですね!

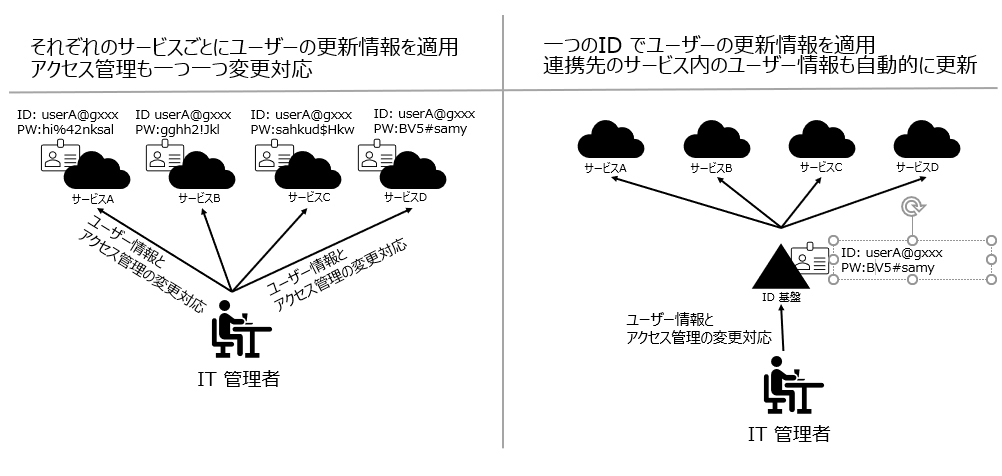

河野氏:そういうこと。もしID をバラバラに管理をしている場合だと、それぞれのサービスでユーザー情報を更新する必要がある。対応にも時間はかかるし、抜け漏れがある可能性もあるかもしれないよね。一方で、一つのID を使っているなら、そのID の情報を更新すればよいし、プロビジョニング連携ができるアプリケーションであれば、ID 基盤上でのユーザーの更新情報が自動的にサービス側にも反映されるようになっているんだ

沙里那:人手だと時間や手間もかかる上に、抜け漏れがある可能性もあるので、一つのID での管理をすることで、このような手間も削減できるんですね!

アカウントを停止したり削除したりした場合の違い

河野氏:ID のライフサイクルも終わりの部分にやってきました。ユーザーの退職などの理由により、アカウントを停止したり、削除をしたりする場合です。

沙里那:ようやくID ライフサイクルも終わりの方にやってきました。アカウントの停止や削除をする場合も、異動時と同様な考え方をすればよいのでしょうか?

河野氏:そうだね。退職などでサービスからアカウントを停止したり削除したりして、ユーザーに使わせない場合も、それぞれのサービスごとにID 管理をしている場合だと、一つ一つのアカウントで停止や削除といった対応をしなければならない。一方で、一つのID で管理をしていれば、そのID を停止・削除といった対応をすれば、連携しているサービスも全てアクセスできなくなる

沙里那:前の章で学んだように、それぞれのID で利用している場合だと、停止や削除にも時間や手間がかかりそうですね。特に退職となると、本来ならその後は会社の機密性の高いデータを含めた全てのデータやサービスに絶対にアクセスさせたくないので、迅速かつ抜け漏れのない対応をしたいです

河野氏:そうだね。そして、ここまで今日学んできたライフサイクルに加えて、冒頭ではサービス利用中のログの管理もID の管理方法によって変わってくると話したよね

沙里那:ここまでバラバラなID 管理と一つのID での管理の違いを勉強してきた内容を基にすると、ログ管理もこれまでと同様なことが言えるんですね。バラバラなID 管理の場合はログも管理がバラバラになり、見なければならないものが増幅してしまう。一方で、一つのID を利用して管理している場合だと、ログ管理も一元管理できて、ログの管理もシンプルかつ手間や時間を削減しながら行うことができるんですね

河野氏:その通り。前回は、認証連携や認可連携の違いを含めて、ID 連携の重要性について話したけど、よりその理解が深まったのではないかな。これらを中長期的に行うことで、人件費やヘルプデスクのコストなどを削減することもできる。それぞれのフェーズだけではなく企業活動を通して得られる大きなメリットはセキュリティの事故を防ぐための管理の手間や、不正アクセスなどがあった場合にも被害を最小限に抑えることができるという点だ

沙里那:セキュリティインシデントの対応についても、一元管理なら多要素認証などの強固なセキュリティ認証などをつけるのは一回で済むけれど、バラバラなID での管理の場合、それぞれに認証を設定し、管理をする必要が出てきますもんね

河野氏:そう。それに、複数のID で管理をされている場合、そこに抜け漏れとなってしまっていたり、管理しきれていないエンティティが、万一気づかぬ間に悪用をされていたりしたら、その被害コストは計り知れないものになるよ

沙里那:一元管理は運用コストを一つに集約できるけれど、バラバラにID を管理するということは、こういった抜け漏れが内容に管理をしなければいけないし、それぞれのID の管理に均等に労力やコストをかける必要があるんですね。一元管理というのは、セキュリティ強化につながるということは理解していましたが、将来的なコスト、労力や手間の削減にもつながるということが今日分かりました

河野氏:今日話したような人件費や時間、ヘルプデスクのコスト削減という話についてはForrester の記事で上手にコスト換算したものを提示されているので、ぜひここもチェックしてみると良いよ

まとめ

一元管理のメリットは多岐にわたるが、一つの例として、今回はID のライフサイクルに当てはめて考えてみました。ID の登録から削除まで、また、一連のログ管理も含めて、一元管理を実現することでセキュリティを高めるだけではなく、手間や時間、ヘルプデスクコストなどを削減することができます。さらに、万一アカウントやデータが悪用されたり不正にアクセスされたりした場合にも、一元管理下なら、すぐこのような異変に気付くことができ、甚大な被害を受ける前に対応することができるということも分かりました。バラバラのID で管理をしていてこれらの悪用や不正に気付くことができなかった場合の被害コストも含めると、一元管理での運用コストの倍以上のコストがかかってくると想定されまる。一つ一つのインパクトは小さくても、中長期的なID 基盤の運用を検討する際には、それらが大きなコスト削減を実現することにもつながりますので、まだID をバラバラで管理している方は、一つのID で管理をすることを、自社のID ライフサイクルに当てはめて考えてみてはいかがでしょうか。

また次回も一緒にIDaaS について一緒に学んでいきましょう!

Profile

Strategic alliance team Program Manager

佐藤沙里那氏

経歴:

2016年日本マイクロソフト株式会社に新卒入社。

法人営業部の流通・小売、商社、飲料業界チームに配属後担当営業として活動。

その後現在の部門に異動をし、SaaS アプリケーション業界での更なるAzure AD 技術活用の推進をする。