ストリーミング機能を備えた動画プレーヤーでは、ユーザーがインターネット上から字幕ファイルを取り込むことができる。この際の処理に起因する脆弱性を突いて、端末をハッキングできる手法をCheck Point Software Technologiesが報告した。

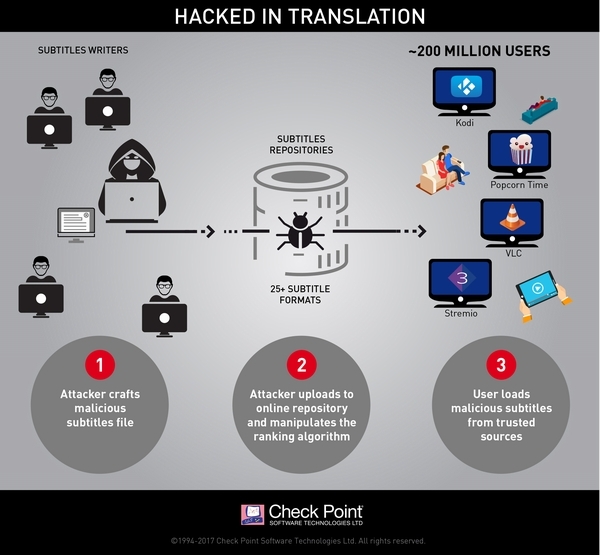

同社によると、この問題では映画などの字幕ファイルが公開されたレポジトリが悪用される。ユーザーは動画再生時にプレーヤーからレポジトリにアクセスし、評価の高い翻訳ファイルを手動あるいは自動的にダウンロードして、利用することができる。

攻撃者はこの仕組みに便乗し、細工した翻訳ファイルをレポジトリにアップロードする。ファイルに対する評価も偽装しておく。ユーザーがファイルをダウンロード、再生する際に動画プレーヤーの脆弱性を突くことで、ユーザーの端末を遠隔操作できるようなるという。

脆弱性の内容は、動画プレーヤーによって異なるとみられる。Check Pointは少なくともVLC、Kodi、Popcorn Time、Stremioで脆弱性の存在を確認しており、各開発元に脆弱性情報を提供済み。5月23日時点でVLCとStremioから修正版がリリースされ、KodiとPopcorn Timeでも対応が進められている。

Check Pointは、この他にも脆弱性を抱えた動画プレーヤーが存在する可能性があるとみて調査を継続し、脆弱性の詳しい技術情報などの公表は差し控えると説明している。

攻撃手法のインフォグラフィック(出典:Check Point)