マルウェア「Emotet」の感染を狙う攻撃が再び増加する恐れがあるとして、情報処理推進機構(IPA)やJPCERT コーディネーションセンター(JPCERT/CC)が11月4日、注意を呼び掛けた。7月中旬以降に目立った攻撃が観測されていなかったところ、11月2日から感染を狙うメールが出回り始めたという。

Emotetの感染を狙う攻撃では、悪質なマクロなどを含むOfficeファイル(あるいはこれらのファイルを内包したZipファイル)を添付、あるいはダウンロードリンクを記載したメールを送りつける手法が知られる。2022年4月には、細工されたLNKファイルもしくはこれを含むパスワード付きZipファイルをメールで送りつける手法も確認された。

IPAやJPCERT/CCによると、基本的な攻撃手法に変化は見られないものの、11月2日から出回っている攻撃では、メールに悪質な「xls」形式ファイルあるいはxlsファイルを含むパスワード付きのZIPファイルが添付されている。

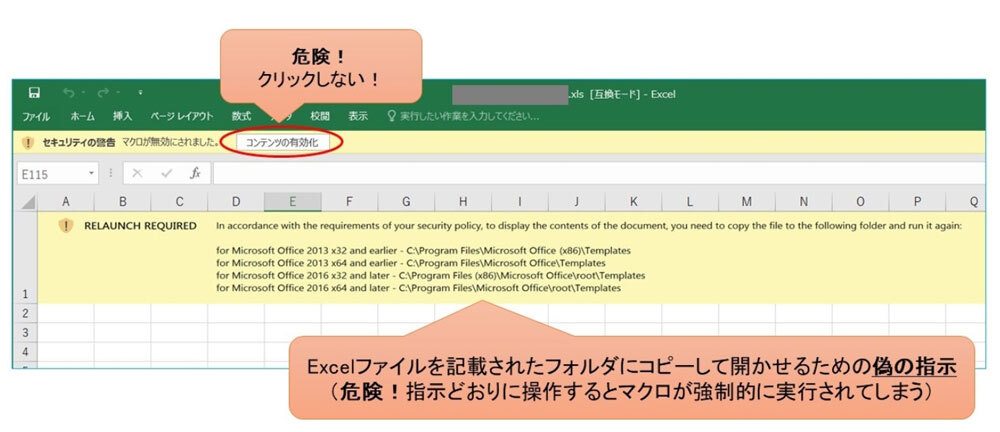

このファイルを開いた場合、画面上部に「セキュリティの警告 マクロが無効にされました。」という警告文「コンテンツの有効化」ボタン、Exeleシート画面に「Microsoft Office」のバージョンに応じて、このファイルを特定のフォルダーにコピーし実行するように促すメッセージが表示される。以前も似たメッセージだったが、今回はOfficeのバージョンに応じた指示内容に変わっている。

攻撃に使われるメッセージなどの表示(出典:IPA)

「セキュリティの警告 マクロが無効にされました。」の警告文は、セキュリティ対策の点からMicrosoft Officeの標準設定でマクロが無効化されていることによるもの。また、Microsoft Officeでは、コピー先の「Templates」フォルダーが“信頼できる場所”として標準設定され、このフォルダーに格納されたファイルは「安全性の高いファイル」と見なされ、マクロの実行が可能になる。

IPAやJPCERT/CCは、攻撃メールのファイルの指示通りにフォルダーへコピーし実行してしまうと、Officeの設定でマクロを無効化していても、悪質なマクロが実行されてしまい、最終的にEmotetに感染する恐れがあるとしている。