(1)標的型メール攻撃の増加、(2)ドライブ・バイ・ダウンロード攻撃、(3)Webアプリケーションへの攻撃--

サイバー攻撃の手法は巧妙化し、企業や公的機関などに対する脅威が従来よりも高まっているという。

企業はどのような取り組みを行なえばいいのか。以下、攻撃の手口を詳しく解説しながら、セキュリティー対策の実装、確実な運用を可能にする仕組みを考えていきたい。

「Tokyo SOC情報分析レポート」は、同センターがサイバー攻撃の傾向を日々監視する中で、半期ごとにタイムリーなセキュリティー脅威の傾向をまとめ、公開しているもの。SOCは世界9拠点に展開しており、同社の脆弱性研究開発機関「X-Force」と連携しながら、約4000社の契約企業の情通信環境の監視をおこなっている。Tokyo SOCは約500社を担当し、環境のリモートで監視や、インシデント発生時の通知サービスなどを行う。

東京SOCが最も注目した標的型メール攻撃の実態

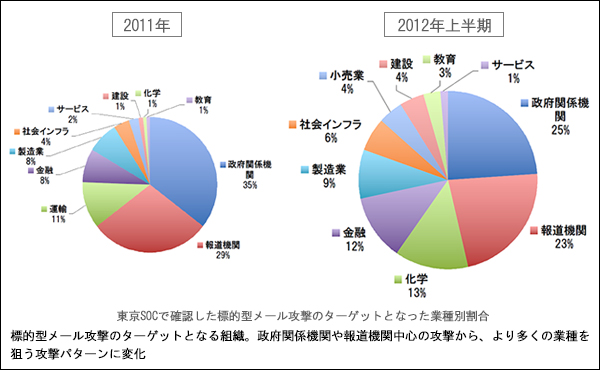

特定の組織の個人をターゲットとして、巧妙な偽メールを送りつけてマルウェアを感染させようとする「標的型メール攻撃」は、一時に比べ沈静化したかにも思われた。だがレポートによると、実際に検知数は2011年下半期と比較して2012年上半期は約2倍に増加しているという。そのターゲットとなる組織も、政府関係機関、報道機関の上位は変わらなかったが、化学、金融、製造業、社会インフラに加えて、これまで標的型攻撃の重要ターゲットとされなかった業種にも攻撃が広がる傾向も示唆されている。

標的型メール攻撃は、PDFやDOC(Word)、XML(Excel)などの脆弱性を悪用する不正なドキュメントファイルを添付してメールで送信し、巧妙な手口でファイルを開封させて端末に危険なマルウェアを感染させる。かつては危険性が話題となっていたゼロディ攻撃(セキュリティーパッチが公開されていない未知の脆弱性を悪用する攻撃)も、Tokyo SOC情報分析レポートによると、少なくとも日本では既知の脆弱性による感染がほぼ全体を占め、ゼロディによる被害はわずか0.2%という事実も明らかになった。

つまり、最新の技術を使った手口というよりは、旧来の手法を使って何とかファイルを開かせるようなソーシャルな手口に攻撃者が注力していることがわかる。

さらに、標的型メール攻撃の場合、ターゲットに感染させるマルウェアは情報漏えいを目的とするもの多い。この攻撃に多用されるのがRAT(Remote Access Trojan)と呼ばれる、感染した端末をリモートからコントロールするマルウェアだ。RATを使い、アプリケーションの操作やコンピュータ内に保存されたファイルの漏えい、キー入力操作の監視、搭載カメラ・マイクによる盗撮・盗聴などを可能にする手法が多く確認されている。

※クリックすると拡大画像が見られます

※クリックすると拡大画像が見られます