セキュアブレインは5月16日、ワンタイムパスワードを盗むタイプの「Man in the Browser(MITB)攻撃」型のウイルスを解析し挙動や手口を公開した。このウイルスが国内メガバンクを含む5行へ攻撃していることが分かったという。

MITB攻撃では、ウイルスがHTTPやHTTPSの通信の中間に入り込んでハッキングし、偽のポップアップ画面を表示する。この画面は、正規のサイトで表示されるため、顧客が偽物と見抜くことが難しい。

セキュアブレインが、国内で被害が発生したワンタイムパスワードを盗むMITB攻撃型ウイルスと同タイプのウイルスを解析した結果、このウィルスに感染したPCでは、対象になった複数のオンラインバンキングサイトにアクセスした場合、コンテンツの改ざんや情報を盗む挙動を確認したと説明する。

対象となっているオンラインバンキングサイトにアクセスした際に、正規オンラインバンキングサイトから受信したHTMLが、MITB攻撃によって書き換えられ、外部のサーバからJavaScriptを別途取得し実行する。このJavaScriptが実際の画面の改ざんや情報を送信し、それぞれの金融機関ごとに別のJavaScriptが同様に取得、実行していた。それらのJavaScriptは全て同一のサーバから取得されていた。

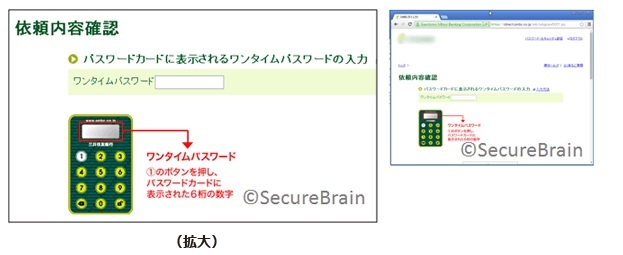

MITB攻撃でワンタイムパスワードや暗証番号をウイルスが要求する偽画面例

改ざんするJavaScriptは、偽の入力画面を表示するだけでなく、正規の画面に入力されたログインIDを外部に送信し、画面を変更しないで情報を盗むケースも確認されていた。 また、複数の金融機関の改ざんで、「アカウントデータがロードされるまでしばらくお待ち下さい」という同じ文言、デザインの偽画面を表示する機能があり、それぞれの金融機関ごとに改ざんを実行するJavaScriptは異なるものの、プログラムの部品は共通化されているという。

ワンタイムパスワードや暗証番号を入力後、ウイルスが表示する偽画面例

防御策として、ウイルス感染を防ぐため、対策ソフトを必ず使用し、さらにウイルス定義ファイルを最新の状態にしておくことや、使用している銀行の正しい操作画面を把握し、異変に気がつきやすくすることを挙げた。