プライスウォーターハウスクーパース(PwC)は7月2日、サイバー攻撃を観測、分析する専門チームが日本国内の複数の企業に持続的標的型攻撃(APT)を仕掛けるグループの活動を観測したと発表した。観測したアクセスの9割は中国の犯罪組織からのものという。

PwCのグローバルネットワークと連携し、APTで利用されていた複数の指令サーバ(C&Cサーバ)を観測しているという。その結果、特に5月ごろから政府や官公庁、特定の団体や機構、金融、航空、自動車、エネルギーといった多数の国内組織からの継続的な通信を観測したと説明する。

5~6月に国内でさまざまな被害が発覚したが、それら以外にも水面下で APTグループによる攻撃があった可能性があるとした。

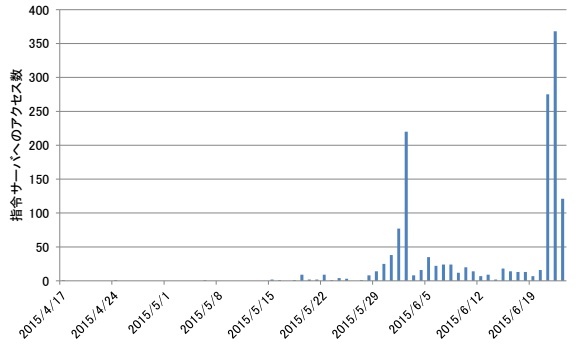

サイバー攻撃の際に利用された「DNSシンクホール」を観測。DNSシンクホールは攻撃で利用するドメインへのリクエストを観測する手法であり、DNSシンクホールへのアクセス数が6月下旬からさらに増加しているという。これは、今なおマルウェアに感染していることを把握できていない日本国内の企業や組織が多数存在していることを示唆しているとした。

組織からのDNSシンクホール

また、DNSシンクホールへのHTTPリクエスト、攻撃に利用されたツールやマルウェア、攻撃パターンなどを分析したところ、中国の2つの組織からの攻撃であることを確認。観測したアクセスの約9割は同一の組織によるものであることが判明したという。