2016年に報告されたiOSの複数の脆弱性を突いて感染するモバイルスパイウェア「Pegasus」のAndroid版が見つかったとして、LookoutやGoogleが米国時間4月3日に情報を公開した。標的型攻撃に利用されたとしている。

Pegasusは2016年夏にその存在が報告された。「Trident」と呼ばれる3種類のiOSの脆弱性を突いて感染し、デバイスのroot権限を奪取して、ユーザーの行動を監視する。アラブ首長国連邦(UAE)の人権活動家に送信されたSMSがきっかけとなって発覚し、直後にAppleがiOSをアップデートして脆弱性を修正した。

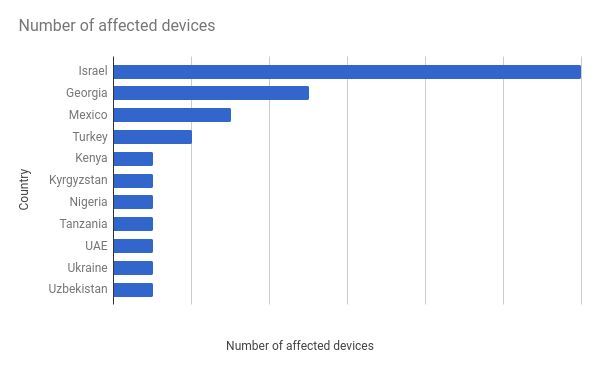

Googleは、新たに見つかったAndroid版のマルウェアを「Chrysaor」と命名。Lookoutは、Pegasusマルウェアとの関連性が高いことから「Android版のPegasus」(以下、Chrysaor)と呼んでいる。一部報道によれば、Chrysaorはメキシコの人権活動家を標的にしていたとされ、LookoutやGoogleによればイスラエルやグルジア、メキシコ、トルコ、UAEなどで感染が確認された。

「Chrysaor」の感染状況(出典:Google)

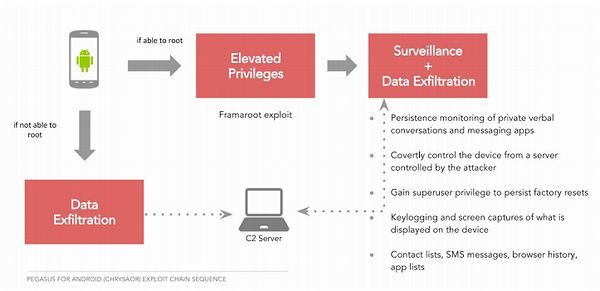

Chrysaorは、Pegasusと同様に感染先の端末でユーザーが入力した情報やスクリーンショット、メールやメッセンジャーアプリ、ショートメッセージの内容、ブラウザの閲覧履歴、アドレス帳などの情報を搾取し、外部の攻撃者に送信する。また、攻撃者の命令を受信したり、攻撃者のサーバに60日間ログインしなかったりするなどの条件に基づいて自身を削除する機能も備えていた。

一方でPegasusとは異なる特徴もあるという。PegasusではTridentの脆弱性を悪用できない場合にマルウェアとして機能しないが、Chrysaorは未知の脆弱性を悪用せず、Androidの一般的な方法によってroot権限を奪取するため、Pegasusよりも攻撃の難易度は低い。

「Chrysaor」の感染行動(出典:Lookout)

Googleによれば、Chrysaorが混入された不審なAndroidアプリはGoogle Playでは入手できないものだったため、サードパーティーなどから入手したユーザーなど感染規模は数十台程度にとどまる。同社が影響を受ける可能性のあるユーザーに連絡して、Chrysaorを無効化させたという。

Googleは、Androidユーザーに対して、アプリをインストールする際には信頼できるマーケットを利用することや、アプリが要求する権限の確認、デバイスロックの実施、デバイスのアップデートの実施といったセキュリティを講じてほしいとアドバイスしている。