Rapid7は5月16日、IoTハードウェアのセキュリティテストを支援するツールとサービスを日本向けに本格提供すると発表した。

同社は、ソフトウェアの脆弱性検査やITシステムへの侵入テストで広く利用されている「Metasploit Framework」の開発支援や商用版の販売などを手掛ける。

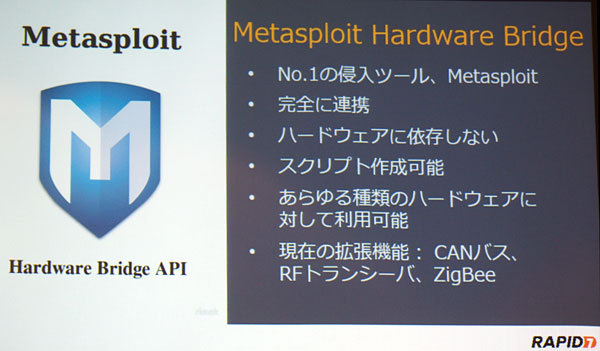

今回の施策では、Metasploit FrameworkにIoTハードウェアを接続して脆弱性を検査できるモジュール「Metasploit Hardware Bridge」を追加する。またIoTハードウェアのメーカーと連携し、IoT製品における脅威モデルの作成や、セキュリティテストの具体的な方法の策定、検証の実施、インシデント対応などのサービスを提供する。

Metasploitに追加されたIoTハードウェアのセキュリティテスト向け機能

主な対象領域は、自動車・運輸、エネルギー、監視カメラ、医療機器の4つで、「経済産業省や厚生労働省などが策定する各分野のガイドラインなどをベースに、開発メーカーらと取り組みを進めていきたい」(ラピッドセブン・ジャパン執行役社長の牛込秀樹氏)という。

IoTセキュリティの課題とは?

Rapid7 運輸関連セキュリティ・リサーチダイレクター Craig Smith氏

Rapid7で運輸関連セキュリティ・リサーチダイレクターを務めるCraig Smith氏は、IoTのセキュリティについて「製品開発のライフサイクルにおいてハードウェアチームが取り残されている」と、課題を指摘する。

同氏によれば、IoT製品の開発では設計段階において、可能な限り脆弱性などセキュリティ上の問題を解決しておくことが重要になる。2016年にIoTマルウェア「Mirai」の出現などが話題になり、ソフトウェア開発の面ではセキュリティ意識の高まりやセキュアコーディングなどの取り組みが広がり始めた。

しかし、ハードウェア面では、セキュリティの意識自体があまり醸成されておらず、設計作業がいったん軌道に乗ってしまえば、セキュリティ上の問題が後から発覚した際に、修正対応などが非常に難しくなるという。

例えば、自動運転車におけるセキュリティ課題として、車両同士あるいは車両と周辺設備との通信(V2X=Vehicle to Everything)や無線によるアップデート(OTA=Over The Air)などが挙げられる。V2Xでは状態を把握するセンサが大きな役割を果たすが、「車両のあらゆるコントロールをセンサに依存することは危険」(Smith氏)という。OTAも現状ではメーカーやディーラーの利用が前提であり、「運転者にも利用できる柔軟性も確保されるべきだろう」(同)としている。

自動運転車に関するリスクでは、例えば、サイバー攻撃者が車両のコントロールを奪うことで、搭乗者の生命に危険が及ぶといったイメージがあるものの、Smith氏は「攻撃者の目的は金銭なので、人に危害を加えることはあまり動機にならない。むしろ車両を人質にとって身代金を要求するランサムウェア型の攻撃を仕掛ける方がはるかに現実的だ」と解説する。

現在のIoTハードウェアのセキュリティテストにはさまざまな制約がある

牛込氏も、「現状では開発スケジュールが優先され、セキュリティテストを実施しても1、2日程度というケースが一般的。しかしITシステムで発生するサイバー攻撃の時間軸は多様であり、IoT機器の開発でもセキュリティのテストに十分な時間を費やすべきだろう」と指摘している。