警察庁は6月22日、マルウェア「WannaCry」の亜種による感染活動とみられる445/TCPポートあてのアクセスが急増しているとして注意を呼び掛けた。WannaCryの脅威は収束傾向にあると考えられていたが、亜種による脅威が高まっている。

同庁によれば、WannaCryがファイル暗号化によって身代金を要求するランサムウェア攻撃については、キルスイッチなどの対策によって、ある程度抑制されているもようだ。一方で、445/TCPポートへの接続からWindows SMB v1の脆弱性を突いて感染先を広げる活動が継続しているとみる。

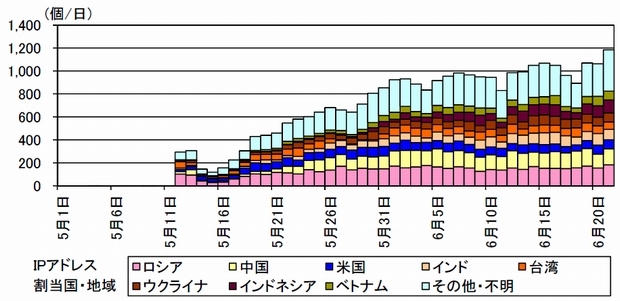

「WannaCry」に感染したPC からの感染活動とみられる不審な通信パケット(445/TCP ポートあて)の発信元IPアドレス数の推移。出典:警察庁

具体的には、「特定のキルスイッチドメインへの接続を試み、その結果に関係なく感染活動を行う」「ファイル暗号化を行うプログラム(tasksche.exe)が起動しない」といった特徴を確認しているという。特に6月初旬以降は、ファイル暗号化などランサムウェア攻撃としての特徴が表面化しないため、ユーザーが感染に気付いていない恐れある。

警察庁は、WannaCryの亜種がネットワーク経由で感染を拡大させ、感染PCの増加と攻撃トラフィックの増大がネットワークを輻輳(ふくそう)状態に陥れたり、システム障害を引き起こしたりする危険があると、警鐘を鳴らしている。

推奨される対策は次の通り。

- 「MS17-010」のパッチを適用し、Windowsを最新状態にする

- 「MS17-010」未適用マシンで、インターネット接続している場合は既に感染している恐れがあり、不審なプロセスやファイル、通信などを確認する

- インターネット接続する際は、ルータなどでNATを介して接続する

- 可能なら、445/TCPポートに対するアクセスを遮断する

WannaCryおよび亜種の感染行動では、脆弱性を突いた際にバックドアを仕掛けるなどの手口が知られている。ランサムウェア攻撃が無い場合でも、バックドア経由で感染端末が遠隔操作されたり、機密データなどを盗み取られたりするなどの被害に遭う可能性も想定されている。