ファイア・アイは、都内で開催したセキュリティカンファレンスで、日本を含むアジア太平洋地域のサイバー脅威の最新動向について説明した。米FireEye グローバル・サービス&インテリジェンス担当エグゼクティブ・バイス・プレジデントを務めるJohn Watters氏は、中国のサイバースパイ集団「APT10」(MenuPassグループ)が攻撃対象を日本に変更していると警告した。

米FireEye グローバル・サービス&インテリジェンス担当エグゼクティブ・バイス・プレジデントのJohn Watters氏

Watters氏は、企業向けに脅威インテリジェンスサービスを提供するiSIGHT Partnetsの創業者で、2016年にFireEyeが同社を買収したことでFireEyeに参画。以後も一貫してインテリジェンス分野を担当している。iSIGHT Partners時代の2009年からAPT10の動向を追跡してきた、この分野の第一人者だ。

同氏によれば、以前は米国や欧州などの軍や政府機関、民間企業などが標的となり、中国の利益を拡大するために、広範なサイバー攻撃を仕掛けていたことが検知されていた。だが2015年後半に活動量が低下し、収束するかに見えたが、2016年6月に再び活動が活発化したという。この背景にあるのは、2015年に当時のBarack Obama米大統領と中国の習近平国家主席の会談で「商業的な利益を得ることを目的としたサイバー攻撃を行わない」という合意が成立したことだ。この合意によって、米国内の民間企業を狙ったサイバー攻撃は控えられるようになり、その後標的を日本に変えたと見られるという。

Watters氏は、「日本は過去10年の米国の失敗から学ぶべきだ」と語る。その意味は、米国はAPT10などによるサイバー攻撃に適切に対処できなかったため、多大な損失を被っているということであり、日本も同じ目に遭うリスクが高いと考えられるということでもある。同氏はまた、APT10の活動では、単に知的資産の不正取得のみを狙っているわけではないとも警告する。

個人情報や製品の設計情報など、換金しやすい情報が狙われる例は多いが、中国政府ないしは中国企業が利益を得る手段はさまざまだ。例えば、企業の取引先や価格戦略に関する情報が入手できれば、より有利な条件を提示することで取引先を自分たちの味方に引き込んだり、契約を奪い取ったりできる可能性がある。買収案件など、事前に情報が察知されるだけで失敗する可能性の高い取引もある。

軍事関係でWatters氏が例示したのは、アジア近海で米海軍が演習中、中国軍機が周辺に現われた際に観察した結果、機体の設計情報が盗まれており、米国が開発したノウハウを取り込まれた機体が中国で製造されているのみならず、その飛行技術や運用のノウハウも米軍のそれとそっくりだった。つまり、運用マニュアルのようなものまで盗み出されている可能性が高いというのだ。

軍事活動でも民間企業の経済活動でも、先行する側は手探りで道を切り拓き、貴重なノウハウを獲得することで先行者としての利益を得て、優位に立つことができる。サイバー攻撃による情報搾取は伝統的な(産業)スパイ活動と同じで、こうしたノウハウを盗み出す"わずかな投資"で差を一気に縮め、優位を逆転することを可能にするものだ。そして、米国はこうした手段で優位を失い、苦境に陥っているとWatters氏は指摘する。そして、米中合意によって米国をターゲットとした攻撃が手控えられるようになった結果、「次は日本だ」というのが、同氏の警告である。

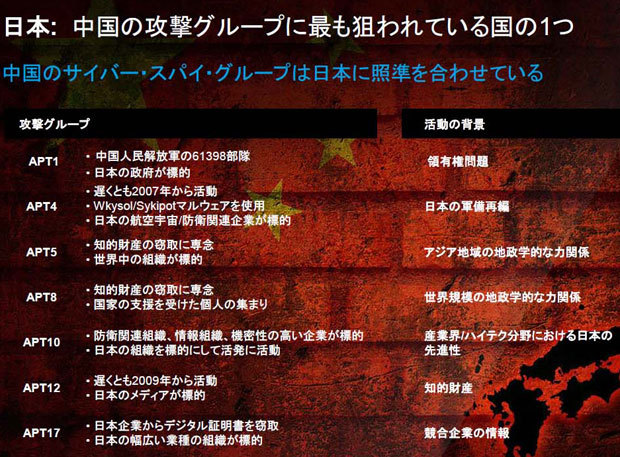

中国に拠点があるという多数のサイバー攻撃グループが日本を標的にしている(出典:FireEye)

APT10が具体的にどのようなメンバーで構成されているのかは必ずしも明らかではないが、長年活動を監視してきた同氏は、元々は軍事組織や諜報組織などの政府に近い組織が直接手がけていた。だがその後、そうした実態が明らかになることで中国政府がダメージを受けることを避ける意味もあり、こうした元々の主体がスポンサーとなって民間にツールやノウハウ、活動資金を提供して活動させているものと考えられるという。ちなみの、同様の取り組みは、ロシアのサイバー攻撃グループでも見られるものだという。

かつては「サイバースペース」という言葉がそれなりの意味を持ち、いわば現実世界とは切り離された別世界として認識して問題のない時代もあった。しかし、現在ではインターネットを介したデジタルコミュニケーションは現実世界と密接に関わり、ある意味では完全にリアルの側に取り込まれた形になっているとみるべきだろう。

そして、現実世界で行われている軍事行動や諜報活動がインターネットを介して実行されるようになっている。現在多くの企業や組織が直面しているサイバー脅威は、「腕自慢の技術者の出来心」などという牧歌的なものではない可能性が高いことは、心にとめておくべきだろう。