2021年5月7日、米国最大手の石油移送パイプライン会社のColonial Pipeline Companyは、何者かによりサイバー攻撃を受け、パイプラインの操業を一時的に停止したと発表した。メキシコ湾岸の製油所と米国東部を結ぶ全長8850kmにも及ぶこのパイプラインは、東海岸の石油消費量の約45%を供給しているとされ、石油価格の高騰のみならず、複数の主要な国際空港の燃料供給など、他のインフラへの連鎖的な影響も懸念されている。

今回のサイバー攻撃については、まだ不明点が多いものの、PCやサーバー内のデータを暗号化した後に、解除・復旧する代わりに身代金を要求する「ランサムウェア」による攻撃とされている。ランサムウェアに感染したPCやサーバーは正常に動作しなくなるため、パイプラインの操業を停止せざるを得ない事態になったと考えられる。すなわち、今回のランサムウェアは、単にデータを暗号化して使えなくしただけでなく、結果として、パイプラインの操業機能、すなわち社会インフラの機能そのものを人質に取って身代金を要求している点が特徴である。

米国では、2021年2月24日に、Joe Biden大統領が、重要な製品・材料における米国のサプライチェーンのレジリエンス(回復力)を強化するための「米国サプライチェーンに関する大統領令」に署名しており、その内容には、サイバー攻撃も含めた不測の事態が発生した時の重要設備のサプライチェーン強靱(きょうじん)性の評価を行うことが含まれていた。今回のサイバー攻撃の目的は明らかになっていないものの、結果として、石油サプライチェーンの大元の供給を断ち切られてしまったことにより、大統領令で示された懸念が現実になったといえる。

日本では、長期化するコロナ禍の影響で、あらゆるシステムのリモート化、自動化が加速し、「つながる社会」が進展しているにもかかわらず、米国ほどの重要インシデントが発生していないこともあってか、サプライチェーンのセキュリティリスク管理の議論は、あまり盛り上がっていないように感じる。しかし、本連載で扱っているスマートシティーのデータ活用においても、「都市OS」を中心としたシステム基盤に、複数のサービスプロバイダーが参加するマルチステークホルダーの形態をとっていることから、サプライチェーンのセキュリティリスク管理は、避けては通れない問題である。今回は、最近のサプライチェーンリスク管理のソリューションの傾向を踏まえて、スマートシティーにおけるサプライチェーンのセキュリティリスク管理と責任共有の在り方について考察する。

サプライチェーン内のセキュリティリスク管理ソリューション例

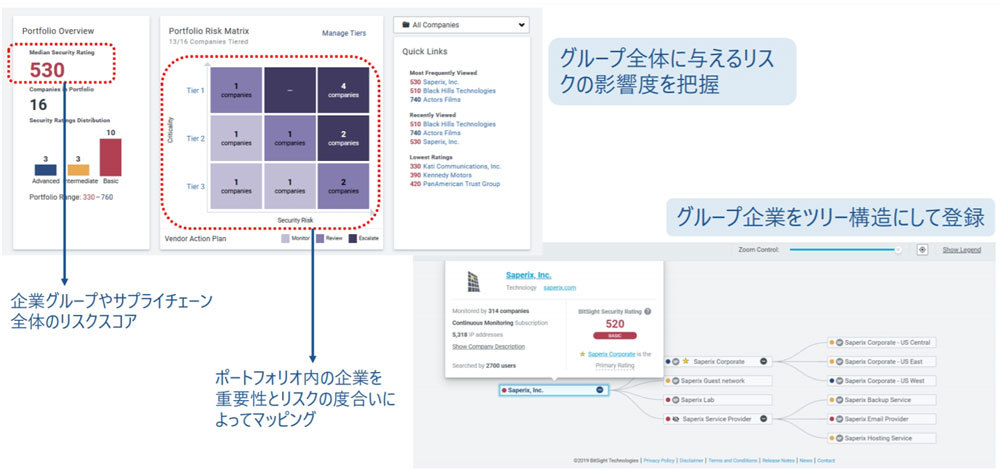

ここでは、最近のサプライチェーンリスク管理のソリューションの例を2つ紹介する。1つ目は、取引先の「組織」のセキュリティリスクをスコアリングして管理するソリューションである(図1)。評価対象の組織のセキュリティリスクについて、インターネット上のさまざまな手法で収集した結果をリスクスコアという形で可視化したものである。

この例では、企業グループの個々の企業のリスクスコアを評価した後に、それらを集約してグループ全体のセキュリティリスクをスコア化した結果、リスクの高さの指標が900点満点の530点と評価されている(中程度のリスク)。リスクスコアの活用方法としては、取引先の継続的なセキュリティリスクの可視化、買収対象企業のセキュリティリスク可視化・比較などが挙げられる。スコアそのものよりも、時間経過による変化の傾向や、複数対象のスコア比較においてその効果を発揮する。

2つ目は、取引先の「ソリューション」のセキュリティリスクをスコアリングし、管理するソリューションである(図2)。この例は、さまざまなクラウドサービス(SaaS)のセキュリティリスクを、幾つかのカテゴリーに分けた評価項目によって、スコアリングしたものである。

例えば、ソリューションそのもののセキュリティ対策の有無(クラウド上のデータは暗号化保存されているかなど)、組織セキュリティ管理体制(情報セキュリティマネジメントシステム認証の取得状況)、契約書内に法的係争時の裁判所が明示されているかなど、さまざまなセキュリティに関するリスクを評価対象としている。このソリューションは、情報システム部が、組織内で利用してよい外部のクラウドサービスを判断する際の指標として用いられている。また、複数のクラウドサービスを比較する際に、リスクスコアだけでなく、個々の評価項目の内容にまで踏み込んで判断に活用する場合もある。