日本マイクロソフトは3月1日、「インテリジェントクラウド」事業セグメントに分類するMicrosoft AzureやSQL Server 2016の新機能に関するプレス向け勉強会を開催した。アジャイル開発で新機能が実装されるAzureサービス群のアップデート状況を紹介する目的で、数カ月に1回の頻度で実施されている。

この記事では、前編として、Azureインスタンスの料金改定、Azure Container Services、Security Center、Azure Disk Encryption、Host Guardian Service、Shielded VM、Just In Time Access、Just Enough Access、Azure Stackを取り上げる。

日本マイクロソフト クラウド&エンタープライズビジネス本部 エグゼクティブプロダクトマネージャーの伊賀絵理子氏(左)と北川剛氏(右)

Azureの料金改定とACS

Microsoft Azureでは、Microsoftが2月初旬に米国東部2リージョンの「Azure Virtual Machine Dv2」の価格を10~17%値下げしたことを受け、日本でもほぼ同等の値下げを行った。具体的には、仮想マシンタイプ「D1 v2~D5 v2」はWindows Serverインスタンス10%、Linuxインスタンス14%、仮想マシン「D11v2~D14 v2」ではWindows Serverインスタンス13%、Linuxインスタンス17%の値下げを実施している。

新サービスとしては、Azure Container Services(ACS)のパブリックプレビューを2月に提供開始した。本番環境でDockerイメージおよびLinuxコンテナをサポートし、規模に応じた配備、設定、管理の自動化、アプリケーションのビルドを可能にした。ACSは、Dockerコンテナ上の分散アプリケーションのためのクラスタ環境を構成する「Docker Swarm」、Docker Swarmで構成したクラスタ環境上にアプリケーションをデプロイする「Docker Compose」、大規模なクラスタリソース管理に向く「Apache Mesos」をサポートする。なお、ACSによるWindowsのサポートはこれからの予定だ。

Security Center

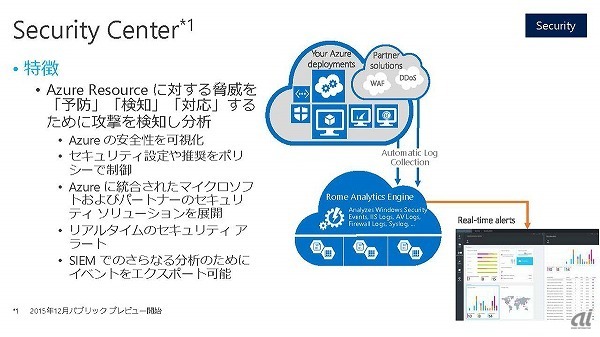

2015年12月にパブリックプレビューを開始したSecurity Centerは、Azureリソースのセキュリティを視覚化しながら制御することで脅威を回避し、検出や対応に役立てるソリューションである。運用する企業のセキュリティ要件やデータの機密度に基づいたポリシー設定に沿ってリアルタイム通知を行う。Microsoft Azure自体は強固なセキュリティ対策が講じられているが、その上で動作するSaaSアプリケーションやデータ管理の保護に役立たせるのが目的だ。具体的にはファイアウォールの導入などを促す。

日本マイクロソフト クラウド&エンタープライズビジネス本部 エグゼクティブプロダクトマネージャー 北川剛氏によれば、Microsoftの自社データセンターが受けた各種セキュリティ攻撃の知見を利用し、基本的なポリシーテンプレートを用意する。さらに、ユーザーからのフィードバックに応じて改善を進めていくという。また、Security Centerは各SIEMによる分析用のイベント情報出力機能を備えている。現時点ではパブリックプレビューのため、必要最小限の機能しか持ち合わせていないように見えるが、今後のフィードバックに応じて改善を行う予定だと北川氏は説明した。

Azureリソースに対するセキュリティ脅威に対抗する「Security Center」

Azure Disk Encryption

Azure Disk Encryptionは、2015年11月にパブリックプレビューを開始したサービスである。仮想マシンのディスクをBitlocker(Linuxの場合はdm-crypt)で暗号化し、暗号鍵はデータ保護システム「Azure Key Vault」で管理する。以前Microsoftは、Azure Disk Encryptionの使用シナリオとして、Azureギャラリーで作成したIaaS仮想マシンの暗号化や、既存のIaaS仮想マシンの暗号化を想定していると説明していた。日本マイクロソフト クラウド&エンタープライズビジネス本部 エグゼクティブプロダクトマネージャーの伊賀絵理子氏は、Microsoft Azure側だけではなく顧客側でも多重の保護を実現するために同サービスを提供したと説明している。

仮想マシンのディスクを鍵とポリシー設定で暗号化する「Azure Disk Encryption」

Host Guardian ServiceおよびShielded VM

現在、次期サーバOS「Windows Server 2016」はTechnical Preview 4が提供されている。Windows Server 2016では、Azureと同様のセキュリティポリシーの適用を目指しており、例えばセキュリティ侵害されたホストから仮想マシンを保護し、管理者特権までもを制御する“ゼロトラスト”を提唱する。ゼロトラストを実現するソリューションが「HGS(Host Guardian Service)」と「Shielded VM」だ。

HGSは、「HGS Attention Server」と「Key Protection Server」で構成される。仮想マシンを信頼された環境でのみ実行可能にするために、Windows Server 2016上で動作するHGS Attention ServerがHyper-Vホストで動作する仮想マシン下にある仮想TPM(Trusted Platform Module)を監視し、Key Protection Serverで暗号化鍵の管理を行う。この両者の組み合わせがHGSだ。また、HGSで暗号化した仮想マシンをShielded VMと呼ぶ。伊賀氏によれば、別のホストで仮想マシンを起動するとHGSが起動を抑止するため、ホステッドプライベートクラウドなど大規模な仮想マシン環境で有用だと説明した。

仮想マシンの実行環境を限定し、保護する「Host Guardian Service」と「Shielded VM」

Just In Time AccessおよびJust Enough Access

こちらも、次期サーバOS「Windows Server 2016」に実装予定の新機能で、“必要な時だけ必要な特権を提供する”サービスだ。。特定の時間内や特定の処理を実行する場合といった条件下で限定的な管理者権限を付与する。既存ドメインのアクセス権変更は行わず、Microsoft Identity Managerを利用する。

一時的な特権付与で管理者権限の見直しを図る「Just In Time Access」と「Just Enough Access」

Azure Stack

現在テクニカルプレビューを提供中のAzure Stackについても説明が行われた。Azure Stackは、パブリッククラウドのAzureと同じ技術をオンプレミスで利用するための仕組みである。クラウドとオンプレミスで同一のサービス、同じアプリケーション実行環境、同じ管理UIを提供する。そのため、システム要件のハードルは高く、Microsoftが推奨する要件はCPUが16コア、メモリは128GB、ストレージはOS用1台とデータ用4台が必要で、データ用ストレージ4台は種類(SASまたはSATA)と容量が同一である必要がある。また、SASディスクドライブを使用する場合はシングルパス接続でなければならない。

Azure Stackの構造。Azureに導入されたサービスが順次反映される。

ただし、Azure Stackのスケールの単位はエンタープライズのデータセンターでの利用に現実的な設計になっている。Azureの最小スケール単位は20ラックのサーバだが、エンタープライズスケールの場合、20ラック単位の増分は非現実的であるため、Azure Stackのインフラストラクチャは必要に応じたハードウェア拡張が可能になっている。

会場ではAzure Stackのデモも披露した。左がAzure Stack、右がAzureだ。

Azureで実装したサービスは、順を追ってAzure Stackにも反映される。エンタープライズスケール向けとしてサイズや自動化の要件が調整されるものの、開発者はUXやAPIを変更する必要はない。また、仮想マシンやSaaSアプリケーションの展開はシステムを停止せずに行えるため、Azureとほぼ同等といえるだろう。Azure Stackの一般提供版(GA版)のリリースは2016年末頃を予定しており、GAが出るまでにもういくつかのプレビュービルドを提供する計画だ。

Visual Studio Online上でJSONスクリプトを編集するデモ。ワンクリックで展開先としてAzure/Azure Studioを切り替えられる。