独立行政法人情報処理推進機構(IPA)技術本部 セキュリティセンターは5月12日、今後のIoTの普及に備え、IoT機器およびその使用環境で想定されるセキュリティ脅威と対策を整理した「IoT開発におけるセキュリティ設計の手引き」を公開した。

この手引きにおいてIPAは、IoTのセキュリティ設計において行うべき脅威分析・対策検討について解説している。例題として、個人の住宅や事業所に設置したカメラを用いて、遠隔(PC やスマートフォン、タブレット端末)から監視対象区域の静止画像等を監視する「ネットワークカメラ」システムを挙げ、攻撃ツリーによる脅威分析の実施例を以下のように示した。

ネットワークカメラのシステム構成(IPA提供)

最初に、「ネットワークカメラの画像を盗み見される」「ネットワークカメラからの画像が改ざんされる」「ネットワークカメラの画像が閲覧不能とされる」の三項目をネットワークカメラとして回避すべき被害と設定、これらの被害を生じる脅威(攻撃シナリオやケース)を洗い出し、攻撃手順へと段階的に詳細化することによって、対策を検討するための材料とする(併用されるルータなどのセキュリティについても別途必要)。

この脅威分析の結果に基づき、必要となるセキュリティ対策を検討する際には、複数の対策を組み合わせた多層防御が望ましいが、全ての対策を実装することは困難であると説明。実装対象のリソース(CPUの処理能力やメモリ容量等)、投入可能なコスト、インシデント発生時の影響度等を考慮しつつ対策を選定する必要がある。

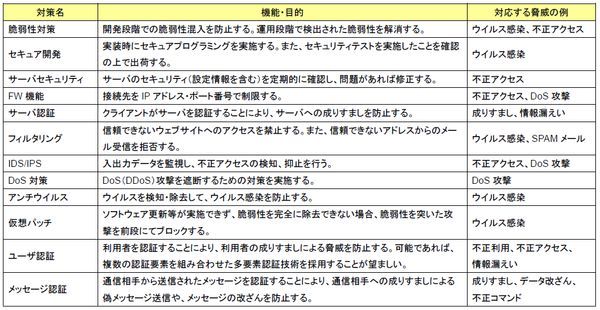

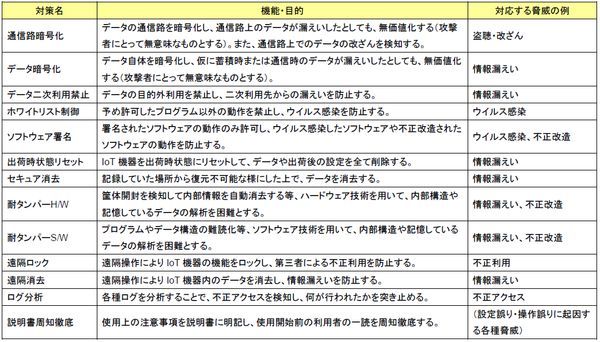

具体的な対策の候補として挙げられた内容は以下の表の通り。

主なセキュリティ対策候補の一覧(IPA提供)