いま企業や組織では、さまざまな内容のサイバーセキュリティ演習が行われている。セキュリティのインシデントがビジネスに大きな影響を与えるリスクとして認識されるようになり、演習による体験を通じてセキュリティの対応力を高めようというのが狙いだ。インターネットサービス大手のヤフーがグループ会社と共同で実施した「Yahoo! JAPAN Hardening 2017」をレポートする。

守る力を強化するHardening

ヤフーが実施した演習は、「Hardening」(ハードニング)と呼ばれる。参加者が攻守に分かれてチームを組み、次々に実行されるインシデントシナリオに実戦形式で対応していく。演習後にチームとしての対応を振り返ることで、日常的なセキュリティへの取り組みの強化、有事の際の適切な対応能力の向上を図り、組織としての事業継続のための力を高めていく取り組みだ。

2日間にわたって実施された「Yahoo! JAPAN Hardening 2017」

今回は10月12~13日に実施され、初日が演習、2日目が座学(演習の振り返りと発表、専門家による講演)という日程で行われた。ヤフーとeコマース事業やITサービス事業、メディア事業などを手掛けるグループ各社、また実施を支援したラックから総勢100人以上が参加した。

インシデントに対応する「守る」側は、9人が1チームを組む。ヤフー社内の事業部門やシステム部門、データサイエンス部門、経営管理部門、グループ企業合同など9つのチーム・約80人となる。チームは、2つのECサイト(ファッションと盆栽のネット通販)とコーポレートサイト(企業情報などを提供)を運営する「会社」という設定で、メンバーには広報担当、事業企画、カスタマーサポート、エンジニアといった役割が与えられる。

一方の「攻める」側は、演習を企画したヤフーのCISO室やリスクマネジメント、広報、顧客対応の部門とラックの担当者が、サイバー攻撃者、社長、マスコミ、カスタマー、SNSに扮したチームに分かれ、「守る」側にさまざまなシナリオのインシデントを仕掛けていく。演習では、サイバー攻撃者が「守る」側を攻撃するだけなく、SNS役のチームが掲示板サービスに「●●サイトがダウンしている」「自分の情報が漏れているようだ」といった書き込みをしたり、カスタマー役のチームが「守る」側のチームに電話で問い合わせたりするほか、マスコミ役のチームがいきなり取材攻勢をかけたりする。

「守る」側のチームには、インシデントのシナリオが一切伝えられていない。「攻める側」のチームが仕掛けるアクション、あるいはウェブサイトの突然のダウンといった状況からインシデントの発生を察知するしかなく、状況の把握、原因や影響範囲の調査、対策の検討・実施、クレームやマスコミへの応対といった作業に追われながら、チームとしての対応を瞬時に判断し、作業を実施する。対応の中ではインシデントの状況や対応内容を社長役のチームに報告する。

また、「守る」側のチーム同士がECサイトの売上を競うという要素も加えられた。商品の価格設定を変更したり、キャンペーンを実施したりしながら売上を増やしていくが、インシデントの内容や対応状況によって大きく変動してしまう。例えば、ウェブサイトがダウンしてアクセス不能になれば売上が激減し、うまく対応して短時間に復旧すれ売上の落ち込みは少ない。被害そのものの回避できれば、売上が増えるという仕組みだ。

こうした演習の内容やインシデントのシナリオは、ヤフーとラックが共同で作成し、技術に関わる内容をラックが、ビジネス面での内容をヤフーが手掛けた。具体的なインシデントシナリオの内容は、“ネタバレ”となるので明かせないが、ウェブサイトのダウンや個人情報の漏えいといった“定番”に加え、ランサムウェアやApache Strutsの脆弱性攻撃など、実際に発生した大規模インシデントに基づくシナリオなど20種類以上を用意した。

ヤフー CISO室セキュリティ推進室の太田俊明氏

ヤフーのHardening演習は、今年で2回目となる。演習を企画したヤフー CISO室セキュリティ推進室の太田俊明氏によると、2016年の第1回では「協業」をテーマに、今回は「企業責任」をテーマにした。

「協業」とは、普段は異なる部門で働く社員同士が協力してインシデントに対応していくために、他部署の業務内容を理解したり、有事対応で求められる部門の垣根を越えた作業やコミュニケーションを経験することが狙いだ。今回の「企業責任」はその発展形にあたり、業務の現場としての対応だけでなく、経営から現場までという組織全体での対応力の向上に主眼を置いている。

「実際のインシデント対応で大切なことは、『うちのチームは……』という視点ではなく『うちの会社は……』という視点です。お客様は会社としてとらえているわけですし、高度化する一方のセキュリティの脅威から自社のビジネスを守るには、組織の力を結集して対応ししなければなりません」(太田氏)

「守られていること」を感じてほしい

演習環境は、IDCフロンティアのクラウドサービス上に、ラックがウェブサーバやコンテンツ管理、データベースなどの模擬システムを構築した。「守る」側のチームには、WindowsのPCとMacが配布された。

太田氏によれば、演習環境のセキュリティレベルは、一般的な社内の業務環境に比べて低く設定したという。その理由は、参加者にインシデントがもたらす状況をリアルに感じてもらうためだ。

「一般的に企業はそれなりのセキュリティ対策を講じ、社員は守られた環境の中で仕事をしています。それだと安全な状況を頭では理解しても、体感しづらい。参加者に言葉で耳にする以上のことを学んでほしいと考えました」(太田氏)

演習会場には「守る」側が運営するウェブサイトの画面が投影され、随時更新される。問題なく表示されていると思った瞬間、コンテンツが改ざんされたり、さまざまなエラーメッセージが表示されたりして、インシデントの発生が分かるが、すぐには何が原因で、どのような影響が出ているのかは分からない。

「守る」側のチームは、メンバーがそれぞれの役割に応じた作業を急ぐ。エンジニア役はログからシステムの状況を把握し、コマンドを工夫して復旧を試みる。カスタマーサポート役は、状況を把握しながら問い合わせに応対する。事業企画役や広報役のメンバーも事態の進行を把握しつつ、カスタマーやマスコミに発信する情報の精査やメッセージの表現、発信するタイミングなどを検討する。メンバー間を橋渡しする調整役もいる。

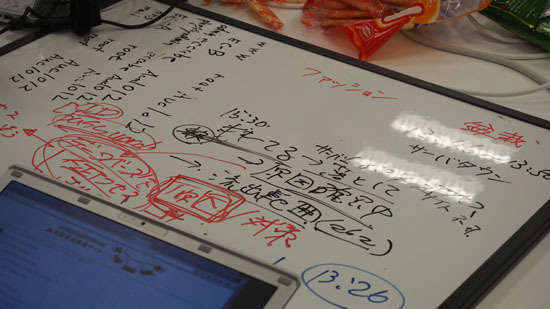

「攻める」側のチームは、状況に応じて随時インシデントのシナリオを発動させる。「守る」側のチームでは、ホワイドボードや付せんのメモを使って状況や作業内容をまとめながら対応を進めていくが、その途中で新たなインシデントが発生して対応を打ち切らざるを得ない場合もあり、参加者は常に秒単位、分単位の作業に追われた。

「守る」側は次々に発動するインシデントへの対応に迫られる

「攻める」側のチームのホワイドボードには、攻撃が成功したかどうかが「守る」側のチームごとに「〇」「×」「△」といったように記入され、チーム別にECサイトの売上推移のグラフも表示された。あるチームへの攻撃が成功(守る側は攻撃で被害を受けている)したタイミングで、上昇していた売上推移のグラフが下降に転じた。

演習の最後の1時間は、売上推移のグラフが非表示になり、インシデントが発動する度におどろおどろしい音楽が会場に響き渡るなど、参加者を驚かす演出もあった。演習の終了を告げられた瞬間、多くの参加者は疲労感とともに、対応に尽くした安堵の表情を浮かべていた。

現場にセキュリティの体験を広めてほしい

グループ企業でセキュリティを担当しているという参加者は、演習では事業企画役を担い、「通常ではあり得ない設定でも、現実にその状況にある会社なら被害を受けるだろうと感じました。メンバー同士の調整役に徹し、コミュニケーションの取り方など、技術的な作業だけでは難しい対応を学ぶことができ、普段の仕事を改善していきたいと思います」と話す。

別の参加者は、「同じようなECサイトでもチームに設定されたシステムは、当社のシステムとは大きく異なり、それを把握するだけでも大変でした。インシデントによってカスタマーや業績への影響を調べ、経営層にレポートするといった経験は大きいですね」と語った。

多くの企業では、経営層や管理部門、事業部門などの情報セキュリティ担当者からなる「情報セキュリティ委員会」やシステム部門などが中心となって、日常的なセキュリティの活動に取り組む。その他の社員がセキュリティの仕事をするというシーンは少ない。しかし、いざインシデントが発生すれば、より多くの部門や担当者が加わって対応しなければならず、今回の演習で「守る」側のチームが置かれた状況はそれに等しいものだ。

太田氏は、「ヤフーグループには約1万人の社員がいますが、演習の参加者はそのわずかに過ぎません。インシデントに対応する基本的な仕組みや体制があっても、それだけでは不十分。参加者には、自身の学んだことや体験をそれぞれの職場で広めていただきたいと期待しています」と話す。

今回の演習は、年初から数カ月を要して企画や準備を進めてきたという。来年以降の実施は未定だが、同社グループだけでなく、「お互いにメリットがあれば、他の企業や行政機関とも連携しながら枠組みを広げていきたいですね」と語っている。