2019年の始めからランサムウェア「GandCrab」の感染を狙った攻撃メールが拡散しているとして、セキュリティ企業や通信サービス企業などが1月11日までに相次いで注意を呼び掛けた。件名や本文に顔文字や「I love you」といったシンプルな記述だけをしているのが特徴となっている。

トレンドマイクロによると、攻撃メールは1月1~8日だけで約400万通が見つかり、この98%が日本で確認されたという。特に3~5日には、少なくとも6種類の顔文字が使う攻撃メールが大量に出回った。しかし、6日以降は顔文字を使う攻撃メールが激減し、代わって「I love you」や「This is my love letter to you」といった簡素な英文を使う攻撃メールが11日まで継続して観測されている。

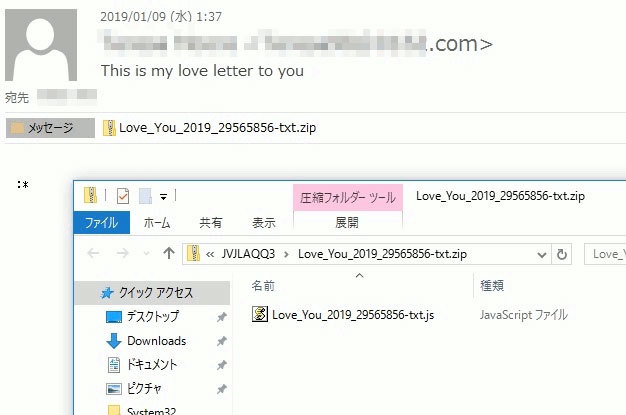

攻撃メールと添付ファイルの例(出典:トレンドマイクロ)

攻撃メールには、ZIP形式で圧縮されたファイルが添付され、圧縮ファイルと同じ名前の「.js」のスクリプトファイルが格納されていたという。「So-Net」を運営するソニーネットワークコミュニケーションズによれば、受信者がこのスクリプトを実行すると、最終的にGandCrabのバージョン 5.0.4に感染する。

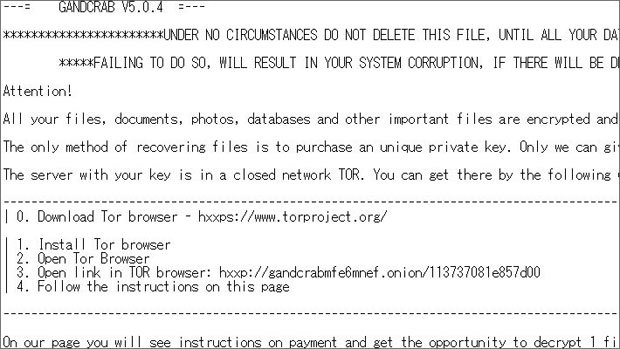

GandCrabは2018年1月に出現し、これまで度重なるバージョンアップで悪質な機能を増強し続けている。ランサムウェア対策を手掛ける「No More Ransom」プロジェクトが、幾つかのGandCrabのバージョンに対応した復旧ツールを提供しているが、今回の攻撃のバージョンにはまだ対応していないという。

GandCrabのバージョン 5.0.4による身代金要求メッセージ(出典:ソニーネットワークコミュニケーションズ)

ソニーネットワークコミュニケーションズは、11日時点でも顔文字と英文それぞれの攻撃メールが拡散しており、今後も断続的な攻撃の発生と日本語による攻撃メールが出回る可能性を指摘している。