日本初のインターネット専業銀行のジャパンネット銀行(新宿区)は、マシンデータ分析プラットフォーム「Splunk Enterprise」を活用。社内システムログを活用した標的型攻撃対策に加え、アクセスや取引ログなども取り込み、サイバー攻撃全般へのセキュリティ対策を施しているという。10月21~24日にネバダ州ラスベガスで開催された「.conf19」で、サイバーセキュリティ対策室長を務める小澤一仁氏が経緯や活用方法を説明した。

金融業界は、高度化するサイバー攻撃に対して業界全体で取り組んでおり、“情報共有分析センター(Information Sharing and Analysis Centers:ISAC)”を運営。一般社団法人である金融ISACには現在315社以上が参加しており、不正IPアドレス情報などを共有、分析しているという。

インターネットバンキングサービスや社内システム全般におけるセキュリティインシデントに対応するセキュリティ対策チーム(CSIRT)「ジャパンネット銀行CSIRT(JNB-CSIRT)」を2013年から展開する同行では、金融ISACの情報をもとに自行内を調査。毎日のように金融ISACから情報を共有する一方、モニタリング部門によるデータ抽出という作業が必要だったという。都度の依頼が必要で数も多く、手間と時間がかかる上、全ては確認しきれなかったとしている。

小澤一仁氏

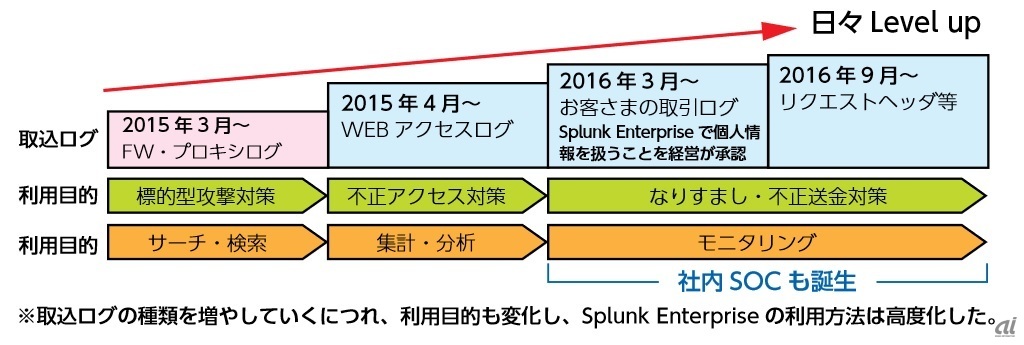

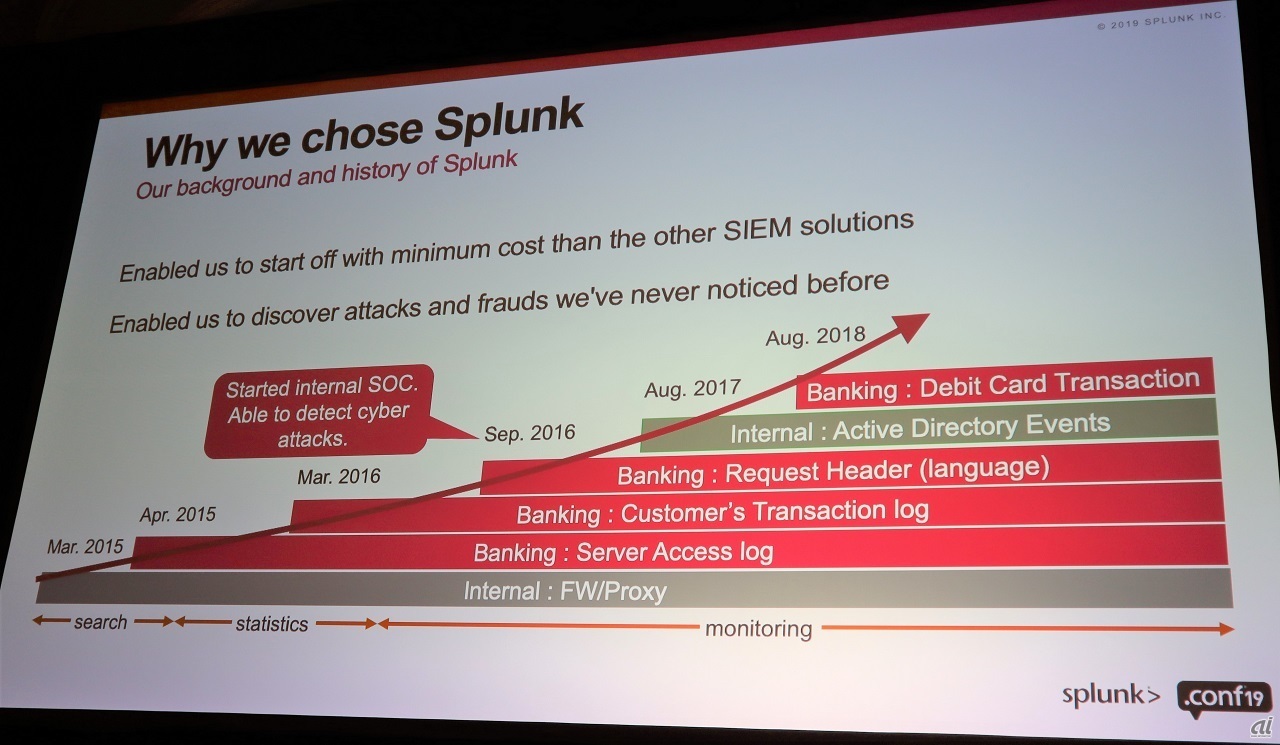

標的型攻撃検知のため、ファイアウォールやプロキシといった社内情報を1日あたり7.5GB取り込んでいたSplunk Enterpriseに着目。不正アクセス対策も狙い、2015年から社内システム情報だけでなくインターネットバンキングのアクセスログの取り込みも開始したという。必要な時に自分たちで高速に検索できる体制を構築し、一気に全ての確認が可能になったと説明する。

不審な動きの素早い検知は可能になったものの、どの取引が該当しているかまでは把握できていなかったという。確認にはモニタリング部門への都度の問い合わせが必要で、対応の遅れにつながっていたと説明。顧客からの問い合わせで気がつくケースもあったとしている。

2016年には顧客の個人情報が入った取引ログの取り込みを開始。常時モニタリングできる環境を構築し、兆候を検知次第、即座にJNB-CSIRTへメールする体制を整備。フィッシングサイトなどの偽サイトの完成前発見が可能になり、なりすましログイン、不正送金などの対策を実現。気づいていない顧客へ伝えることも多くなったと説明する。社内でのセキュリティ監視センター(SOC)の運用も開始しつつ、不正送金被害件数ゼロを達成。「そもそも、きちんと対策を取っているからか、サイバー犯罪のターゲットから外されつつあると感じている」(小澤氏)

2016年までの歩み(出典:Splunk Services Japan)

とにかくどんどんデータを投入することが重要と語る小澤氏。今ではブラウザの言語やクッキー、生体情報、外部のドメインから読み込むサードパーティーのJavaScriptなどのログも活用。自社のオンラインシステムだけでも、1日あたり24GBのログを取り込んでいるという。直近では、クレジットカード番号を見つけ出す“クレジットマスター”攻撃、銀行口座情報を窃取し不正送金する「バンキング型トロイの木馬」などの対策にも活用を広げていると説明する。

Splunk活用の歴史