サイバー犯罪におけるフィッシングは、犯罪者が実在する企業やブランドになりすました偽のメールやメッセージ、ウェブサイトを使って、個人や金銭などの情報を窃取したり、マルウェアなどに感染させたりする不正な手口だ。JPCERT コーディネーションセンター(JPCERT/CC)によれば、2019年はフィッシング攻撃がさらに増加し、偽サイトのHTTPS化やECサイトのなりすましが進んでいる。

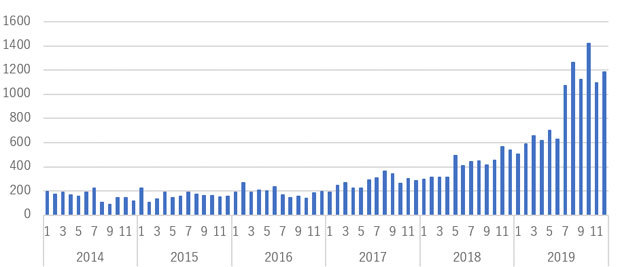

JPCERT/CCでは、年間で2万件近くのセキュリティインシデントの報告を受けており、2019年はそのうち約56%がフィッシングに関するインシデントだった。フィッシングの報告は2016年までは毎月200件ほどだったが、2017年頃から徐々に増加し、2019年7月には同1000件を超える状況だという。

フィッシングサイト件数の推移、2014~2019年(出典:JPCERT/CC)

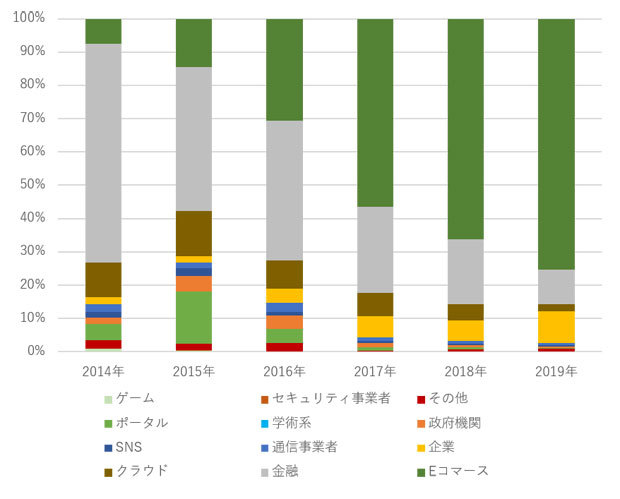

フィッシングで悪用される業種の割合(海外)は、2014年時点で1割未満だったEC(電子商取引)サイトが2019年には7割を超えるまでになった。特に、2017年以降はAmazonやAppleになりすます偽サイトが増加している。金融は2016年頃まで最も多く現在はECと逆転しているものの、フィッシング自体が増えている中では件数が減少しているわけではないという。

フィッシングサイト業種別割合、国外ブランド(出典:JPCERT/CC)

国内では、以前はゲームが目立ったが、ここ数年は通信事業者や金融機関、SNSが全体の約8割を占める。その中での構成比率は年によって大きく変化している。

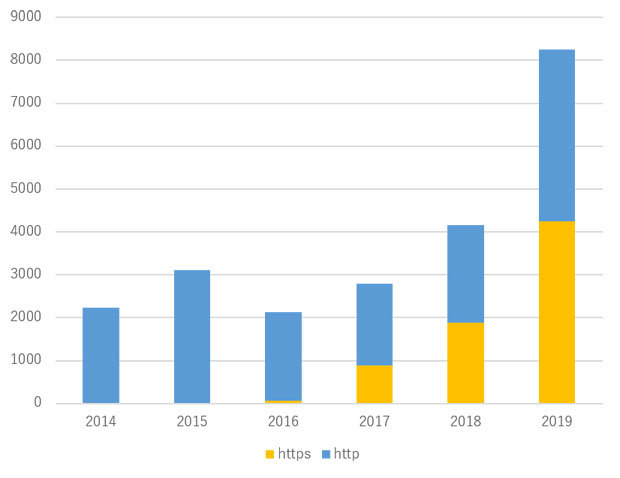

また、フィッシングサイトのHTTPS対応化も急速に進んでいる。2014~2016年は大半がHTTPだったが、HTTPSは2018年に45%、2019年は51%を占めるまでになった。

HTTPSを使用するフィッシングサイトの推移(出典:JPCERT/CC)

JPCERT/CCは、フィッシングサイトの出現報告を受けてIPアドレスやドメインの管理者などに通知し、サイト閉鎖などの対応を依頼している。通知からフィッシングサイトの稼働が停止するまでの期間は年々長期化し、2019年は通知から3日後の段階で35%のフィッシングサイトが稼働していたという。

犯罪者は、日本以外のIPアドレスからのアクセスや言語設定が日本語ではないなどの場合に他の正規サイトへリダイレクトしたり、日本時間で午前9時~午後6時以外にはフィッシングサイトを停止させたりするなどの方法で、監視や検知から逃れようとする傾向にあるという。