日本IBMは4月25日、「X-Force脅威インテリジェンス・インデックス2023」の日本語版を公開した。同レポートは、同社のセキュリティ研究部門「IBM X-Force」が世界で発生しているサイバー脅威の事例や攻撃パターンを分析し、その傾向や特徴をまとめたもの。分析対象はインシデント対応事例や脆弱性/攻撃コードの研究結果、数十億以上のデータポイントなどで、期間は2022年1~12月。

同社 理事 パートナー IBMコンサルティング事業本部 Cybersecurity Servicesの藏本雄一氏はまず、2023年に発生した脅威の特徴として「27%の攻撃で脅迫が行われた」と指摘し、脅迫が行われた攻撃における製造業の割合は30%だったと指摘した。

日本IBMの藏本雄一氏(左)と窪田豪史氏

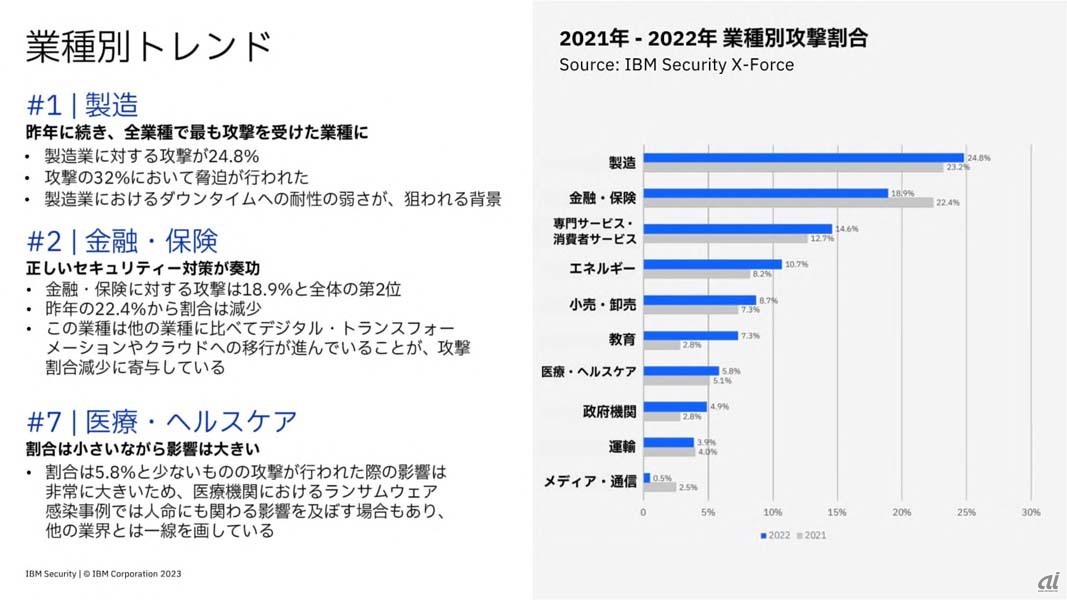

業種別で見ると、製造が24.8%を占め、2年連続で最も多くの攻撃対象となった。ほかにも、攻撃者が目的達成のために取った手段として、バックドアの設置が21%、ランサムウェアの感染が17%だった。初期進入経路としては、フィッシング(メール)が用いられた割合が41%、公開サービスへの攻撃で侵入が行われた割合が26%だった。日本を含むアジア太平洋地域が最も多くの攻撃対象(31%)になったことも明らかにされた。

IBMコンサルティング事業本部 Cybersecurity Services X-Forceインシデント・レスポンス日本責任者の窪田豪史氏がレポートの詳細を説明した。それによると、バックドア設置に伴う攻撃の47%で「Emotet」が使われおり、「2~3月に日本での被害数が突出している」という。ランサムウェアに関しては種類が増えているほか、初期侵入からランサムウェア実行までの期間が大幅に短くなっているとのこと。具体的には、2019年は2カ月以上だったが、2021年は4日未満で94%以上も短縮された。

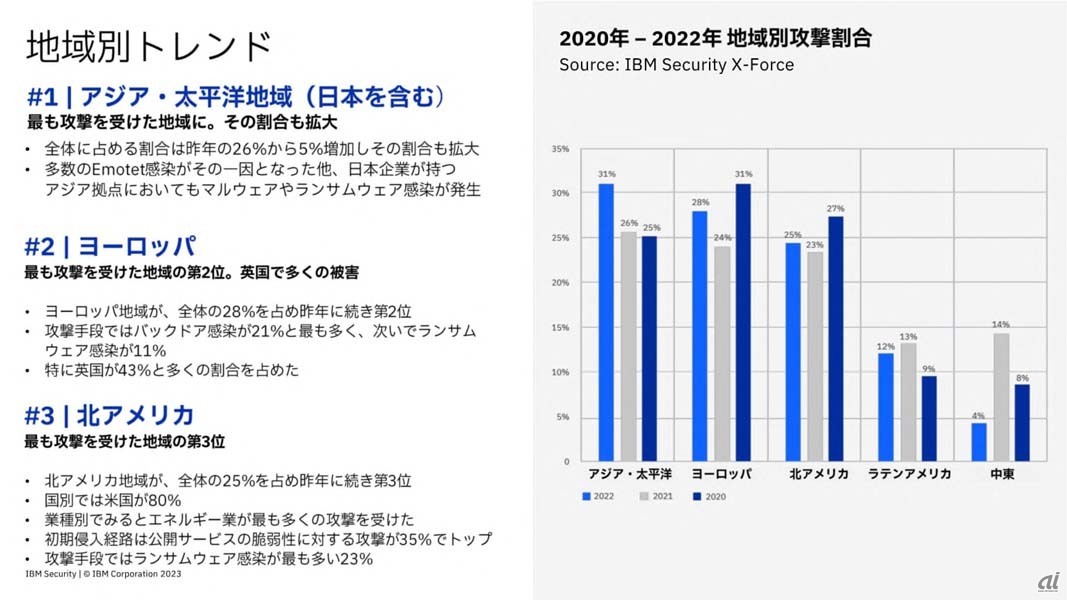

地域別のトレンドについては、2020~2022年の3年間の推移が紹介された。アジア太平洋地域の比率が年々高まり、2022年は地域別でトップだった。欧州と北米は2020年が最も多く、2021年に大きく減り、2022年に少し盛り返す、という推移をたどっている。中東は2021年に大きく上昇し、2022年には急激に減少していることから、中東を対象とした攻撃が増減することで、アジア太平洋地域や欧州、北米に影響が及んでいるようにも見える。

窪田氏は、2022年にアジア太平洋地域への攻撃が急増した要因の一つとして、「日本でのEmotet感染が非常に多かった」という点を挙げている。

地域別トレンドと3年間の推移

地域別トレンドと3年間の推移

※クリックすると拡大画像が見られます

業種別は、製造が前年に引き続き最も多くの攻撃を受けた。狙われる要因として「ダウンタイムへの耐性の弱さ」が挙げられている。一方、順位は2位だが前年比で大きく減少しているのが金融・保険で、「正しいセキュリティ対策が奏功」したものと見られている。

割合はまだ小さいものの、被害を受けた際の影響が大きい業界として医療・ヘルスケアが挙がった。これまであまりセキュリティ対策が進んでいなかった分野と言えるが、今後はセキュリティ対策が求められるようになっていくと予測されている。

業種別トレンド

業種別トレンド

※クリックすると拡大画像が見られます

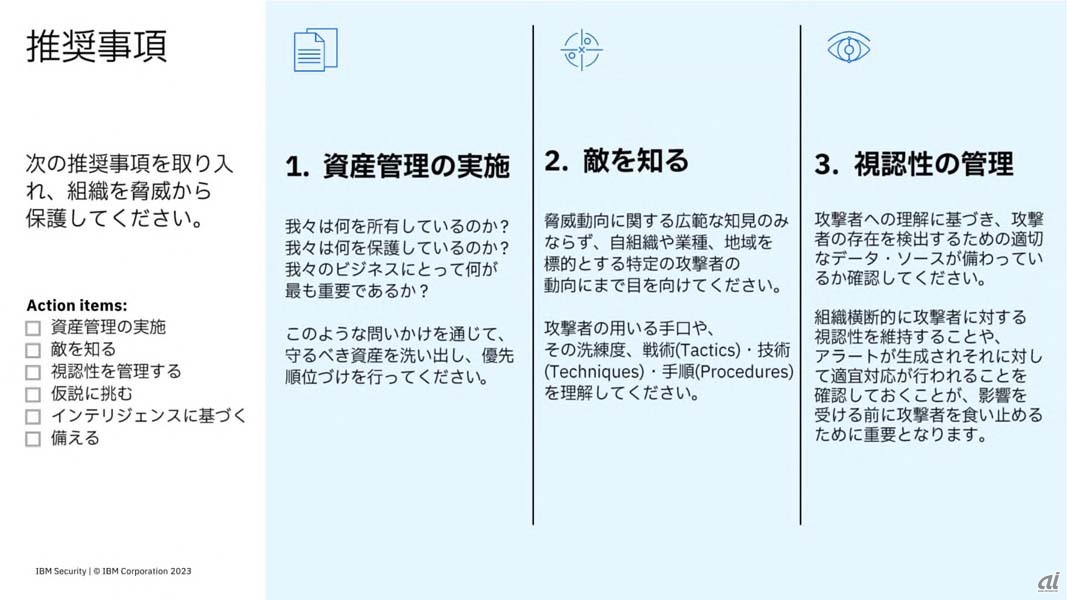

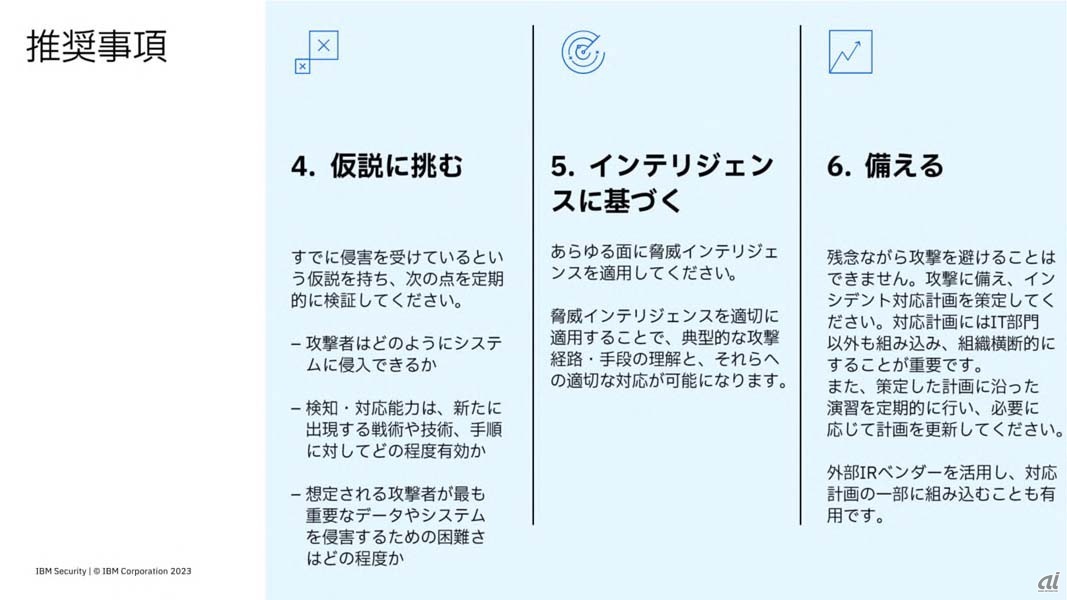

窪田氏はこうした分析を踏まえた上で、推奨事項として「資産管理の実施」「敵を知る」「視認性の管理」「仮説に挑む」「インテリジェンスに基づく」「備える」――の6点を挙げた。また藏本氏は「セキュリティインシデントの発生確率をゼロにすることは困難」だと指摘し、「現実的に受容可能なレベルまでセキュリティインシデントの発生確率を下げていくことが重要」だと語った。

推奨事項

推奨事項

※クリックすると拡大画像が見られます

推奨事項

推奨事項

※クリックすると拡大画像が見られます