FinjanはCrimeware-as-a-Service(CaaS)が問題として大きくなってきており、捜査当局が悪意のあるハッカーを追跡する能力が今後ますます妨げられるだろうと述べている。

米国時間4月7日、FinjanのMalicious Code Research Center(MCRC)は、第一四半期のウェブに関するセキュリティ動向レポート(閲覧には登録が必要)を発表し、その中でCaaSについて注目した。このFinjanの発表は、サンフランシスコで開催されているRSA Conferenceに時期を合わせたものだ。

その主旨はこうだ。「犯罪者は、自らクライムウェアサーバを運用したり、クライムウェアツールキットをインストールしたり、正規のウェブサイトを破ったりといった技術的な困難を避けるため、オンライン上のサイバー犯罪サービスを利用し始めている。」つまり、カーソルを合わせてクリックするだけでハックしているということだ。

CaaSが大きな問題となっているのは、サービス提供者は必ずしも何らかの攻撃を行っているわけではないためだ。CaaSの提供者は、基本的に顧客に犯罪捜査に対抗する攻撃手段と偽装ネットワークの管理能力を提供する武器商人に過ぎない。Finjanは以前もこの動向を強調していたが、今回のレポートではこの研究に若干肉付けを行っている。

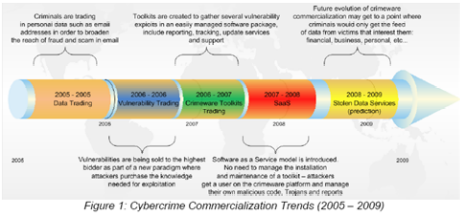

FinjanはCaaSは悪質なハッキングの商用化の最終段階だと論じている。次に来るのは、盗まれたデータを使い犯意を持って被害者を作り出すサービスだという。Finjanは情報セキュリティ犯罪の商用化の発展を次のように見ている。

Finjanはレポートの中で次のように述べている。

(サイバー犯罪の商用化は)もはや、犯罪者が最高額をつけた者へビジネス上の秘密情報を提供するという、過去に見られたデータの取引だけではなく、攻撃全体と感染過程をカプセル化し、その攻撃で収穫されたデータを蒸留して提供するというサービスを提供するものになっている。これは犯罪者を、脆弱性の悪用や攻撃の管理の実作業から切り離すだけでなく、ウェブ上の犯罪活動ビジネスの市場シェアを拡大するものだ。」

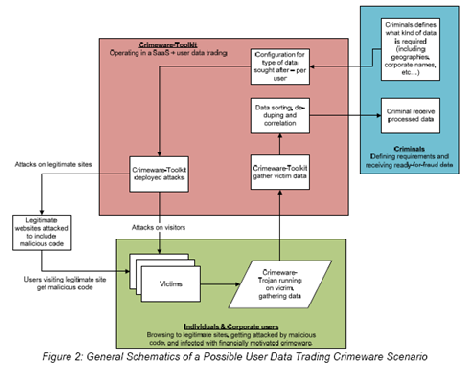

次の図は、クライムウェアによるデータ取引の可能性を示したものだ。

Finjanは捜査当局が直面する困難を次のように描いてみせた。

論理的に言って、このようなサービスがクライムウェアツールキットの技術開発の面から見た次のステップになるだろう。初期には、攻撃手法の単純な寄せ集めが見られ、それに報告機能が続いた。次に登場したのは、自動アップデート、サポート、そして機能強化だ(コードの難読化や対犯罪捜査の回避技術など)。現在、クライムウェアツールキット市場では、Crimeware-as-a-Service(CaaS)モデルの台頭が見られている。すべてのデータとネットワーク化がすでに行われており、犯罪者や攻撃者に提供されていることから、被害者からデータを収集し、それをおおまかなユーザーの要件に従って整理することが可能になる。

この開発は、犯罪者と技術者の間の距離を広げるだろう。これは、過去2年間ほど進展してきた傾向でもある。この傾向は、CaaSモデルが普及するに従って加速するだろうと思われる。サイバー犯罪者と犯罪組織は、クライムウェアサービスを利用することにより、捜査当局から身を守ることが容易になるだろうと思われ、特にサービス提供者が必ずしもその攻撃によって得られたデータに関する犯罪行為を行う必要がないという点がこれをさらに助長する。理論的には、このようなサービス提供者は悪意のあるコードをホストし、運用したことに対して告発され得るが(これは告発が行われる国の刑法に依存する)、盗まれたデータの与える影響は、そのような告発を理論上のものに過ぎなくするだろう。

なんとも明るい将来ではないか。

この記事は海外CNET Networks発のニュースをシーネットネットワークスジャパン編集部が日本向けに編集したものです。海外CNET Networksの記事へ