#10:Gheg(Tofsee/Mondera)

最後に紹介するボットネットには3つの際立った点がある。まず1つ目は、このボットネットを用いたスパムメールの85%近くが韓国から送信されているという点だ。2つ目は、Ghegがコマンドや制御にかかわるサーバからのトラフィックを、ポート443上の非標準SSLを用いて暗号化する数少ないボットネットの1つであるという点だ。

3つ目は、Ghegがスパムメールの送信方法を選択できるという点だ。Ghegは、プロキシを用いた一般的なスパムボットとして動作することもできる。あるいは、スパムメールを被害者が契約しているインターネットプロバイダーのメールサーバに迂回させることもできる。なお、Ghegは6万台のゾンビPCを有しており、主に医薬品関係のスパムメールを1日あたり約4億通送信している。

ボットネットの概況

SymantecのMessageLabsにおいて数多くのボットネットを監視しているDaren Lewis氏は、驚くべき統計値を提示している。以下はその概要である。

- スパムメールの80%は、本記事で挙げた10個のボットネットによって送信されている。

- これら10個のボットネットは1日あたり1350億通ものスパムメールを送信している。

- 500万台のゾンビPCがこういった10個のボットネットの支配下にある。

どのスパム対策ソフトウェアにおいても、検出されるスパムメールの数が減っていないところを見ると、この状況は今ではさらに悪化していることだろう。

最後に

これで分かっていただけただろう。筆者は当分の間、スパムメールをフィルタリングするソフトウェアやサービスと縁を切るつもりはない。むしろ逆に、スパムメール対策について調査し続けるだろう。とは言うものの、近い将来に何らかのソリューションが出てくるとは考えていない。

[アップデート]:筆者はたった今、Symantecの調査部門であるMessageLabsから電子メールを受け取った。MessageLabs Intelligence:February 2010というレポートをリリースしたとの連絡であった。同レポートには貴重な情報が満載されているため、そのリンクページとともに、いくつかの重要な点をここで紹介しておきたい。

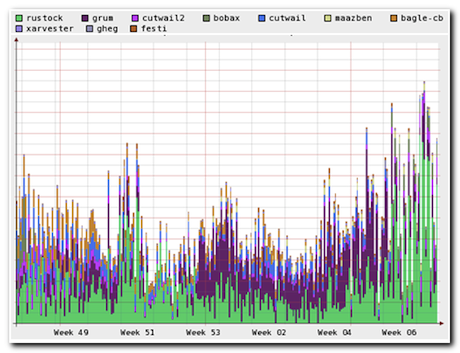

このレポートでは、現在のところGrumとRustockが大量のスパムをばらまいており、スパム全体の32%が両者によってもたらされていると指摘されている。以下のグラフ(MessageLabsのご厚意による)は、最も活発に活動している10大ボットネットによって送信されたスパムの数を示したものだ。緑色(Rustock)と紫色(Grum)で示されている部分が大きいということは明らかだろう。

さらに、注目すべき点が2つある。

- 添付ファイルを用いるスパムメールの数は1%未満に低下している。

- スパムメール自体のサイズもかなり小さくなっている。スパマーたちは隠蔽されたリンクを用いた画像スパムを活用している。

MessageLabsによると、これらの変化によってスパムメールのファイルサイズが低下した結果、ボットネットが1分間に送信するメッセージの数は増加することになっているという。

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。原文へ