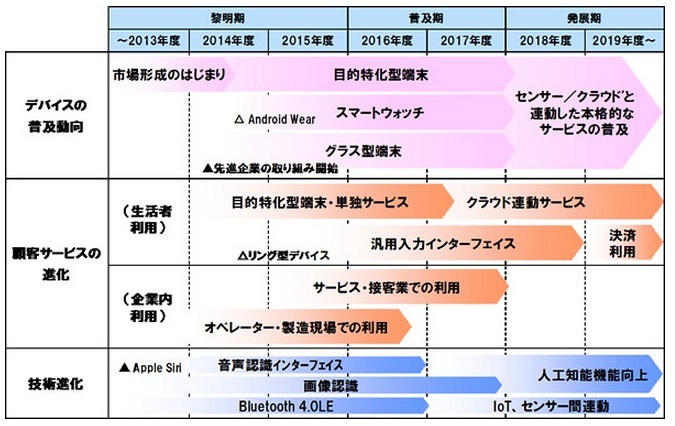

野村総合研究所(NRI)は、2019年度までのスマートウォッチやスマートグラスなどウェアラブル端末の進化と、そのインパクトを予測した「ITロードマップ」をとりまとめ、ウェアラブル端末の普及と展開予想を発表した。2014年度を黎明期とし、2018年度以降の発展期には端末同士の競争よりも、端末やネットワーク、クラウドが一貫して、どのようなインテリジェントなサービスを提供できるかが問われると分析している。。

黎明期(2014~2015年度)

2014年から、腕時計型やメガネ型などのウェアラブル端末の市場投入が始まると予測。既に一般の生活者でも利用が可能だったヘルスケア用途の活動量計のような、特定の用途に限定したウェアラブル端末から、複数のセンサが搭載され、アプリケーションの開発や追加が容易な「汎用的」なウェアラブル端末の利用が徐々に可能になる。

ただし、黎明期の段階では端末コストが高額であり、メガネ型ウェアラブル端末などではカメラ機能に対するプライバシー上の懸念があるため、一般向けのアプリケーションやサービスが登場するには時間がかかるとした。この段階では、企業内で両手を使う業務が必要な部署の従業員など、業務の現場で情報システム部門の支援を受けることでメリットを得られる利用者に限った試行的な利用が始まると予測している。

普及期(2016~2017年度)

一般向けにウェアラブル端末の普及が始まると、企業から生活者への情報の配信やサービス提供のインターフェースとしてのウェアラブル端末の重要性が増す。スマートフォンと連携し、“セカンドスクリーン”として機能するスマートウォッチなどは、マーケティングメッセージやアプリケーションの通知を確実に届ける媒体として活用されるようになるという。

これまでウェブ広告やメールマーケティング、スマートフォンのアプリストアなどでくり返されてきた、「生活者の“注目”をいかに獲得するか」という競争が、ウェアラブル端末でも繰り返されるとした。

また、生活者の間でウェアラブル端末が普及し、利用に関する認知や習熟の発展に伴って、社会的なルールやコンセンサスが形成され、接客サービスの現場などでもウェアラブル端末を活用し、ITによる支援を受けた“おもてなし”が広がり始めると予測する。

発展期(2018年度以降)

ウェアラブル端末はこれまでのPCやスマートフォンとは異なり、身につけられるがゆえに入出力のための手段が限られているという制約がある。また、個々のデバイス単体では利用者に提供できる機能に限界がある。複数のウェアラブル端末や環境に埋め込まれたセンサ同士が連携して、クラウド側のサービスとつながることでこのようなデメリットを補う技術が進化し、より高度なサービスが提供されるようになると予測する。

音声や動画像の認識技術の進化は、ウェアラブル端末の限られた入出力インターフェースの高度化をもたらすという。Appleの音声対話エージェント「Siri」による利用者の支援や、2020年をめどにGoogleのほかに自動車メーカーが開発を競っている“自動運転”などに搭載される高度な画像認識と自律的な環境認識などの技術を活用すれば、周囲の状況や利用者の意図を理解し、適切な情報のフィードバックができる端末へと進化させることができるとした。

例えば、機械の点検時にカメラで自動的に故障個所を認識して警告情報を目の前に表示する、また、クラウドサービスの天気予報データと端末のGPSや温度センサ、カメラからのデータとを組み合わせ、利用者が今いる場所の天候の急変を予測し、ジョギング中であれば“いつ頃引き返すべきか”をアドバイスしたり、外出中であれば公共交通機関の運行状況を随時メガネに表示する、といったことが考えられるという。

このようなサービスが実現する前提として、さまざまな端末間、さまざまなデバイス間の通信や連携、クラウドとの接続が必要になるとした。この時代には、端末同士の競争よりも、端末やネットワーク、クラウドが一貫して、どのようなインテリジェントなサービスを提供できるかが問われるだろうと分析している。

ウェアラブル端末と関連サービスのロードマップ