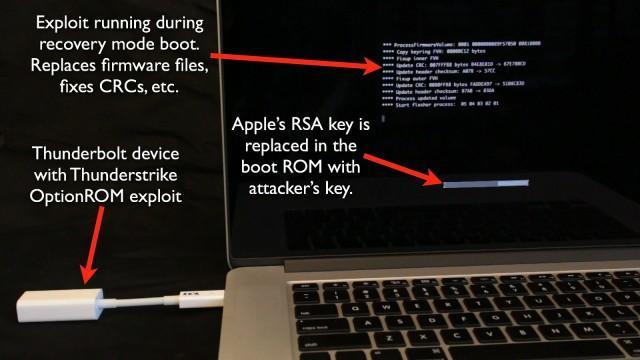

そして、いったんシステム上にインストールされてしまうと、その削除は極めて困難になる。

「これによってデジタル署名やアップデートルーチンが制御されるため、ソフトウェアでの削除は不可能になる」(Hudson氏)

Hudson氏は「昔からある『悪意あるメイド攻撃』も可能だ。Thunderstrikeであれば、ファームウェアパスワードが設定されていても、ハードディスクが暗号化されていても、ユーザーのノートブックにほんの数分アクセスするだけでブートROMのファームウェアを書き換えられる」と述べたうえで、「このため、カンファレンスへの出席目的でホテルに滞在している際、レストランでの朝食時にノートブックを部屋に置いたままにしておくと、部屋に来た掃除係がベッドメーキングやタオル交換のついでにファームウェアのバックドアを仕掛けるということも考えられる」と説明している。

Hudson氏によると、Thunderstrikeは「Thunderboltを搭載したすべてのMac Book Pro/AirやそのRetina搭載モデルに影響する」という。

Hudson氏によると、Appleは幸い、Thunderboltポート経由でBoot ROMに不正なコードを書き込めないようにするためのアップデートの準備にとりかかかっているという。しかし、このアップデートはBoot ROMの改ざんを直接防ぐものではない。

防御策の1つとして、ケースのねじにラメ入りのマニキュアを塗り、写真を撮っておくという手がある。ランダムなラメの模様は複製できないため、写真をきちんと保存できれば、ねじがいじられていないことを確認できる。

提供:Trammell Hudson氏

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。