サイバーセキュリティの研究者らは最近、ランサムウェアをばらまく電子メールにある変化が起こっていることを確認した。添付ファイルとして、今までに見られなかった形式のファイルが用いられるようになってきているのだ。

ランサムウェアをばらまこうとする犯罪者らは、いつでも常識の裏をかこうとしている。

提供:iStock

ランサムウェアを影で操る犯罪者らは、邪悪なファイル暗号化ソフトウェアの感染を拡大させるための新たな道を見つけ出した。これは悪名高い「Locky」キャンペーンでも使用されている。

Symantecのサイバーセキュリティ研究者らによると、ランサムウェアを被害者のPCに送り込む主な手段は依然として電子メールだが、ここ3カ月間でそういった電子メールにある変化が起こっているという。Windows Script Files(WSF)形式のファイルを添付した電子メールを使用してランサムウェアを配布するというケースが急増しているのだ。

WSFは、「Windows Script Host」(WSH)というスクリプト実行環境で処理されることを想定して設計されたファイル形式であり、単一ファイル内に複数のスクリプト言語を併記できるようになっている。そして、.wsfという拡張子のファイルは、一部の電子メールクライアントでは自動的にブロックされないうえ、標準的な実行可能ファイルのように実行できるという特徴を持っている。これにより、サイバー犯罪者やハッカーといった、ランサムウェアをばらまこうとしている人物にとって、WSF形式のファイルは魅力的なものになっている。

つまり、この拡張子を用いたランサムウェアキャンペーンがここ数カ月で急増しているのは、WSFファイルをブロックしないマルウェア検知プログラムが多いためなのだ。

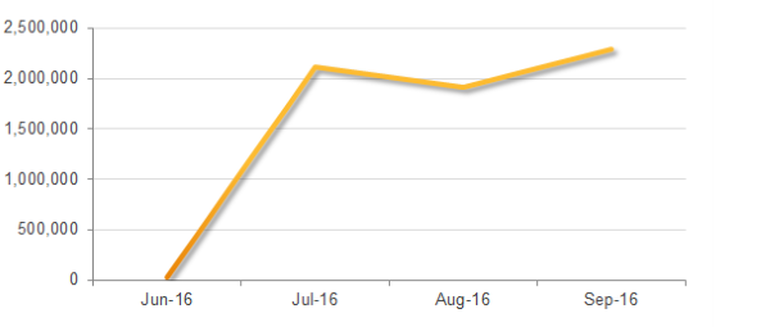

Symantecの研究者らによると、6月にブロックした電子メールのうち2万2000通が悪意のある.wsfファイルを使用しており、7月にその件数はほぼ100倍となる200万通に増加したという。それ以降は横ばいとなり、9月にブロックした悪意のある.wsfファイルの数は220万に及んだという。

悪意のあるWSFファイルを含む電子メールのブロック件数推移

提供:Symantec

最近発生したキャンペーンのなかには、航空会社からのメッセージに見せかけた電子メールで悪意のあるWSFファイルを送りつけ、Lockyランサムウェアをインストールさせようとしたものもあったという。