「Shadow Brokers」を名乗るハッカー集団が米国家安全保障局(NSA)のハッキングツールを公開した問題で、「DOUBLEPULSAR」と呼ばれる新たなバックドアの大量感染が報告されている。感染規模は観測によって異なるが、数万台から十数万台に達するもようだ。

この問題では、米国時間4月14日にShadow BrokersがNSAの開発によるとされる多数のハッキングツールを公開した。幾つかツールではWindowsの脆弱性を悪用することが判明し、Microsoftが更新プログラムで対応した。Shadow Brokersは、「Fuzzbunch」と呼ばれる脆弱性検証ツールも公開していた。

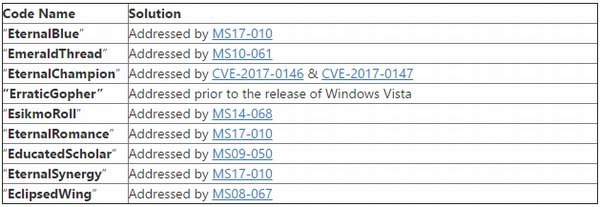

Microsoftが対処した攻撃コード

Fuzzbunchについて調査したセキュリティ研究者のグループによると、DOUBLEPULSARはハッキングツールを仕掛けられた端末に、任意のスクリプトをダウンロードするバックドアの役割を果たす。ハッキングツールとDOUBLEPULSARの影響を受ける端末では、攻撃者の遠隔操作によって任意のコードを実行されてしまう危険があるという。

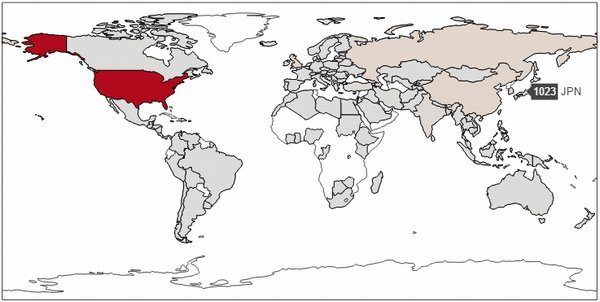

米国のセキュリティベンダーBelow0Dayは、4月18日にインターネット上でポート445が開かれた550万台以上をスキャンし、DOUBLEPULSARの感染が疑われる3万626台のホストを発見した。21日の観測では5万6586台に増加している。感染地域では1万台以上の米国を筆頭に欧州やアジア各国に点在し、日本国内でも1000台以上が感染しているとみられる。

DOUBLEPULSARの感染地域の内訳(出典:Below0Day)

一方でスイスのセキュリティベンダーBinaryEdgeによれば、DOUBLEPULSARの感染規模は4月21日時点で10万6410台に上り、同23日時点では16万4715台に急増した。

日本でも1000台以上が感染している可能性がある(出典:BinaryEdge)

この問題でMicrosoftは、脆弱性を悪用する9種類の攻撃コードについて更新プログラムで対処した。3種類の攻撃コードについては、現在サポート中のWindow 7以降およびExchange 2010以降の製品では影響を受けないものの、サポート外の製品では影響を受ける可能性があり、アップグレートを推奨している。