多数のメールソフトに共通する脆弱性「Mailsploit」が公表された。脆弱性を悪用すれば、送信者を容易に偽装して送信ドメイン認証による対策を迂回できるほか、コードインジェクションも可能だという。

脆弱性を公表したセキュリティ研究者のSabri Haddouche氏によれば、Mailsploitの脆弱性は1992年に策定された「RFC-1342」に起因する。RFC-1342は、メールヘッダー内で非ASCII文字をエンコードする方法を提供しているが、多くのメールクライアントやウェブベースのインターフェースではエンコード後にサニタイズが適切に行われないという。改行やヌルバイトといった制御文字の組み合わせを使用することで、元のメールアドレスのドメイン部分の隠ぺいあるいは削除、変更が可能になるという。

送信ドメイン認証が迂回される理由としては、送信ドメイン認証では受信メールを検証する際に送信元のドメインなどを参照することで送信元を確認しているが、攻撃者はMailsploitを利用して送信元のドメイン自体を詐称することで検証を回避させることができる。さらには、送信ドメイン認証で「検証済み」を受信者に通知されてしまう恐れがあり、受信者は脆弱性を悪用した攻撃に気付くのが事実上不可能だとしている。

一部の製品では、コードインジェクション型の攻撃も可能とし、Haddouche氏はクロスサイトスクリプティング(XSS)のデモを公表している。

Haddouche氏の検証では、少なくとも33製品で脆弱性が見つかり、4、5カ月前からベンダー各社と連絡を取っているという。このうち20製品についてはベンダーが修正対応などに取り掛かったが、MozillaとOperaはサーバ側の問題だとして修正を見送ったという。12製品については、ベンダーが対応方針を公開しなかった。同氏は、影響を受ける製品のリストやベンダーの対応状況も公開した。

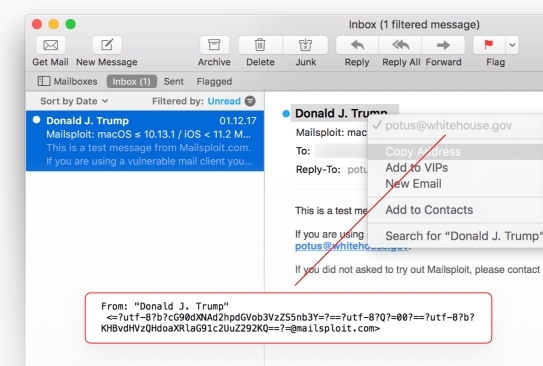

研究者はDonald Trump米大統領に詐称した脆弱性利用のデモも公開している

Haddouche氏は、脆弱性の影響を受ける製品のユーザーに対して、ソフトウェアアップデートが利用可能であれば、速やかに最新版へ更新するようアドバイスする。また、メールの必要性が低いのであれば、できるだけメールの使用を控えるべきとも勧告した。