米国時間11月20日、Intelは一部のチップに搭載されている「Intel Management Engine (ME)」などに複数の重要な脆弱性が存在することを明らかにし、ファームウェアのアップデートを行った。多数のコンピュータやサーバに影響が及ぶ可能性がある。

この脆弱性はMEのほか、「Intel Server Platform Services(SPS)」「Intel Trusted Execution Engine(TXE)」に存在する。

最初に脆弱性をMEのファームウェアに発見したのは、セキュリティ企業Positive Technologiesの研究者、Maxim Goryachy氏とMark Ermolov氏だ。Intelによると、攻撃者はこの脆弱性を悪用して任意のコードを実行できるという。

この2人の研究者は8月、米国政府は非公開の方法でMEの無効化が可能だとして、詳細を発表していた。

IntelのMEは、セキュリティ意識の高いユーザーからは懸念のもととされてきた。MEのファームウェアを調査できるのはIntelだけであることもその一因で、多くの研究者は、パワフルなサブシステムであるMEには攻撃者が悪用できるバグが存在すると推測していた。

Goryachy氏とErmolov氏はMEについての研究結果を12月の「Black Hat Europe」で発表する予定だ。攻撃者が、メインのCPUやマルウェア対策ソフトウェアからは見えない形で無署名のコードをマイクロプロセッサ内で動かす手法を明かすとしている。

Intelは「Windows」と「Linux」システム向けに今回の脆弱性を検出できるツールを公開している。

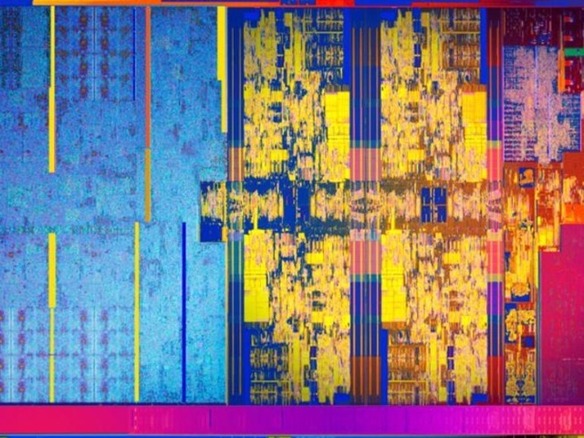

提供:Intel

この記事は海外CBS Interactive発の記事を朝日インタラクティブが日本向けに編集したものです。