「マルウェア」の動き

2017年も猛威を振るったランサムウェアを中心にマルウェアに関する予想を見ていこう。

ランサムウェア

ランサムウェアの脅威は、従来の個人PCなどのデータに加えて、スマートフォンなどのモバイル機器のデータ、さらには企業や組織のシステムにも拡大した。2017年に出現した「WannaCry」などの新種が搭載したワーム型の拡散手法は、その脅威に拍車がかかる状況を生み出した。

- 「ランサムウェアのビジネスモデルが定着する一方で新たな恐喝手法が出現」(トレンドマイクロ)

- 「脅迫型ランサムウェアの標的、テクノロジ、目的が変化する」(マカフィー)

- 「商業サービスに対するランサムウェア攻撃がビッグビジネスに」(フォーティネット)

- 「ランサムウェアがIoTデバイスをロックする」(IBM)

- 「スマート家電がランサムウェアに狙われる」(シマンテック)

- 「破壊型攻撃が継続的に増加する」(カスペルスキー)

各社の予想で共通するのは、ランサムウェアが金銭の獲得にもターゲットの破壊にも使える有力なサイバー攻撃ツールとして確立されたという現実だ。サイバー攻撃組織が標的型攻撃で洗練されたランサムウェアを使うことがあれば、費用を払えば誰でも簡単に犯罪を実行したり、代行してくれたりするサービスもある。

マカフィー セールスエンジニアリング本部長の櫻井秀光氏は、「従来型のランサムウェアの対策が進んで収益性が低下し、今後は富裕層や企業など収益性の高い標的を狙う。ただ、過去の攻撃で成功したランサムウェアをベースに攻撃するので、新種は少なくなっている」と解説する。

トレンドマイクロは「情報保護関連の法令違反を材料に恐喝する」と、攻撃者が脅迫手法の応用するようになると予想。IBMは、個別のコンピュータよりも、センサやネットワークカメラといった大規模なIoTインフラが“人質”になる脅威を予測している。

一方でカスペルスキーは、ランサムウェアがもはや金銭狙いの手段ではなく、攻撃者が標的のシステムの破壊を通じて社会インフラを混乱に陥れるサイバー兵器として使用する危険性を挙げている。

マルウェア

ランサムウェア以外では、以下のマルウェアが挙げられている。

- 「ファイルレスまたはファイルライトのマルウェアの爆発的流行」(シマンテック)

- 「自己学習型のハイブネットとスウォームボットの登場」(フォーティネット)

- 「モバイルマルウェアの高度化」(カスペルスキー)

「ファイルレス」マルウェアとは、コードとして主にコンピュータのメモリ空間で実行されたり、正規のアプリケーションを悪用したりすることで、ファイルの形をほとんど伴わない不正プログラムを指す。その狙いは、ファイルスキャンをメインとするウイルス対策ソフトによる検知を逃れるためだといわれる。

「攻撃者にとっては発見されにくい手法なので、魅力的にとらえているようだ。しかし、一時的にファイルの形態を伴うなど少なからず痕跡は残すので、『ファイルレス』と呼ぶより『ファイルライト』の表現が実態に近い」(シマンテックの滝口氏)

フォーティネットが挙げた自己学習型のハイブネットとスウォームボットとは、「ハチの行動様式」といった意味だ。一般的なボットネットは、攻撃者が設置したコマンド&コントロール(C2)サーバを中心に、そこへマルウェアに感染した機器(ボット)が接続する、いわばスター型のネットワーク構成となる。しかしスウォームボットは、C2サーバの機能を持ち合わせたボットがお互いに接続して自律的に動作するメッシュ型のネットワーク構成を組む。

寺下氏によれば、従来のボットネットは、C2サーバをシャットダウンされると、攻撃インフラとして機能しなくなるが、スウォームボットなら1つのボットがシャットダウンされても、別のボットが機能を補い、さらには能力の回復と増強を自律的に行えるためだという。寺下氏は、スウォームボットがIoTに展開される恐れもあると指摘する。

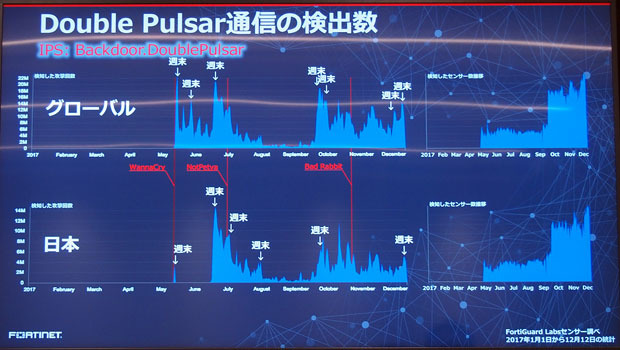

WannaCryなどの拡散に使われる脆弱性悪用攻撃やバックドアは現在も国内外で検出されている(フォーティネットの記者説明会より)