3月に日本など東アジア圏でホームルータなどの設定を変更して偽のAndroidアプリに感染させる攻撃が発生したが、Kasperskyのさらなる調査で、攻撃者がその対象を27カ国に拡大させ、iOSやPCも標的に加えたことが分かった。

この攻撃では、ルータなどの設定を変更してユーザーのインターネットアクセスを不正サイトなどに誘導する「DNSハイジャック」の手法を用い、当初はAndroidユーザーを標的にした。不正サイトでは、日本語や韓国語などでFacebookやGoogleの機能を改善すると称したマルウェア機能を持つ偽アプリをインストールさせようとする。

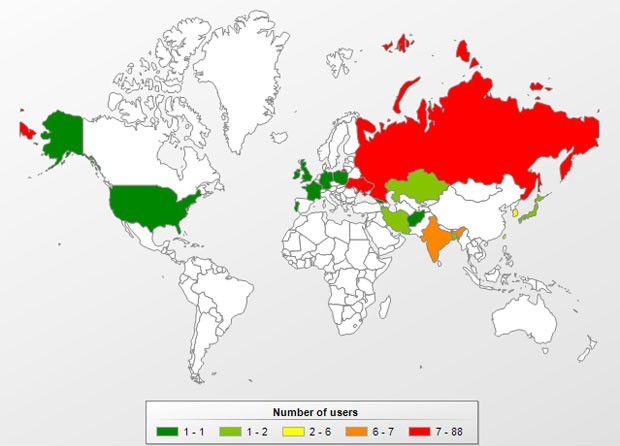

偽Androidアプリによる各国での被害状況(出典:Kaspersky)

Kasperskyによると、現在では不正サイトで表示されるメッセージの言語が欧米や中東などの27言語に拡大し、偽アプリの言語も同様に拡大している。また、ユーザーがiOSデバイスからアクセスした場合は、「http://security.apple.com/」というフィッシングサイトに誘導され、Apple IDとパスワード、クレジットカード番号、有効期限、CVV(セキュリティコード)を入力するよう促される。フィッシングサイトはベンガル語とジョージア(旧称グルジア)語を除く25の言語で表示されるという。

iOSを狙ったフィッシングサイトの表示例(出典:kaspersky)

一方、PCブラウザで不正サイトにアクセスした場合は、ブラウザ上でCoinHiveの仮想通貨を発掘するスクリプトが実行される仕掛けになっていることも判明した。マイニング中は、PCのCPUリソースが100%になり、動作が著しく緩慢になるなどの症状が現れる。

ルータなどの設定を変更する具体的な手法については今なお不明ながら、同社の研究者は初期設定のままルータにデフォルトのアカウントなど使って侵入し、不正なDNSサーバを使用するように変更していると見る。

攻撃を防ぐには、ルータの初期設定を任意のパスワードなどに変更するほか、Androidでは不明な場所からのアプリのインストールを許可しないようにする。デバイスやセキュリティソフトを最新状態にして不正サイトへの誘導されないようにする。

また、万一被害に遭った場合は、不正サイトなどで侵害されたアカウントなどの全てのパスワードを変更するほか、ルータでは管理者のパスワードを変更し、メーカー公式サイトから入手可能な最新のファームウェアへ更新する。同社では、DNSサーバのアドレス設定も確認し、正規のものに修正することをアドバイスしている。