設計・計測ソリューションを手がけるキーサイト・テクノロジーズ傘下のイクシアは、各種パブリッククラウドやエッジ環境の通信パケットを監視できるようにするソリューションの提供を発表した。セキュリティー脅威やネットワーク性能などの可視化を支援するとしている。

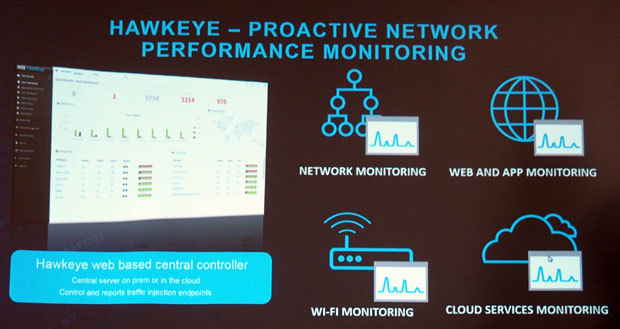

同ソリューションは、クラウドやエッジ環境内の通信パケット(ネットフロー)のコピーと転送を行うコンテナー型アプリケーションの「Cloud Lens」と、Cloud Lensからのデータを収集、分析するアプライアンス「Vision Edge 1S」および分析ソフトウェア「Hawkeye」で構成される。

ソリューションの分析ソフトウェア「Hawkeye」では、ネットワーク通信の広範な可視化を行うという

Cloud Lensでは、対象とするウェブサーバーやアプリケーションサーバーなどのシステムおよびネットワークでのネットフローデータの監視と複製を行う。これらデータをVision Edge 1Sに集約し、Hawkeyeで分析、可視化できる。同社のセキュリティー調査研究部門「Ixia ATI Research Center」が提供するセキュリティー脅威の分析データなどと照合することで、脅威の検出や分析、ネットワークパフォーマンスの把握などができ、管理者はその結果を利用して、セキュリティー対策あるいはシステムのチューニングなどが行えるとしている。

米Keysight Technologies プロダクトマネジメント シニアディレクターのTaran Singh氏は、「クラウドへの移行に伴って企業では可視性の欠如が最大の課題になった」と指摘する。同社が実施した調査によると、2018年は84%の企業がパブリッククラウドに展開するワークロードの数を増やしたと回答した。パブリッククラウドにおけるアプリケーション通信やデータの可視性を課題に挙げる企業が65%に上る一方、監視を行っているというケースは2割に満たず、また、オンプレミスで監視を行っているとする企業は82%だった。

Keysight Technologies プロダクトマネジメント シニアディレクターのTaran Singh氏

さらに、パブリッククラウドの可視性がセキュリティー脅威になり得るかとの問いでは、87%が「はい」と回答している。同社のアジア太平洋地域セキュリティー事業責任者を務めるPhil Trainor氏は、2018年のセキュリティー脅威トレンドの1つとして、ユーザーのコンピューターリソースを不正に悪用して仮想通貨を発掘(マイニング)させる攻撃を挙げた。

Trainor氏によれば、Bitcoinなどのマイニングには強力なハードウェアリソースを必要とする一方、Moneroなどのアルトコインを不正にマイニングする攻撃では、ウェブ閲覧者のコンピューターでスクリプトを使うケースが多い。一人ひとりのユーザーが被る影響は小さくとも、それが集まれば巨大な利益になるため、同氏はトラフィックをきめ細かく監視する必要性を指摘する。

米Keysight Technologies アジア太平洋地域セキュリティー事業ヘッドのPhil Trainor氏

Singh氏は、クラウド移行によって可視化の確保が重要だとしつつ、「これまでは『(マネージド型のサービスなどを背景に)クラウド事業者がやってくれる』というユーザー側の甘えもあった。クラウドの適切な利用や脅威対策の観点では、ユーザーが主体的に取り組むべき」と提起している。