イクシアコミュニケーションズは3月15日、ネットワークトラフィックを複数のネットワークセキュリティ機器に振り分けるトラフィック転送装置「Vision ONE」を発表、同日出荷した。形状は1Uラックマウント型で、税別価格は700万円から。

社内LAN上に設置して運用する。アプリケーションを識別し、アプリケーションごとに転送先を切り替えられるのが特徴。トラフィック転送時に、SSLトラフィックの復号やNetFlowデータの生成、データの加工などもできる。

Vision ONEの外観(1Uラックマウント型)

Ixia Communications プロダクトマネジメント担当バイスプレジデント Deepesh Arora氏

「パケットキャプチャ装置が必要とするデータと、IPS(不正侵入防止システム)が必要とするデータは違う。トラフィックの内容に応じて適切なセキュリティ装置に転送すればセキュリティ装置の処理負荷が減るので、セキュリティ装置のROI(投資対効果)を高められる」。米本社でプロダクトマネジメント担当バイスプレジデントを務めるDeepesh Arora(デォーペッシュ・アローラ)氏は、トラフィック転送装置の利点をこうアピールする。

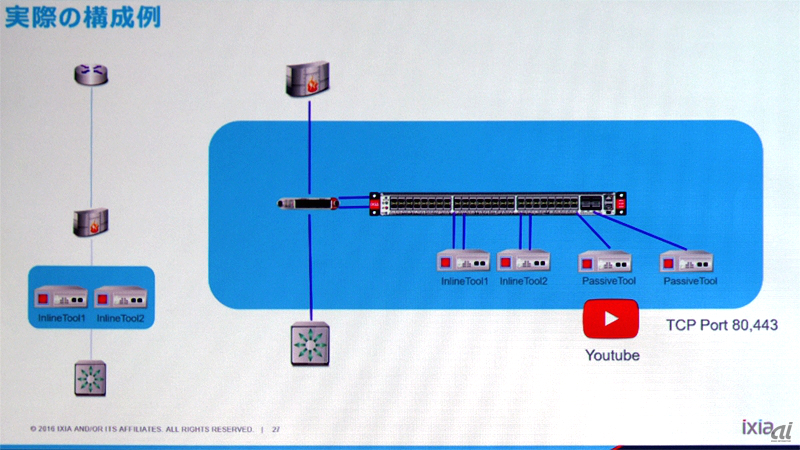

社内LANにおける実際の構成例は図1の通りだ。例えば、これまでインラインで全トラフィックを受信していたセキュリティ装置を、Vision ONEの配下に置けるようになる。この場合、インとアウトの2つのネットワークケーブルでVision ONEにつなぐ。

これにより、本当に必要なトラフィックだけを受信し、Vision ONEを介して社内LANに戻すことができる。パケットキャプチャ装置のようにインラインで設置しなくてもよい装置も、必要な情報だけを受け取れるようになる。Vision ONEの転送設定は、ウェブ画面(Javaアプレットを使用)かウェブAPI(REST)を介して施す。

図1:Vision ONEのネットワーク構成例

パケットを深く解析するディープパケットインスペクション(DPI)機能によって、利用しているアプリケーションの種類も識別する。既知のアプリケーションについてはシグネチャデータを用いて識別、未知のアプリケーションも通過パケットのシーケンスなどを見て判別する。アプリケーションプロトコルのポート番号だけでなく、DPIによって得られたアプリケーションの識別情報をもとに、アプリケーションに応じて転送先を切り替えられる。

Arora氏はユーザー事例のひとつとして、映像系アプリケーションのトラフィックをバイパスした例を紹介した。トラフィック全体から映像系アプリケーションのトラフィックを省いてセキュリティ装置に転送することで、セキュリティ装置が本来調べなければならないトラフィックに処理能力を集中できるようにしたという。

SSL通信を復号して中身を検閲できるようにするための機能も備える。復号済みのSSL通信のデータを、各種のセキュリティ装置に転送できる。この機能を使うためには、あらかじめSSLサーバの証明書をVision ONEに取り込んでおく必要がある。「2017年には不正な攻撃の50%以上が暗号化トラフィック経由になる」(Arora氏)

トラフィックデータからNetFlowデータ(クライアントサーバ通信のIPアドレス、ポート番号やタイムスタンプなどのフロー情報)を生成する機能も備える。これにより、NetFlowデータを生成してNetFlow分析ソフトに転送できる。また、Vision ONEは自前で、転送したトラフィックデータの統計を閲覧するためのダッシュボード機能を備えている。