三菱電機は、1月に発表した機密情報の流出が疑われる不正アクセスに関する調査結果を公開した。セキュリティ対策システムの脆弱性を突く手口での侵入から社内で侵入が拡大したと説明している。

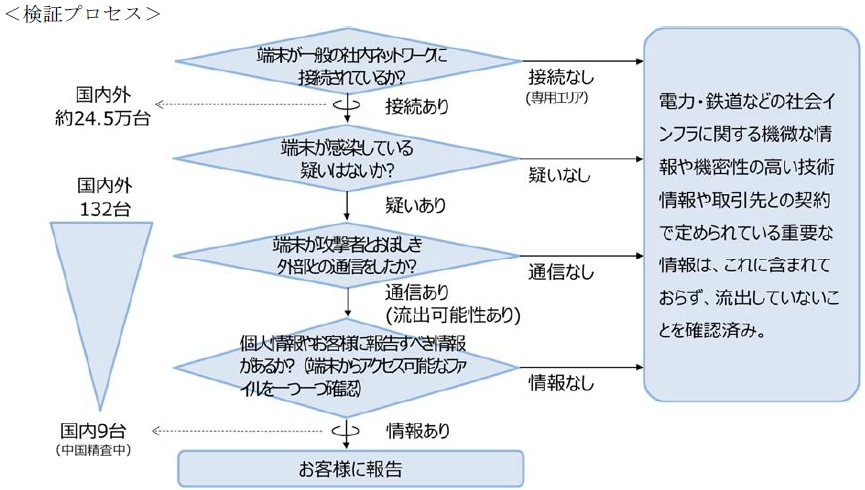

この事案は、同社への不正アクセスによって個人情報や防衛省が取り扱いでの注意を規定した情報などの外部流出が疑われたもの。社会インフラに関する機微情報や機密性の高い技術情報、取引先との契約で定められた重要情報の流出はなかったとする。

同社では、以前から米国国立標準技術研究所(NIST)の「サイバーセキュリティフレームワーク」に基づいて、標的型メールの挙動検知やインターネット出入口の制御・監視、社内ネットワーク内のアクセス制御、パッチ管理を含むサーバーおよび端末のグローバルでの構成一元管理など多層防御を講じていた。また、インシデント発生などの際に対応するCSIRTの「MELCO-CSIRT」も運用していた。

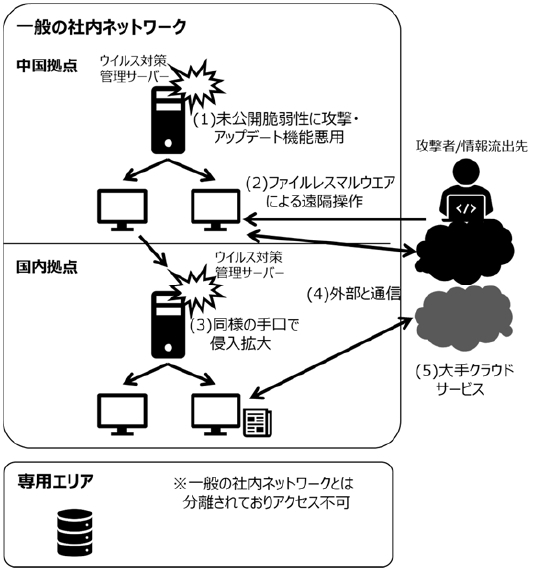

だが、結果として不正アクセスの検知と防御ができなかったという。攻撃では、ベンダーから配信されるウイルス対策ソフトのシグネチャーを社内で端末などに再配信するサーバー(最初の侵入は中国拠点に設置されたもの)が踏み台となり、攻撃者はここから複数の端末を経由して国内の同様のシステムにも侵入、侵入先を広げながら重要情報の所在の探索や窃取などを行った可能性があるという。Windowsにある「PowerShell」機能が悪用されたことも分かった。

攻撃の流れのイメージ(出典:三菱電機)

同社では、内部ネットワークに接続する約24万5000台の端末などを中心に、侵入の手口や経路などをフォレンジック調査した。不正な攻撃コード(調査結果では「ファイルレスマルウェア」と表現)などの影響を受けた恐れのある端末は国内外で132台あり、報告が必要と思われる重要情報に関わる端末は国内に9台あった。また、防衛省が取り扱いでの注意を規定した情報は、本来は貸与された紙のまま専用部屋に保管すべきものだったという。しかし、この紙が電子データ化されて端末に保管されていたとされる。

なお、流出した可能性のある個人情報に関して同社は、既に該当者に報告して、問い合わせに対応しているという。同じく同社関連の情報は技術資料や設備投資計画、月次・週次の進捗報告、受注状況など大半が社内向け資料だったという。

同社が明らかにした不正アクセスの時系列の状況は下記の通り。

- 2019年3月18日:中国拠点内ネットワークにあるウイルス対策管理サーバーが外部から未公開脆弱性を突いたゼロデイ攻撃を受け、パターンファイルのアップデート機能が悪用される形で攻撃者が同拠点の端末に侵入(後の調査で攻撃者の送信元アドレスが詐称され、攻撃者の特定は難航として調査を継続中)

- 同日以降、侵入を受けた端末のメモリー内で活動するファイルレスマルウェアがPowerShellを用いて実行され、攻撃者は外部からの遠隔操作を確立。中国内の他拠点に感染が拡大した

- 同年4月3日:攻撃者は中国拠点の端末を経由して日本にあるウイルス対策管理サーバーを3月18日と同じ手口で攻撃し、ファイルレスマルウェアを用いて、国内複数拠点の端末に侵入を拡大

- 同日以降、攻撃者はウイルス対策管理サーバーの機能を悪用し、ウイルス対策のクライアントソフトが導入されている国内拠点のサーバーの一部に不正アクセスし、さらに端末に侵入。端末が外部と通信する。これらの攻撃で攻撃者は、ファイルレスマルウェアを実行するプラットフォームに複数の大手クラウドサービスを利用していた

- 同年6月28日:ウイルス対策ソフトの挙動検知機能が国内拠点の端末で不審な挙動を検知

- 同年7月8日:当該端末で不審な挙動として検出されたファイルは、PowerShellのファイル名をウェブブラウザソフトの実行ファイル名に書き換えられたもので、ファイルレスマルウェアを実行するための機能として利用されていたことを確認。同社は不正アクセスと断定

- 同年7月10日:同社グループの国内外にある約24万5000台の端末とサーバーを共通管理している構成管理ツールで各端末内のプログラム構成を調査。ファイル名を書き換えられたPowerShellが他の複数の端末にも存在することが確認され、国内外の複数拠点にまたがる不正アクセスの可能性が高いと判断

- 同年7月17日:不正な通信先を全て特定し遮断。以降に不正アクセスは確認されず、封じ込めが完了したと判断

- 同年8月1日:(証拠などの)保全が完了した端末から順次、フォレンジック調査を含む詳細な解析を進めると同時に、通信とサーバーのログ解析との突合調査を11 月15日まで継続。技術面での発生事象と問題点を洗い出し

- 同年8月29日:未公開の脆弱性情報およびマルウェア情報、不正通信先アドレス情報などをJPCERT コーディネーションセンターに報告

- 同年8月31日:技術面での調査に加え、情報管理の観点で各端末からアクセス可能なファイルの洗い出しを開始。フォレンジック調査が完了した端末から順次、流出可能性ファイルの仕分けを実施

インシデント調査での検証プロセス(出典:三菱電機)

調査結果を踏まえて同社は、端末およびサーバーでの緊急対策を講じるとともに、多層防御のセキュリティ対策を下記の点でさらに強化するほか、文書管理の徹底や情報セキュリティ体制を強化するとしている。また、4月1日付で情報セキュリティ全般の企画・構築・運営の機能を一元的に担う社長直轄の統括組織を新設するという。

再発防止策(出典:三菱電機)